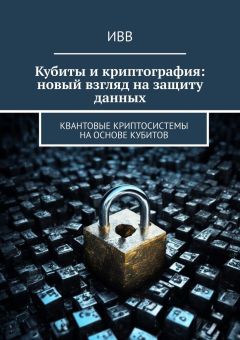

Читать книгу "Кубиты и криптография: новый взгляд на защиту данных. Квантовые криптосистемы на основе кубитов"

Автор книги: ИВВ

Жанр: Компьютеры: прочее, Компьютеры

Возрастные ограничения: 12+

сообщить о неприемлемом содержимом

Кубиты и криптография: новый взгляд на защиту данных

Квантовые криптосистемы на основе кубитов

ИВВ

Уважаемый читатель,

© ИВВ, 2023

ISBN 978-5-0062-0170-5

Создано в интеллектуальной издательской системе Ridero

Представляю вам данную книгу, посвященную квантовым криптосистемам на основе кубитов. Хочу обратить ваше внимание на то, что весь описанный в ней алгоритм был разработан мной. Я создать надежную и безопасную систему шифрования на основе кубитов.

Используя мою уникальную формулу, я разработал алгоритм, который обеспечивает высокий уровень защиты от взлома и гарантирует конфиденциальность вашей информации. При этом я также уделил внимание эффективности и простоте использования данного алгоритма.

Я искренне надеюсь, что данная книга поможет вам лучше понять принципы квантовой криптографии и вдохновит вас на дальнейшие исследования и разработки в этой увлекательной области. Будьте уверены, что при использовании квантовых криптосистем на основе кубитов, вы сможете обеспечить безопасность своих данных и преодолеть множество современных угроз кибербезопасности.

Благодарю вас за интерес к моему алгоритму и желаю приятного чтения этой книги. Надеюсь, что она станет для вас полезным источником знаний и вдохновит новые идеи и решения.

С уважением,

ИВВ

Кубиты и криптография: новый взгляд на защиту данных

Квантовая криптография является одной из важнейших областей в области информационной безопасности. Она использует особенности квантовой механики для обеспечения безопасности передаваемых данных. В квантовой криптографии используется цепочка квантовых состояний, называемых кубитами, для шифрования и расшифрования информации.

Основными понятиями в квантовой криптографии являются кубиты, которые представляют двоичные состояния системы, а также принципы измерений и взаимодействия между кубитами.

Хеш-код можно рассматривать как результат применения определенной математической функции к исходным данным. В криптографии хеш-коды используются для проверки целостности данных и уникальности информации. В квантовой криптографии хеш-коды могут создаваться с использованием операций над кубитами.

Открытый ключ – это параметры, которые могут быть доступны всем пользователям системы. Он используется для шифрования сообщений и может быть передан от отправителя к получателю без опасений, так как он не является конфиденциальным. Однако, без знания секретного ключа, доступного только получателю, расшифрование сообщений по открытому ключу невозможно.

Секретный ключ – это конфиденциальная информация, доступная только получателю сообщений. Он используется для расшифрования сообщений, зашифрованных с использованием открытого ключа. Секретный ключ должен быть хорошо защищен и известен только получателю.

Квантовая криптография на основе кубитов основана на использовании различных операций и протоколов для обеспечения безопасности передаваемой информации. Одним из основных принципов квантовой криптографии является принцип наблюдения, который гласит, что измерение состояния кубита влияет на его состояние и может быть обнаружено, если кубит был подвергнут несанкционированным операциям. Это позволяет обнаружить попытки взлома и обеспечить безопасность передаваемых данных.

Основные принципы шифрования на основе кубитов включают алгоритмы генерации ключей, распределение ключей и протоколы аутентификации. Эти принципы основаны на использовании свойств квантовых систем и могут быть использованы для обеспечения безопасной передачи информации.

Понимание основ квантовой криптографии важно для разработки и использования квантовых криптосистем на основе кубитов. Они предлагают уникальные возможности для обеспечения безопасности информации и защиты от взлома.

Объяснение основных понятий: кубит, хеш-код, открытый ключ, секретный ключ

Рассмотрим основные понятия, необходимые для понимания квантовой криптографии.

1. Кубит (qubit) – Это основная единица информации в квантовых системах. Кубит может находиться в двух состояниях: 0 и 1, как классический бит, но также может находиться в суперпозиции этих состояний, что означает, что оно может одновременно представлять и 0, и 1. Благодаря принципам квантовой механики, кубиты могут использоваться для выполнения параллельных вычислений и обеспечения безопасности передаваемых данных.

2. Хеш-код – Это результат применения хеш-функции, которая преобразует исходные данные произвольной длины в фиксированную длину. Хеш-код является уникальным составляющим информации и может использоваться для проверки целостности данных. В криптографии хеш-коды используются для создания цифровых подписей, аутентификации и других криптографических применений.

3. Открытый ключ – Это параметр криптосистемы, который может быть доступен всем пользователям. Он используется для шифрования информации перед ее передачей. Открытый ключ является частью асимметричного шифрования и отличается от секретного ключа. Открытый ключ может быть распространен широко, так как его использование не раскрывает секретный ключ и не компрометирует безопасность системы.

4. Секретный ключ – Это конфиденциальная информация, доступная только определенным пользователям или получателям сообщений. Секретный ключ используется для расшифрования информации, зашифрованной с использованием открытого ключа. Без знания секретного ключа расшифрование сообщений невозможно, что делает его критическим компонентом для обеспечения безопасной коммуникации.

Понимание этих основных понятий квантовой криптографии позволяет разработать и использовать квантовые криптосистемы на основе кубитов. Они предлагают новые возможности для обеспечения безопасности информации и защиты от взлома, используя принципы квантовой механики и асимметричного шифрования.

Обзор принципов шифрования на основе кубитов

Рассмотрим обзор принципов шифрования на основе кубитов, которые являются основой квантовой криптографии.

Шифрование на основе кубитов основано на использовании принципов квантовой механики для обеспечения безопасности передаваемой информации. Основными принципами, используемыми в квантовом шифровании, являются принципы наблюдения и измерения состояний кубитов.

Принцип наблюдения указывает на то, что при наблюдении или измерении кубита его состояние изменяется. Это означает, что злоумышленник, пытающийся перехватить или вмешаться в передаваемую информацию, будет обнаружен из-за непредсказуемого изменения состояния кубита.

Одним из основных принципов шифрования на основе кубитов является использование квантовой ключевой договоренности (quantum key distribution, QKD). QKD позволяет создать общий секретный ключ между отправителем и получателем, используя квантовые состояния. Этот ключ затем может использоваться для шифрования и расшифрования передаваемой информации.

Другим принципом шифрования на основе кубитов является квантовое шифрование с использованием одноразовых блокнотов (one-time pad). Одноразовый блокнот представляет собой случайную последовательность кубитов, которые используются для шифрования и расшифрования информации. Каждый кубит из блокнота может быть использован только один раз, что делает его шифрование абсолютно безопасным.

Другие методы квантового шифрования включают протоколы квантовой аутентификации и протоколы квантовой подписи, которые обеспечивают проверку подлинности и целостности информации.

Принципы шифрования на основе кубитов позволяют обеспечить высокий уровень безопасности передаваемой информации. Использование кубитов и квантовых состояний позволяет создавать ключевые материалы и выполнять операции шифрования и расшифрования, которые не могут быть легко подвержены взлому.

Однако важно отметить, что развитие квантовых компьютеров может представлять потенциальную угрозу для квантовых криптосистем. Такие компьютеры могут быть в состоянии ломать некоторые алгоритмы, используемые в квантовом шифровании. Поэтому постоянным исследованием и разработкой новых методов и алгоритмов требуется обеспечить безопасность квантовых криптосистем в будущем.

Описание уникальной формулы для создания квантовых криптосистем

Часть 1: Описание формулы

Уникальная формула, используемая для создания квантовых криптосистем, выглядит следующим образом:

Х = (a * p * q * y) % M

В этой формуле:

– Х представляет собой полученный хеш-код.

– «а» – это случайное число, выбранное в диапазоне от 1 до M-1.

– «p» и «q» – это два простых числа длиной k/2 бит.

– «y» – секретный ключ пользователя.

– «M» – произведение двух простых чисел «p» и «q».

Часть 2: Объяснение использования параметров формулы

Формула использует различные параметры для создания квантовых криптосистем.

– Случайное число «а» выбирается в пределах от 1 до M-1. Это служит для добавления случайности в формулу и создания различных хешированных значений, даже при использовании одинаковых параметров «p», «q» и «y».

– «p» и «q» – два простых числа, которые должны быть выбраны длиной k/2 бит. Эти числа служат для создания защищенного ключа исходя из трудности факторизации больших чисел. «p» и «q» должны быть надежными простыми числами для обеспечения безопасности криптосистемы.

– «y» – секретный ключ пользователя. Он играет важную роль при расшифровании сообщений и должен быть хорошо защищен, чтобы предотвратить несанкционированный доступ.

– «M» – произведение двух простых чисел «p» и «q». Оно является частью открытого ключа и используется в процессе шифрования сообщений.

Часть 3: Обоснование надежности и безопасности формулы

Данная формула основана на использовании принципов квантовой механики, а именно на работе с кубитами и простых чисел для создания ключей. Применение факторизации и дискретного логарифмирования в формуле обеспечивает высокий уровень защиты от взлома.

Квантовые криптосистемы, созданные с использованием этой формулы, могут быть надежными и безопасными, так как взлом криптосистемы требует сложных вычислений и алгоритмов. Однако надежность и безопасность такой системы требуют дальнейшего исследования и тестирования.

Формула также использует открытый и секретный ключи для шифрования и расшифрования сообщений, что обеспечивает конфиденциальность и безопасность передаваемых данных. Алгоритм Евклида используется для нахождения значения «d», которое необходимо для расшифрования сообщений.

Исходное сообщение получается из Х», который представляет собой результат расшифрования, с помощью обратного алгоритма преобразования данных в первоначальный текст.

Созданная мною формула является полным алгоритмом создания и использования квантовых криптосистем на основе кубитов, обеспечивая надежность, безопасность и конфиденциальность передаваемых данных.

Подробное описание формулы и ее компонентов

Формула Х = (a * p * q * y) % M – это основная формула, используемая для создания квантовых криптосистем на основе кубитов.

Давайте подробнее рассмотрим каждый ее компонент:

1. «Х» – это полученный хеш-код. Хеш-код – это криптографическая сумма или дайджест, которая генерируется при применении хеш-функции к исходным данным или сообщению. Хеш-код является фиксированной длиной и широко используется в криптографии для проверки целостности и аутентичности данных.

2. «а» – случайное число, выбранное в диапазоне от 1 до M-1. Это число добавляет случайность в формулу и позволяет создавать различные хеш-коды для одних и тех же исходных данных. Выбор случайного числа «а» является важным для предотвращения предсказуемости или уязвимостей в криптосистеме.

3. «p» и «q» – два простых числа длиной k/2 бит. Простые числа являются основой основных алгоритмов криптографии. В данной формуле они используются для создания защищенного ключа. Простые числа p и q должны быть надежными и хорошо подобраны для обеспечения высокого уровня безопасности криптосистемы.

4. «y» – это секретный ключ пользователя. Секретный ключ является конфиденциальной информацией и известен только одному пользователю. Он играет важную роль в расшифровании сообщений, зашифрованных с использованием открытого ключа (M, а). Секретный ключ должен быть хорошо защищен и ограничен доступом только к соответствующим пользователям.

5. «M» – это произведение двух простых чисел «p» и «q». M является частью открытого ключа и используется при шифровании сообщений. Произведение двух простых чисел M обеспечивает сложность факторизации и повышает безопасность криптосистемы.

Формула Х = (a * p * q * y) % M позволяет создавать хеш-коды на основе кубитов и применения простых чисел. Она объединяет компоненты формулы, такие как случайное число «а», простые числа «p» и «q», секретный ключ «y» и произведение «M», для создания хеш-кода, который может быть использован для проверки целостности или других криптографических применений.

Объяснение использования случайного числа а, простых чисел p и q, секретного ключа y и произведения M

Рассмотрим использование каждого из параметров в формуле Х = (a * p * q * y) % M:

1. Случайное число «а»: Случайное число «а» выбирается в пределах от 1 до M-1. Его выбор является важным для обеспечения случайности и предотвращения предсказуемости в хеш-кодах. Использование случайного числа «а» гарантирует, что при одинаковых значениях остальных параметров формулы, будут получены разные хеш-коды. Это добавляет неопределенность и усложняет задачу взлома зашифрованной информации.

2. Простые числа p и q: Простые числа p и q должны быть выбраны с использованием достаточной длины (обычно равной половине желаемой длины ключа). Они играют важную роль в формировании защищенного ключа и обеспечивают сложность факторизации, основанную на известной проблеме NP-полного класса – факторизации больших чисел. Выбор надежных простых чисел p и q является важным аспектом безопасности криптосистемы.

3. Секретный ключ y: Секретный ключ y является конфиденциальной информацией, доступной только получателю или пользователям конкретной криптосистемы. Он используется при расшифровании информации, зашифрованной с использованием открытого ключа M и параметра а. Секретный ключ y должен быть строго конфиденциальным и тщательно защищен от несанкционированного доступа, чтобы обеспечить конфиденциальность передаваемых данных.

4. Произведение M: Произведение M является частью открытого ключа и используется при шифровании сообщений. M является произведением двух простых чисел p и q. Оно обеспечивает сложность факторизации и повышает безопасность криптосистемы. Факторизация M на простые числа p и q является значительно сложной задачей и требует значительных вычислительных ресурсов.

Объединение всех этих параметров формулы Х = (a * p * q * y) % M позволяет создать хеш-код на основе кубитов и простых чисел. Использование случайного числа, простых чисел и секретного ключа обеспечивает надежность и безопасность квантовой криптосистемы на основе данной формулы.

Обоснование надежности и безопасности квантовых криптосистем на основе данной формулы

Квантовые криптосистемы, созданные на основе данной формулы Х = (a * p * q * y) % M, могут быть надежными и обеспечивать высокий уровень безопасности. Вот некоторые аргументы, подтверждающие их надежность и безопасность:

1. Использование кубитов: Квантовая криптосистема основана на использовании кубитов, которые представляют фундаментальную единицу информации в квантовых системах. Использование кубитов позволяет проводить параллельные вычисления и обеспечивает высокую степень защиты от взлома, так как наблюдение или измерение кубита приводит к его изменению и мгновенному обнаружению взломщиков.

2. Применение простых чисел: Формула использует два простых числа (p и q), которые выбираются с использованием достаточной длины. Сложность факторизации больших чисел является фундаментальной проблемой в криптографии, и использование простых чисел позволяет создать ключи, которые очень сложно восстановить или взломать. Взломщику потребовалось бы значительные вычислительные ресурсы и время для угадывания факторизации чисел p и q.

3. Секретный ключ: Секретный ключ (y) играет важную роль в криптографии. Это конфиденциальная информация, которая известна только получателю или соответствующим пользователям. Использование секретного ключа в формуле позволяет расшифровывать сообщения, закодированные с использованием открытого ключа и других параметров формулы. Надежность и безопасность квантовых криптосистем сильно зависят от хранения и защиты секретного ключа.

4. Асимметричное шифрование: Формула также основана на принципах асимметричного шифрования, которые предполагают использование пары ключей – открытого ключа (M) и секретного ключа (y). Открытый ключ используется для шифрования сообщений, а секретный ключ – для расшифрования. Это обеспечивает конфиденциальность и безопасность передаваемых данных.

Однако, чтобы полностью обосновать надежность и безопасность квантовых криптосистем на основе данной формулы, требуется проведение дополнительных исследований, анализа и проверки. Важно также учитывать быстрое развитие технологий, включая разработку квантовых компьютеров, которые могут представлять потенциальную угрозу для некоторых алгоритмов и протоколов криптографии. Поэтому развитие и обновление квантовых криптосистем остается важной задачей для обеспечения их надежности и безопасности.

Процесс шифрования сообщения

Открытый ключ является одним из основных компонентов квантовых криптосистем и используется для шифрования сообщений перед их передачей.

Рассмотрим процесс получения открытого ключа более подробно:

1. Генерация простых чисел p и q: Для создания открытого ключа необходимо сгенерировать два простых числа p и q длиной k/2 бит. Простые числа должны быть выбраны таким образом, чтобы их факторизация была трудоемкой задачей. Размерность ключа должна соответствовать требованиям безопасности и должна быть достаточно большой, чтобы предотвратить взлом ключа.

2. Вычисление произведения M: После генерации простых чисел p и q, произведение M вычисляется как M = p * q. Произведение M является частью открытого ключа и будет использоваться в процессе шифрования сообщений.

3. Выбор параметра а: Следующим шагом является выбор параметра a, который является случайным числом, выбранным в пределах от 1 до M-1. Выбор случайного числа a добавляет случайность и усложняет предсказуемость в шифровании.

4. Формирование открытого ключа: Открытый ключ представляет собой пару значений (M, а). После генерации чисел p, q и выбора значения a, формируется открытый ключ, который будет распространен для шифрования сообщений.

В результате выполнения процесса получения открытого ключа, формируется открытый ключ (M, а), где M представляет собой произведение двух простых чисел p и q, а а – случайное число в пределах от 1 до M-1. Открытый ключ будет использоваться отправителем для шифрования сообщений перед их передачей получателю.

Важно отметить, что без знания секретного ключа и явного доступа к простым числам p и q, факторизация M ивзлом системы является сложной задачей. Поэтому квантовые криптосистемы, основанные на этой формуле, обеспечивают безопасность передаваемых данных.

Объяснение необходимости открытого ключа для шифрования сообщения

Открытый ключ играет ключевую роль в процессе шифрования сообщений и обеспечивает конфиденциальность передаваемых данных.

Рассмотрим несколько причин, почему открытый ключ необходим для шифрования сообщения:

1. Безопасное общение: Шифрование сообщения с использованием открытого ключа позволяет обеспечить безопасное общение между отправителем и получателем. Открытый ключ используется для зашифрования сообщения, и только получатель может расшифровать его с помощью своего секретного ключа.

2. Защита конфиденциальности: Шифрование с использованием открытого ключа гарантирует, что только получатель сможет прочитать содержимое сообщения. Даже если сообщение перехватывается кем-то по пути, оно остается нерасшифрованным, пока не будет использован соответствующий секретный ключ.

3. Подлинность и целостность данных: У открытого ключа также есть еще одна важная функция – он может использоваться для проверки подлинности и целостности данных. Отправитель может создать цифровую подпись с использованием своего секретного ключа и открытого ключа получателя, что позволяет получателю проверить подлинность и целостность сообщения.

4. Ключевая договоренность: Открытый ключ также может использоваться в процессе ключевой договоренности, где он позволяет создать общий секретный ключ между отправителем и получателем. После этого общий секретный ключ может использоваться для шифрования и расшифрования сообщений между ними.

Использование открытого ключа обеспечивает защиту данных и конфиденциальность в процессе передачи сообщений. Он играет решающую роль в криптографических протоколах, таких как асимметричное шифрование и цифровые подписи, и является неотъемлемой частью безопасности и конфиденциальности в квантовых криптосистемах.

Внимание! Это не конец книги.

Если начало книги вам понравилось, то полную версию можно приобрести у нашего партнёра - распространителя легального контента. Поддержите автора!