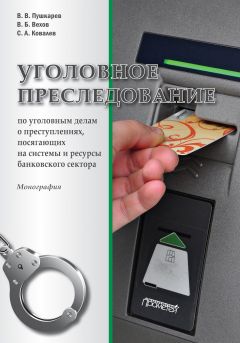

Читать книгу "Уголовное преследование по уголовным делам о преступлениях, посягающих на системы и ресурсы банковского сектора"

Автор книги: Виктор Пушкарев

Жанр: Прочая образовательная литература, Наука и Образование

сообщить о неприемлемом содержимом

Учреждение, от имени которого выдана карта, специальным кодом одобряет или отклоняет сделку.

После получения кода авторизации продавец вставляет карту в малое гнездо импринтера лицевой стороной вверх, в большое гнездо вкладывается бланк счета (слипа), состоящий из трех листов, после чего продавец прокатывает валик импринтера. При этом отпечатывается информация, эмбоссированная на карте (на обратную поверхность каждого чека нанесена специальная краска, после прокатки на лицевой стороне остается «отпечаток» карточки), а также оттиск клише импринтера.

Затем в слип вписывается сумма покупки и дата, после чего он подписывается держателем карты и продавцом. Один экземпляр слипа выдается клиенту, второй остается в магазине, третий направляется эмитенту карты как основание для перечисления денег на счет магазина. В конце каждого дня торговая организация передает чеки в банк, после чего общая сумма выручки переводится на ее текущий счет. Затем следуют межбанковские операции. Банк-эквайрер рассчитывается с банком-эмитентом, а банк-эмитент – со своим клиентом.

Если при покупке товара (оплате услуги или работы) используется контрольно-кассовая машина в полуавтоматическом режиме, то после помещения карты в сканирующее устройство с ее магнитной полосы происходит считывание информации о платежной системе, пользователе (владельце) карты, номере счета, сроке действия карты. Эта информация выводится на экран, и продавец обязан сравнить ее с информацией, эмбоссированной на карте. Она отпечатывается на квитанции терминала (счете) вместе с наименованием, идентификатором и адресом продавца. Затем при помощи того же аппарата продавец связывается с банком или компанией, эмитировавшими карту, и выясняет ее покупательную способность, т. е. наличие на счете минимального депозита или свободного лимита кредитования. Кроме того, карта проходит процедуру авторизации – получает разрешение выпустившей или распространившей ее кредитной организации на проведение операций с ее использованием, которое одновременно порождает обязательства кредитной организации исполнить составленные с использованием платежной карты документы. Эти действия производятся самим терминалом в автоматическом режиме.

Получив эту информацию, продавец решает вопрос о том, может ли карточка быть использована для оплаты. Детали и сумма сделки фиксируются на счете (квитанции терминала) и подписываются покупателем. Копия счета остается у продавца и позже передается в банк-эмитент как основание для перечисления денег. Продавец, сравнив подпись на квитанции терминала и карточке и удостоверившись в их идентичности, возвращает покупателю карточку, а также передает копию квитанции терминала и фискальный чек. После выполнения всех указанных операций продавцом дается команда на списание со счета необходимой денежной суммы (стоимости покупки, работы или услуги).

Позже продавец пересылает чек в компанию или банк и тем самым подтверждает платеж, совершенный в момент покупки по компьютерным средствам связи.

Если сумма денег на счете для расчетов окажется недостаточной, то владельцу карты будет предложено воспользоваться иной формой оплаты. В случае отсутствия средств на счете вообще карточка будет поставлена в стоп-лист (список блокированных номеров, которые не принимаются к обслуживанию), действие ее будет приостановлено, а операции прекращены.

Обратим внимание, что в международной практике ответственность за любое расходование денег с утерянной карточки (при условии, что владелец сообщил о происшедшем банку) несет банк-эмитент, а не ее владелец.

Карты с интегральной микросхемой обрабатываются иначе, так как в памяти микропроцессора присутствует информация о состоянии счета клиента, поэтому не требуется связь с банковским компьютером. Карта вставляется в POS-терминал, клиент вводит свой ПИН-код, а продавец – сумму покупки. Терминал за несколько секунд проверяет подлинность и покупательную способность карты. Если средств достаточно, то карта дебетуется, и средства со счета клиента списываются на счет продавца (терминал кредитуется). В конце рабочего дня во время сеанса связи с банком средства перечисляются на счет продавца.

Слип (квитанция) электронного терминала, составленный в пункте выдачи наличных денежных средств (далее – ПВН) с использованием банковской расчетной карты, содержит следующие обязательные реквизиты: идентификатор; дата, сумма и валюта совершенной операции; код авторизации; реквизиты банковской карты; подписи кассира и держателя карты.

При совершении операций с использованием платежной карты составляются документы на бумажном носителе и (или) в электронной форме (далее – документ по операциям с использованием платежной карты)[28]28

Подробнее об этом см.: О применении контрольно-кассовой техники при осуществлении расчетов в Российской Федерации: федер. закон Рос. Федерации от 22 мая 2003 № 54-ФЗ. Ст. 1.2.; О порядке осуществления наличных денежных расчетов и (или) расчетов с использованием платежных карт без применения контрольно-кассовой техники: утв. постановлением Правительства Рос. Федерации от 06 мая 2008 № 359; О совершенствовании системы уплаты таможенных платежей (вместе с «Технологией расчетов по таможенным и иным платежам с применением микропроцессорных пластиковых карт (таможенных карт)»: приказ Государственной таможенной службы Рос. Федерации от 03 августа 2001 № 757.

[Закрыть]. Он является основанием для осуществления расчетов по указанным операциям и (или) служит подтверждением их совершения.

Документ по операциям с использованием платежной карты должен содержать следующие обязательные реквизиты[29]29

Положение Центрального банка Российской Федерации от 24 декабря 2004 г. № 266-П «Об эмиссии платежных карт и об операциях, совершаемых с их использованием». П.3.3.

[Закрыть]:

1) идентификатор банкомата, электронного терминала или другого технического средства, предназначенного для совершения операций с использованием платежных карт;

2) вид операции;

3) дата совершения операции;

4) сумма операции;

5) валюта операции;

6) сумма комиссии (если имеет место);

7) код авторизации (если она производилась);

8) реквизиты платежной карты.

Документ по операциям, совершенным с использованием карты, на бумажном носителе дополнительно должен содержать подпись держателя платежной карты и подпись кассира при его составлении в помещении для совершения операций с ценностями кредитной организации и ее структурных подразделений, а также в организации и ее структурных подразделениях, осуществляющих операции по приему или выдаче наличных денежных средств с использованием платежных карт в случаях, предусмотренных законодательством Российской Федерации.

В случае использования аналогов собственноручной подписи при составлении документа по операциям, совершенным с использованием карты, требования о наличии подписи держателя платежной карты и подписи кассира считаются выполненными в отношении копии указанного документа, составленного на бумажном носителе.

Документ по операциям с использованием платежной карты может содержать дополнительные реквизиты, установленные правилами участников расчетов или внутрибанковскими правилами.

Если документ по операциям с использованием платежной карты составляется без осуществления процедуры авторизации, но при этом возникает обязательство эмитента перед эквайрером по исполнению этого документа, код авторизации в нем не указывается.

Обязательные реквизиты документа по операциям с использованием платежной карты должны содержать признаки, позволяющие достоверно установить соответствие между реквизитами платежной карты и соответствующим счетом физического лица, юридического лица, индивидуального предпринимателя, а также между идентификаторами организаций торговли (услуг), пункта выдачи наличных, банкоматов и банковскими счетами организаций торговли (услуг), банкоматов[30]30

Указ. Положение. П.П. 3.4–3.8.

[Закрыть].

Таким образом, операции с использованием карт предусматривают обязательное составление следующих документов:

• на бумажном носителе – слип, квитанция электронного терминала, квитанция банкомата;

• в электронной форме – запись в электронном журнале, который содержится в фискальной памяти контрольно-кассовой машины, банкомата, бинчекера или торгового терминала [31]31

Электронный журнал – это документ или совокупность документов в электронной форме, сформированных за определенный период времени при совершении операций с использованием банкомата и (или) электронного терминала. Указ. Положение. П. 1.3.

[Закрыть];

• иных документов, предусмотренных банковскими правилами или договорами, заключенными между участниками расчетов.

Основанием для составления расчетных и иных документов для отражения сумм операций, совершаемых с использованием платежных карт, в бухгалтерском учете участников расчетов является реестр платежей[32]32

Реестр платежей – документ или совокупность документов, содержащих информацию об операциях, совершаемых с использованием платежных карт за определенный период времени, составленных юридическим лицом или его структурным подразделением, осуществляющим сбор, обработку и рассылку участникам расчетов – кредитным организациям информации по операциям с платежными картами (процессинговый центр), и предоставляемых в электронной форме и (или) на бумажном носителе. Там же.

[Закрыть] или электронный журнал.

В тех случаях, когда расчеты осуществляются с помощью корпоративных карт, по требованию эмитента карты юридическое лицо должно предоставить все первичные документы: счета за проживание, билеты на транспорт, квитанции, чеки и иные документы. Они представляются с приложением оригиналов слипов, квитанций электронных терминалов, банкоматов, по всем операциям, совершенным с использованием корпоративных карт. При необходимости также представляются отчеты о командировках (если денежные средства списываются со счета на командировочные расходы).

Временем совершения каждого преступления признается время окончания общественно опасного деяния независимо от времени наступления последствий (ч. 2 ст. 9 УК РФ). Комплексный анализ материалов уголовных дел и содержания различных учетно-регистрационных бухгалтерских документов по операциям с использованием пластиковых карт показывает, что дата, время (с точностью до минут и секунд) и место совершения преступления рассматриваемого вида в большинстве случаев достаточно легко устанавливаются путем изучения реквизитов различных документов, остающихся при проведении каждой операции с использованием пластиковой карты. Чаще всего эти документы оформляются при помощи автоматических и полуавтоматических электронных терминальных устройств (см. таблицу).

Таблица

Местонахождение документов – вещественных доказательств, остающихся после проведения операции, совершенной с использованием платежной карты или ее реквизитов

К сожалению, точно установить дату и время происшедшего события возможно не всегда. Дело в том, что некоторые терминальные устройства не предусматривают автоматическую фиксацию операций, совершаемых с использованием платежных карт и их реквизитов. Они не оборудуются и специальными охранными и документирующими системами. Рассматриваемые терминальные устройства, как правило, работают с картами – безличными документами: с фиксированной покупательной способностью или электронными ключами. В качестве примера можно привести отдельные виды таксофонов, турникеты КПП, простейшие электронно-механические запорные устройства и другие. Особое значение в вопросе определения даты и времени совершения преступления здесь будет играть получение и изучение сотрудником органа предварительного расследования сведений о периодах и времени работы конкретных потерпевших, помещений или участков местности предприятий (учреждений, организаций), где установлено соответствующее терминальное устройство, а также его индивидуальный график работы.

§ 3. Анализ обусловленности уголовного преследования способом совершения преступления

«Классический» кардинг состоит из следующих, не обязательно взаимосвязанных стадий: получение персонифицированных данных платежной карты; изготовление поддельной платежной карты; сбыт поддельной платежной карты.

Этап I. Получение персонифицированных данных платежной карты.

Скимминг (от английского skim – снимать, просматривать). Первые упоминания об этом способе появились в конце 80-х

годов ХХ века в Великобритании. Было установлено, что преступники с помощью фотоаппарата и мощной оптики, расположившись в помещениях напротив банкоматов, фотографировали карту и запоминали пин-код. После чего наносили необходимую информацию на белый пластик и обналичивали счет в банкомате. Сегодня преступники устанавливают возле пунктов приема платежей, касс и банкоматов миниатюрные видеокамеры, но суть механизма преступления остается прежней.

Используется специальная накладка на клавиатуру банкомата, которая фиксирует цифры пин-кода, и устройство, копирующее информацию с магнитной полосы в момент совершения транзакции (операций с карт-счетом).

Имеют место случаи установки камер в осветительный плафон банкомата или замены штатного плафона на идентичный, но с вмонтированной камерой, на рекламных щитах рядом с банкоматом. Если банкомат расположен в отдельном закрытом помещении (офис банка), доступ в которое осуществляется с помощью пластиковой карты круглосуточно, скимминговое устройство устанавливают на картридер, расположенный на входной двери. Для облегчения установки скимминговых устройств и их маскировки преступники используют стандартные размеры, места и цвет банкоматов.

В настоящее время использование скиммеров территориально смещается на периферию России, где население менее осведомлено об их наличии и не обращает внимания на наличие скимминговых устройств. Чаще всего мошенники устанавливают скимминговые устройства ранним утром и снимают их поздним вечером в тот же день. После снятия оборудования с банкомата полученные данные с магнитной полосы кредитной карты копируются с носителя, вмонтированного в скимминговое оборудование на персональный компьютер. В случае если скимминговое оборудование оснащено передатчиком, информация с него передается по радиоканалу в момент использования. Для этого недалеко от банкомата должен находиться человек с источником приема сигнала.

В дальнейшем с использованием полученной информации создаются дубликаты считанных пластиковых карт («белый пластик»), при помощи которых снимаются денежные средства со скомпрометированных кредитных карт. При этом для осуществления операций по карте вводится пин-код владельца, снятый на видеокамеру или полученный при помощи накладки, имитирующей клавиатуру.

Данные магнитной полосы банковской карты могут быть скомпрометированы лицом, которому потерпевший передает свою платежную карту для оплаты приобретенного товара, услуги и т. п. Для выявления таких лиц и мест компрометации платежных карт необходимо применение методов статистического анализа.

Так, в ходе осуществления оперативно-розыскной деятельности в целях раскрытия преступлений сотрудники сопоставили все поступившие к ним за последние месяцы заявления о пропажах денег со счетов. Выяснилось, что с некоторых из них деньги исчезали лишь по одному разу и в небольших суммах – от 500 руб. до 5000 долларов, которые на общем фоне операций были малозаметны. Лица, обратившие внимание на несанкционированные операции и написавшие заявления, были клиентами банка-эквайера, где с их карточками работал некто С. Оперативники установили в его кабинете скрытые камеры. Выяснилось, что во время перерывов, когда С. оставался один, он снимал информацию с пластиковых карт своих клиентов и отдавал ее сообщникам, которые заносили ее на «белый пластик» и снимали средства со счетов потерпевших, после чего эти карточки уничтожали[33]33

См.: Материалы архивного уголовного дела № 56505 по обвинению Катринич И., Аркуш В., Сфеклэ В.

[Закрыть].

В то же время необходимо отметить, что названный метод выявления такого рода преступлений не является превентивным и позволяет выявить преступника только после совершения им правонарушения.

О действиях преступников, направленных на совершенствование преступного профессионализма, свидетельствуют материалы следующего уголовного дела, в результате расследования по которому было установлено, что в частном домовладении в Московской области преступниками была создана тренировочная база для выработки и совершенствования преступных навыков, обеспечивающих эффективную работу данных лиц с различными типами скимминговых устройств на имеющихся в их распоряжении банкоматах[34]34

Данные из личного архива автора.

[Закрыть].

Развитие механизма кардинга приводит к тому, что данные преступления, особенно связанные с установкой внештатного оборудования для компрометации платежных карт и с получением наличных денежных средств, совершаются группами лиц в соучастии или организованными преступными сообществами.

Характерным примером может служить уголовное дело, при расследовании по которому было выявлено, что участники организованной преступной группы в период с 1 декабря 2011 г. по 14 марта 2012 г. устанавливали на банкоматы в различных районах Московской области скимминговое оборудование. Завладев информацией о счетах граждан, они передавали ее неустановленным лицам в г. Кишинев, которые, в свою очередь, изготавливали «белый пластик» – дубликаты скомпрометированных карт, после чего передавали изготовленные дубликаты другим членам группы для последующего хищения денежных средств кредитных организаций, находящихся на расчетных счетах физических лиц. В результате действий указанной организованной преступной группы было скомпрометировано более 5000 кредитных карт, остаток денежных средств на счетах которых составил более 70 млн рублей[35]35

Ализар А. Уральские кардеры похитили около 10 млн рублей // XAKEP.RU. 2008. URL: https://xakep.ru/2008/01/14/41850/ (дата обращения: 23.03.2017). Ализар А. Уральские кардеры похитили около 10 млн рублей // XAKEP.RU. 2008. URL: https://xakep.ru/2008/01/14/41850/ (дата обращения: 23.03.2017).

[Закрыть].

Появление систем бесконтактной оплаты с помощью платежных карт и мобильных устройств предопределило развитие новых способов хищения денежных средств со счетов таких карт и устройств. Преступники приобретают или самостоятельно изготавливают специальное считывающее устройство – RFID-ридер, который необходимо поднести к карте на расстояние до 20 см. Этого достаточно для проведения транзакций через интернет-магазины, которые не требуют введения пароля или CVV-кода, подставные интернет-площадки или для изготовления дубликата магнитной полосы карты, а также достаточно для простого списания средств. В последнем случае для владельцев бесконтактной карты действует ограничение – сумма операции не должна превышать 1000 рублей, только в таком случае не требуется вводить пин-код. Но на количество операций ограничения не накладываются, поэтому преступник может провести их несколько, пока не воспользуется всеми доступными средствами на карте жертвы.

Ниже приведены фотографии различных скимминговых устройств.

Фишинг (англ. phishing, от password – пароль и fishing – рыбная ловля, выуживание) – похищение персональных данных держателей карт, пин-кода и/или самой карты.

1. Создание дубликатов официальных сайтов и рассылка с помощью спам-технологий писем определенного содержания, на которые попадаются пользователи интернета (классический фишинг).

Необходимо отметить, что для борьбы с данным видом фишинга производители основных интернет-браузеров и антивирусныx программ договорились о применении антифишинговых фильтров и одинаковых способов информирования пользователей о том, что они открыли подозрительный сайт, который может принадлежать мошенникам. Такого рода действия существенно усложняют, а то и вовсе сводят на нет усилия преступников в данном направлении.

В настоящее время основное значение фишинга заключается в том, что посредством создания фишинговых страниц и сайтов, поддельных интерфейсов приложений и веб-инжектов осуществляется рассылка «потенциально интересной информации», которая используется для похищения данных для доступа к платежным системам и системам дистанционного банковского обслуживания. Так, например, основной целью обвиняемых Покорских были служебные или домашние компьютеры бухгалтеров различных компаний. Для обеспечения контроля над ними члены преступной группы взломали популярные и профессиональные сайты, чтобы получить доступ к наибольшему количеству пользователей, чьи компьютеры (до 30 тыс. в день) заражались вредоносной программой Carberp.

2. Иногда предлагается купить за незначительную сумму значимую информацию или товар, который, естественно, потерпевший никогда не получит.

3. Похищение банковской пластиковой карты в пути следования. Распространенным такой способ стал во многом благодаря практике некоторых банков, которые посылают своим клиентам кредитные карты по почте.

Так, банк «Русский стандарт» рассылал по почте своим клиентам предоплаченные кредитные пластиковые карты без предварительного уведомления клиентов. Знавшие о такой специфике работы банка преступники похищали карты прямо из почтовых ящиков, а личную информацию получали при непосредственном общении, после чего активировали карту и обналичивали ее.

4. Использование преступниками сразу двух из последних способов фишинга нашло отражение в материалах конкретного уголовного дела.

Так, завербовав сотрудников почтовых отделений в ряде регионов Урала и Сибири, а также специально трудоустроив на такие должности участников группировки, ее организаторы наладили перехват заказных писем с конфиденциальной информацией о заключении договоров на кредитное обслуживание по картам, которую руководство банка адресовало своим клиентам. Банковские менеджеры, тоже вовлеченные в деятельность преступной группы, используя эти сведения, вносили в клиентскую базу ложные данные о личности кредиторов, после чего мошенники от их имени вступали в финансовые отношения с банком. Выдавая себя за его клиентов, преступники получали от операторов секретные коды доступа для активации кредитных карт, после чего снимали с их помощью наличные денежные средства с банковских счетов через уличные банкоматы[36]36

См.: Материалы архивного уголовного дела по судебному участку мирового судьи Мантуровского района Курской области, 2013 год.

[Закрыть].

Данный способ, что называется, «пошел в массы», о чем свидетельствуют материалы следующего уголовного дела. Так, почтальон д. Рябиново незаконно присвоила себе почтовую корреспонденцию ОАО «ОТП Банк» направленную на имя жителя д. Рябиново, и посредством мобильной радиотелефонной связи и собственного абонентского устройства по бесплатному номеру ОАО «ОТП Банк» попыталась активировать пластиковую кредитную карту Mastercard, но получила отказ оператора ОАО «ОТП Банк» в связи с тем, что голос явно не соответствовал мужскому типу голоса. Несмотря на отказ, она от преступного умысла не отказалась и незамедлительно обратилась к находившемуся рядом неустановленному лицу с мужским типом голоса, представив того своим дядей, и передала тому телефон. Сама же диктовала ему сведения о номере активируемой банковской карты, анкетные данные и собственный абонентский номер в качестве контактного, как требовал того оператор банка. Введя в заблуждение оператора ОАО «ОТП Банк» и активировав пластиковую кредитную карту, женщина впоследствии обналичила ее[37]37

Козловский В. Указ. соч. URL: http://www.bbc.com/russian/features-39676891 (дата обращения: 23.03.2017).

[Закрыть].

5. Взлом слабо защищенных серверов различных компаний, принимающих к оплате платежные карты.

Так, Селезнев и его сообщники взломали тысячи компьютеров по всему миру, в том числе системы многочисленных малых субъектов предпринимательской деятельности в Западном округе Вашингтона (США), в результате чего были скомпрометированы миллионы платежных карт, которые были реализованы через два специально созданных ими автоматизированных пункта продажи реквизитов кредиток, по сути онлайн-рынок – сайт POS Dumps, на котором тысячи новых преступников не только приобретали данные, но и знакомились с азами использования этих данных в мошеннических целях. Только известные убытки, связанные с преступлениями Селезнева, приблизительно равны 170 млн долларов США. В числе его жертв – 3700 различных финансовых учреждений, более 500 компаний по всему миру и миллионы владельцев платежных карт[38]38

Следственный комитет при МВД РФ завершил расследование дела изготовителей поддельных кредитных банковских карт // BANKIR.RU. 2006. URL: http://bankir.ru/novosti/20060530/sledstvennii-komitet-pri-mvd-rf-zavershil-rassledovanie-dela-izgotovitelei-poddelnih-kreditnih-bankovskih-kart-1033421/ (дата обращения: 23.03.2017).

[Закрыть].

Этап II. Изготовление поддельной платежной карты:

1. Внесение изменений в реквизиты ранее похищенной карточки (номер, инициалы владельца, подпись, цифровой код).

2. Изготовление полностью поддельных карт посредством нанесения на пластик карты действительных данных (номер карточки, срок действия, фамилия и др.): а) на чистую пластмассу (White Plastic Crime); б) посредством изготовления поддельных банковских карт высокого качества. Последний из числа указанных способ достаточно дорог, его используют, как правило, организованные преступные группы.

Примерно таким образом действовала организованная преступная группа Ляхова. В течение года Ляхов и сообщники изготавливали поддельные платежные карты известных платежных систем (Visa-Электрон, MasterCard, American Ехрress). Член группы Айратов закупал соответствующее оборудование для изготовления поддельных кредитных и расчетных карт (сублимированных термопринтеров), что позволило изготавливать поддельные платежные карты высокого качества, в том числе с использованием изготовленного типографским способом офсетного логотипа Visa Electron[39]39

Мошенники распространяют троян для Android под видом обновлений Adobe Flash Player // SECURITYLAB.RU. 2012. URL: https://www. securitylab.ru/news/424331.php http://www.securitylab.ru/news/424331. php (дата обращения: 23.03.2017).

[Закрыть].

Кардинг, связанный с преступным вмешательством в процессинговую систему банка-эмитента, а также в системы дистанционного банковского оборудования и мировые системы обмена межбанковскими финансовыми сообщениями, является относительно новым способом хищения денежных средств со счетов банка.

1. Под видом Adobe Flash Player рассылался вирус, который во время установки программы на мобильные устройства операционной системы Android запрашивал доступ администратора к телефону. Дальше троянская программа сама получала данные о балансе привязанной к телефону пластиковой карты и, скрывая смс-уведомления (пользователь ничего не знал о снятии денег), пересылала средства на счета преступников[40]40

См.: Материалы уголовного дела № 10-9310/2017.

[Закрыть].

2. С марта по июль 2015 года в различных банкоматах преступниками были установлены специальные устройства, позволяющие управлять процессом выдачи банкнот, вследствие чего было похищено более 5,7 млн руб.[41]41

Cobalt: атаки на банки // GROUP-IB.RU. URL: http://www.group-ib. ru/cobalt.html (дата обращения: 23.05.2017).

[Закрыть].

3. Преступная группа Cobalt специализируется на логических атаках на банкоматы в Европе и Азии. «Бесконтактная» атака не требует физических манипуляций с банкоматом. Проникновение и заражение осуществляется с использованием общедоступных инструментов. Кратчайшее время получения полного контроля над сетью банка – 10 минут[42]42

Алешкина Т. Хакеры изобрели новую схему воровства денег из банкоматов // RBC.RU. 2015. URL: http://www.rbc.ru/finances/18/11/2015/564b 66cc9a79475f244b3f49 (дата обращения: 23.03.2017); Материалы уголовного дела № 10-9310/2017.

[Закрыть].

4. После получения неименной платежной карты в банке на нее через банкомат вносились деньги в сумме от 5000 до 30000 руб., которые сразу же снимались в том же банкомате. О проведенной операции преступник запрашивал и получал чек. Затем преступник отправлял чек своему сообщнику, находившемуся за пределами России, у которого был удаленный доступ к инфицированным вредоносным ПО POS-терминалам. Через терминалы по коду операции, указанной в чеке, он формировал команду на отмену операции по снятию наличных (на терминале это могло выглядеть как возврат товара). В результате отмены операции баланс карты восстанавливался мгновенно, таким образом у преступника оказывались на руках выданные наличные и прежний баланс карты. Преступники повторяли эти действия до тех пор, пока в банкоматах не заканчивались деньги[43]43

Гражданский кодекс Российской Федерации. Часть вторая от 26 янв. 1996 г. № 14-ФЗ: принят Гос. Думой Федер. Собр. Рос. Федерации 22 дек. 1995 г. Ст. 498.

[Закрыть].

Осуществление данного способа совершения преступлений стало возможным из-за уязвимости в карточном процессинговом центре банка-эмитента: для ряда банков можно было снять деньги в одном терминале, а транзакцию по возврату денег оформить с другого терминала, при этом операции отмены проверялись не полностью. Найти эти транзакции оказалось достаточно сложно, только сравнив дебет и кредит по конкретным карточным счетам (а транзакций очень много), кроме того, никто не заявлял о потерях. Среди участников группы были четко распределены роли и обязанности, налажен полный криминальный производственный цикл от разработки устройств и программного обеспечения до непосредственного хищения денег. В результате обыска были изъяты тысячи банковских карт.

В настоящее время преступники сумели модернизировать эту схему, осуществляя перевод средств с карты, оформленной в одном банке, на карту, оформленную в другом. Детали транзакции были использованы для возврата, а последняя карта использовалась для снятия средств из банкомата, тем самым позволяя преступникам продолжать мошеннические действия.

Известен пример, когда для совершения хищений в рамках данного способа злоумышленником была создана и зарегистрирована по всем международным стандартам собственная платежная система.

Описанные модификации механизма кардинга убедительно показывают преступный потенциал базовой криминальной схемы.

Внимание! Это не конец книги.

Если начало книги вам понравилось, то полную версию можно приобрести у нашего партнёра - распространителя легального контента. Поддержите автора!