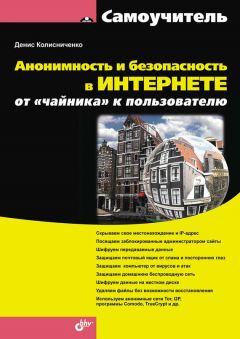

Автор книги: Денис Колисниченко

Жанр: Интернет, Компьютеры

Возрастные ограничения: 12+

сообщить о неприемлемом содержимом

Перечислим ряд источников информации, из-за которых анонимность пользователя подвергается угрозам.

✓ Служебные данные, сохраняемые браузером. Мы только что узнали, как от них избавиться.

✓ Журналы удаленного узла. Администратор такого узла, проанализировав свои журналы, сможет узнать, кто посещал его сайт и какие файлы он загружал. Как ускользнуть от внимания администратора удаленного узла, мы уже тоже знаем – нужно использовать анонимные прокси-серверы или анонимайзеры. В этом случае в журнал удаленного узла будет записан не ваш IP-адрес, а IP-адрес анонимного прокси.

✓ Журналы шлюза провайдера. Администратор вашего интернет-провайдера при желании легко определит, какие страницы вы посещали и какие файлы загружали, – ведь вся эта информация проходит через его сервер. Замести следы поможет программа Tor, которая будет рассмотрена в главе 2.

Примечание

Существуют способы рассекречивания цепочек Tor – это вы тоже должны понимать. Однако цель должна оправдывать средства, учитывая необходимые для рассекречивания цепочки ресурсы. Если вы ничего не "натворили", а просто не хотите, чтобы кто-то узнал, какие сайты вы посещаете, никто не будет специально предпринимать какие-либо действия, чтобы лишить вас анонимности.

✓ Перехват трафика. Находясь в одной сети с «жертвой», злоумышленник может легко перехватить передающиеся по сети данные, увидеть кто и какие сайты загружает, даже прочитать вашу переписку в «аське» или по емейлу. И для этого не нужно быть «крутым хакером» – в Интернете можно легко найти и скачать утилиты, делающие всю «грязную работу» по перехвату и организации информации. Злоумышленнику достаточно просто запустить программу и подождать. Сами понимаете, для этого особыми знаниями и навыками обладать не нужно.

Внимание!

Не верите? Найдите одну из таких программ (например, GiveMeTo или LanDetective Internet Monitor) и убедитесь сами. Многие столь же "полезные" программы можно скачать с сайта http://www.spyarsenal.com/download.html. Пусть вам и не требуется перехватывать чей-то трафик, но попробовать такие программы в действии нужно, чтобы самому убедиться, что это реально. Основной здесь принцип такой: предупрежден – значит вооружен (потом не говорите, что я вас не предупреждал). Избежать перехвата трафика можно с помощью той же программы Tor. Точнее, ваш трафик все равно будет перехвачен, но толку злоумышленнику от перехваченных данных не будет, поскольку они будут зашифрованы программой Tor.

Итак, в главе 2 мы поговорим о том, как посетить заблокированные администратором сайты, а также как зашифровать передаваемые вами данные. Да, вы все правильно поняли – речь пойдет о программе Tor.

1.6. Анонимность и законЗдесь я постараюсь объяснить читателю, что все действия, описываемые далее в этой книге, – абсолютно законны, дабы ко мне не было никаких претензий (мол, рассказываете, как совершать незаконные действия, или побуждаете к совершению таковых).

В следующих двух главах будут рассмотрены системы анонимизации и шифрования трафика. Но законно ли использование таких систем в Российской Федерации? Некоторые пользователи боятся использовать программное обеспечение подобного рода, поскольку не знают, какие последствия могут быть и чего ожидать от нашего любимого государства.

Внимание!

Перед тем, как продолжить, сразу хочу вас предупредить: я не юрист, никогда им не был и, судя по всему, вряд ли уже им стану. Все, что будет написано далее, – это результат моего собственного анализа и компиляции всевозможных законов и кодексов (знать законы обязан каждый, поскольку незнание этих самых законов никаким чудодейственным образом не освобождает от ответственности за их нарушение). Поэтому, если вы найдете здесь какие-либо неточности, буду рад выслушать ваши комментарии. Связаться со мной можно через издательство (mail@bhv.ru) или напрямую на сайте www.dkws.org.ua (пользователь den).

Первым делом определимся, чем являются программы шифрования и анонимизации трафика вроде Tor и I2P. Это сетевые приложения, использующие шифрование при передаче данных по сети. В законодательстве ничего не сказано об анонимизации, поэтому будем считать эти программы приложениями, использующими алгоритмы стойкого шифрования.

Мы используем наши приложения бесплатно и сами не получаем от их использования никакой выгоды, поскольку на их основе не оказываем никаких коммерческих услуг. И действительно – не будем же мы шифровать трафик соседа, пусть сам себе установит Tor и использует на здоровье.

Теперь обратимся к следующим правовым актам:

✓ Конституция РФ, ст. 23 (декларирует в том числе право на личную неприкосновенность и тайну переписки).

✓ Федеральный закон об информации, информационных технологиях и защите информации № 149-ФЗ.

Начнем с 23-й статьи Конституции РФ:

1. Каждый имеет право на неприкосновенность частной жизни, личную и семейную тайну, защиту своей чести и доброго имени.

2. Каждый имеет право на тайну переписки, телефонных переговоров, почтовых, телеграфных и иных сообщений. Ограничение этого права допускается только на основании судебного решения.

Прочитаем внимательно гарантируемые права применительно к нашим проблемам. Выходит, что системы анонимизации и шифрования трафика стоят на страже конституционных прав человека – они технически обеспечивают ваше право на тайну переписки.

Если кто-то запрещает вам использовать подобное программное обеспечение, значит, он нарушает ваши непосредственные конституционные права. Этот кто-то должен ознакомить вас с судебным постановлением, где прямым текстом указан запрет на использование средств защиты данных. Другими словами, если тот или иной администратор с синдромом Наполеона пытается вам запретить использовать средства анонимизации трафика (а как же, ведь он не сможет посмотреть, какие сайты вы посещаете, – тем самым вы ограничиваете его властное чувство), можете смело подать на него в суд.

Что же касается контролирующих органов (не буду перечислять, их очень много на постсоветском пространстве), они могут утверждать, что защиту личных данных гарантирует государство и оно же регулирует право доступа к ним этих самых контролирующих органов. С другой стороны, нигде в Конституции прямо не сказано, что гражданин не имеет право предпринимать самостоятельные действия по защите своей частной жизни.

Настало время обратиться к Федеральному закону № 149-ФЗ. Весь текст закона я приводить здесь не стану, а ограничусь лишь той его частью, которая относится к нашей ситуации (вот фрагмент из ст. 6):

3. Обладатель информации, если иное не предусмотрено федеральными законами, вправе:

1) разрешать или ограничивать доступ к информации, определять порядок и условия такого доступа;

2) использовать информацию, в том числе распространять ее, по своему усмотрению;

3) передавать информацию другим лицам по договору или на ином установленном законом основании;

4) защищать установленными законом способами свои права в случае незаконного получения информации или ее незаконного использования иными лицами;

5) осуществлять иные действия с информацией или разрешать осуществление таких действий.

4. Обладатель информации при осуществлении своих прав обязан:

1) соблюдать права и законные интересы иных лиц;

2) принимать меры по защите информации;

3) ограничивать доступ к информации, если такая обязанность установлена федеральными законами.

Получается вот какая картина. Согласно п. 4 ст. 6 Федерального закона № 149-ФЗ вы можете предпринимать меры по защите информации и защищать свои права в случае незаконного получения информации – ведь попытка узнать, какие сайты вы посещаете, это и есть незаконное получение информации, поскольку разрешения на получение такой информации, скорее всего, у администратора или еще кого-то нет.

Требование не использовать средства анонимизации и шифрования трафика может быть расценено как нарушение п. 8 ст. 9 Федерального закона № 149-ФЗ:

8. Запрещается требовать от гражданина (физического лица) предоставления информации о его частной жизни, в том числе информации, составляющей личную или семейную тайну, и получать такую информацию помимо воли гражданина (физического лица), если иное не предусмотрено федеральными законами.

На основании перечисленных правовых актов использование средств анонимизации и шифрования трафика не является незаконным в РФ. Конечно, если у вас возникнут проблемы с использованием подобного ПО, обратитесь к квалифицированному юристу – может, появились дополнительные правовые акты, регулирующие использование программ для шифрования информации. В нашей стране юридическая сфера – крайне динамичная, и все в ней меняется еще быстрее, чем в мире ИТ. А если учесть, что одни законы противоречат другим…

Глава 2. Tor: заметаем следы. Как просто и эффективно скрыть свой IP-адрес

2.1. Как работает Tor? Заходим в Одноклассники на работеВ главе 1 мы разобрались, как с помощью анонимных прокси-серверов и анонимайзеров скрыть свой IP-адрес. Но, как было показано, оба эти метода не предоставляют нужной степени анонимности.

Усложним поставленную задачу: теперь нам нужно не только скрыть свой IP-адрес от удаленного узла, но и полностью "замаскироваться" – чтобы администратор нашей сети или кто-то еще не смогли определить, какие узлы мы посещаем, и чтобы никто не смог "подслушать" передаваемые нами данные.

Именно для решения таких задач и была создана распределенная сеть Tor. Tor (аббревиатура от The Onion Router) – это свободное (то есть свободно распространяемое и абсолютно бесплатное) программное обеспечение, использующееся для анонимизации трафика.

Примечание

Поскольку исходный код Tor открыт всем желающим, любой пользователь может проконтролировать Tor на наличие/отсутствие "черного хода", специально созданного для спецслужб или еще кого-то. На данный момент Tor не скомпрометировал себя – его репутация незапятнанна.

Сеть Tor обеспечивает надежную анонимизацию и защищает пользователя от слежки как за посетителями конкретного сайта, так и за всей активностью самого пользователя. К тому же все передаваемые пользователем данные шифруются, что исключает их прослушивание.

Вкратце принцип работы Tor заключается в следующем: при передаче данных от узла А (ваш компьютер) к узлу Б (удаленный сайт) и обратно данные передаются в зашифрованном виде через цепочку промежуточных узлов сети.

Отсюда следует еще одно преимущество использования Tor, которое наверняка оценят пользователи корпоративных сетей. Поскольку узел (нод, от англ. node) А обращается к узлу Б не напрямую, а через промежуточные узлы, то это позволяет обойти «черный список» брандмауэра сети.

Рассмотрим конкретный пример. Предположим у вас в офисе "злой" администратор заблокировал доступ сотрудников к социальной сети, к тем же Одноклассникам (наверное, это самая популярная сеть на наших просторах, хотя есть и не менее популярные: ВКонтакте, Мой мир, Facebook и др.). Сайт www.odnoklassniki.ru и будет узлом Б, ваш рабочий компьютер – это узел А.

Вы запускаете программу Tor и вводите адрес узла Б. Передаваемые вами данные (в данном случае – адрес узла) будут зашифрованы и переданы первому узлу в цепочке – назовем его узел В, затем данные в том же зашифрованном виде будут переданы узлу Г и т. д. Так будет продолжаться, пока данные не получит последний узел цепочки (скажем, узел Т), который и передаст ваш запрос конечному узлу – Б. Понятно, что на последнем участке (от узла Т к узлу Б) данные будут незашифрованы, поскольку узел Б не поддерживает открытые ключи сети Tor (если бы это было так, то весь Интернет был бы анонимным).

Посмотрите на рис. 2.1 – на нем изображен процесс передачи данных между вашим и удаленным компьютерами через сеть Tor. Проанализировав его можно сделать следующие выводы:

✓ администратор вашей сети (или администратор провайдера) не сможет узнать, какие данные вы передаете, поскольку данные передаются в зашифрованном виде;

✓ администратор вашей сети не сможет узнать, какой узел вы посещаете, поскольку вместо интересующего вас узла (www.odnoklassniki.ru, www.vkontakte.ru и т. п.) ваш узел формально будет обращаться к одному из узлов сети Tor – ничем не примечательному узлу с непонятным доменным именем. Тем более, что при каждом новом подключении к Tor первый узел цепочки будет другим;

✓ если администратор сети заблокировал доступ к интересующему вас узлу (www.odnoklassniki.ru, www.vkontakte.ru и т. п.) на брандмауэре, вы сможете обойти это ограничение, поскольку фактически ваш компьютер подключается к совершенно другому узлу (к узлу цепочки Tor). Запрещать доступ к этому узлу нет смысла, т. к. при следующем подключении к Tor или при принудительной смене цепочки узел входа в Tor будет изменен;

✓ удаленный узел "увидит" только IP-адрес последнего узла цепочки, ваш IP-адрес будет скрыт;

✓ теоретически перехват данных возможен на последнем участке пути – от последнего узла цепочки Tor до удаленного узла. Но для этого нужно отследить всю цепочку Tor, что технически сделать очень сложно, поскольку она может состоять из десятков узлов. Если же получить доступ к удаленному узлу, то все равно нельзя будет понять, кто есть кто, поскольку для этого нужно знать как минимум точку входа и точку выхода сети Tor.

При подключении к сети Tor для вашего компьютера определяется точка входа (выбирается случайный узел из сотен тысяч узлов Tor), "тоннель" и точка выхода – то есть строится цепочка. В процессе работы с сетью иногда возникает необходимость сменить цепочку – это можно сделать без перезагрузки программного обеспечения (позже будет показано, как), что делает работу с сетью максимально комфортной.

Рис. 2.1. Передача данных через распределенную сеть Tor

Смена цепочки может понадобиться в двух случаях:

✓ когда нужно сменить конечный IP-адрес (например, чтобы получить IP-адрес, относящийся к определенной стране или городу);

✓ когда полученная цепочка оказалась довольно медленной. Скорость передачи информации зависит от каналов передачи данных от одного узла цепочки к другому, поэтому сгенерированная цепочка может оказаться нерасторопной. Вы же можете создать другую цепочку – вдруг она окажется быстрее?

Примечание

Несколько лет назад Tor работала довольно медленно – иногда приходилось даже отключать картинки, чтобы дождаться загрузки странички. Сейчас с производительностью все нормально, и нет прямой необходимости отключать загрузку картинок.

Дополнительную информацию о сети Tor вы можете получить по адресу: http://tor.cybermirror.org/faq.html.ru.

В главе 3 мы поговорим о другом проекте для анонимизации трафика – I2P. В отличие от Tor, в I2P возможна полная анонимность, но при условии, что оба участника обмена трафиком подключены к I2P. Забегая вперед, отмечу, что сеть I2P идеально подходит для «шпионов», желающих общаться тайно, но не для посещения заблокированных сайтов или смены IP-адреса.

2.2. Tor или анонимные прокси-серверы и анонимайзеры. Кто кого?Если вам понятен принцип работы Tor, то ее преимущества тоже должны быть ясны, но на всякий случай сравним Tor с анонимными прокси-серверами и анонимайзерами:

✓ анонимайзеры и анонимные прокси не шифруют передаваемые данные, поэтому администратору вашей сети (или сети провайдера) будет легко вычислить, какие сайты вы посещали и какие данные передавали. Сеть Tor шифрует всю передаваемую информацию, поэтому даже если кто-то перехватывает данные, передающиеся по вашему каналу связи, он получит только бессмысленные наборы байтов. Однако за все нужно платить – Tor работает медленнее, чем анонимайзеры, хотя быстрее, чем некоторые анонимные прокси;

✓ некоторые анонимные прокси-серверы на самом деле таковыми не являются, поскольку сообщают ваш IP-адрес удаленному узлу в заголовках HTTP-запроса. Без специальной проверки (а для этого вам нужно приобрести свой сервер или хотя бы купить хостинг и написать сценарий, анализирующий заголовки HTTP-запросов от анонимного прокси) нельзя узнать, является ли прокси-сервер действительно анонимным. При использовании Tor скрыт не только ваш IP-адрес (от внимания администратора удаленного узла), но и адрес назначения (от внимания администратора вашей сети);

✓ при использовании анонимного прокси-сервера проследить цепочку довольно просто – в ней будет всего три элемента: ваш компьютер, анонимный прокси и удаленный компьютер. Ваша анонимность, по сути, зависит только от одного псевдоанонимного прокси-сервера. А вдруг этот анонимный прокси передает информацию заинтересованным лицам? При использовании Tor вы доверяете передаваемые данные нескольким случайным серверам, которые выбраны из тысяч доступных узлов сети Tor. Многие эти узлы представляют собой обычные домашние компьютеры (позже я расскажу, как стать волонтером сети Tor и как помочь сделать Интернет действительно анонимным). Чтобы отследить передаваемые данные, ваш противник (пусть это будет тот самый злой администратор сети) должен контролировать все эти случайно выбранные узлы, разбросанные по всему миру. Сами понимаете, что вероятность такого контроля ничтожно мала;

✓ некоторые анонимные прокси (или анонимайзеры) предлагают зашифрованный обмен данными (между вами и прокси), но такие серверы, как правило, платные. Сеть Tor абсолютно бесплатна, и при этом использование Tor ни к чему вас не обязывает – вы можете быть как обычным клиентом, так и узлом сети Tor, – режим работы выбирается по вашему желанию;

✓ анонимные прокси обычно поддерживают только HTTP-трафик, а сеть Tor теоретически можно настроить на поддержку любого TCP-соединения;

✓ Tor, в отличие от других подобных систем (имею в виду JAP[1]1

Программа JAP – одна из программ, обеспечивающих анонимность в Интернете. Она скрывает реальный IP-адрес, перемешивая данные всех пользователей JAP с помощью микс-прокси до тех пор, пока отследить реальный адрес станет невозможно.

[Закрыть]) и некоторых анонимных прокси, ни разу себя не скомпрометировала и имеет незапятнанную репутацию – ведь ее исходный код открыт, и любой желающий может с ним ознакомиться. А вот разработчики JAP были пойманы на добавлении «черного хода» по запросу спецслужб.

Некоторые специалисты критикуют Tor, поскольку она может использоваться для организации преступных действий. Ряд стран даже объявили войну Tor – например, в 2006 году спецслужбы Германии захватили шесть компьютеров, работающих узлами сети Tor, а в 2007 году немецкая полиция арестовала владельца одного из узлов сети Tor, поскольку через его узел неизвестный отправил ложное сообщение о теракте. В 2009 году в Китае были заблокированы до 80 % IP-адресов публичных серверов Tor.

Однако возможность применения в преступных целях не делает Tor оружием злоумышленников. Наоборот, они предпочитают использовать другие методы: spyware, вирусы, взлом прокси-серверов, использование краденых мобильных телефонов и т. п. Злоумышленник может украсть мобильный телефон, выйти в Интернет, передать провокационное сообщение, а затем выбросить телефон в реку, зачем ему сложности с Tor?

Сеть Tor в большинстве случаев используется законопослушными пользователями, пытающимися обойти ограничения брандмауэра родной сети, а также не желающими, чтобы за ними следили.

Не нужно думать, что Tor – это панацея, и если вы используете эту сеть, то на 100 % анонимны. Нет. Вас все же могут рассекретить. Методы различны: от клавиатурного шпиона, установленного на вашем компьютере, до создания выходного сервера Tor, который будет перехватывать весь трафик. Если ваш трафик будет выходить из сети Tor через этот сервер, то он может быть перехвачен злоумышленником.

Из истории вопроса…

В 2007 году национальная полиция Швеции арестовала эксперта по компьютерной безопасности Дена Эгерстада (Dan Egerstad), поскольку он неправомерно получил доступ к компьютерной информации. Эгерстад создал пять выходных серверов Tor и перехватывал незашифрованный трафик, в результате чего получил пароли к электронной почте посольств, государственных организаций, правоохранительных органов разных стран и т. п.

Подробнее об этом и других интересных фактах вы сможете прочитать на страничке Википедии (не вижу смысла приводить эту информацию в книге, если вы можете прочитать ее бесплатно): http://ru.wikipedia.org/wiki/Tor. Настоятельно рекомендую на досуге посетить приведенную ссылку – вы узнаете много интересных фактов о сети Tor, а мы тем временем перейдем к практике – к использованию Tor.

Совет

Вас мучает совесть, что в случае использования Tor вы тем самым поспособствуете распространению кибер-преступности? Тогда перейдите по следующей ссылке, и все сомнения исчезнут: http://tor.cybermirror.org/faq-abuse.html.ru.