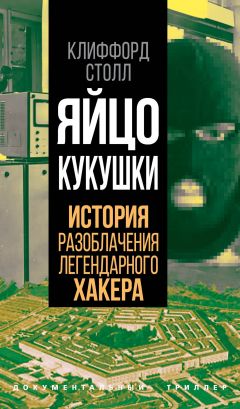

Текст книги "Яйцо кукушки. История разоблачения легендарного хакера"

Автор книги: Клиффорд Столл

Жанр: Исторические приключения, Приключения

Возрастные ограничения: +16

сообщить о неприемлемом содержимом

Текущая страница: 8 (всего у книги 24 страниц) [доступный отрывок для чтения: 8 страниц]

Глава 19

Даже если вообще не трогать педали, все равно при спуске с холма набираешь тридцать миль в час. Во вторник вечером спешить мне было некуда, поэтому я решил просто прокатиться – почувствовать свежий ветер. Миля вниз – и Беркли Баул. Старая аллея теперь представляла собой большой рынок, где продавались самые дешевые киви и гуава. Круглый год там пахло плодами манго – даже в рыбных рядах. Рядом с пирамидой арбузов я увидел Марту, выстукивающую тыкву – она подыскивала начинку для пирога на День Всех Святых.

– Ага, Борис, секретная микрофильма спрятан внутри тыква.

С тех пор, как я встретился с ЦРУшниками, в глазах Марты я был шпионом.

Мы решили взять десяток мелких тыкв и сделать из них страшилки, а одну – большую – пустить на пирог, набили рюкзаки и отправились домой. За три квартала от рынка, на углу Фултон и Уорд, располагался перекресток. При помощи баллончика с краской кто-то переделал знак «Стоп» на «Остановите ЦРУ» и еще один «Стоп» на «Остановите АНБ». Марта улыбнулась. Я притворился, что поправляю рюкзак. Не хватало мне только напоминания о политической жизни Беркли.

Она нырнула в гардероб.

– От костюма остались кусочки, я их сострочила вместе.

Она развернула полотнище, на котором была изображена змея, свернувшаяся кольцами вокруг компьютера. Внизу была подпись: «Не наступи».

В оставшиеся до Дня Всех Святых недели мы были полностью поглощены изготовлением костюмов. Я смастерил наряд Папы Римского, дополненный митрой и скипетром. Марта, конечно, прятала свой костюм – нужно соблюдать особую осторожность, когда твоя соседка по комнате пользуется той же швейной машиной.

На другой день я водрузил флаг охотника за хакерами над четырьмя мониторами, контролировавшими линии, идущие из Тимнета. Я приобрел дешевый телефонный номеронабиратель Рэдио Шек и подсоединил его к дорогому, но устаревшему логическому анализатору. Эти железки совместно обеспечивали подачу телефонного вызова при вводе хакерского пароля.

Естественно, флаг упал прямо в принтер, как раз в момент появления хакера. Я, суетясь, стал выдирать обрывки бумаги и материи, пока хакер менял пароль. Видать, старые пароли – хеджес, джегер, хантер и бенсон, – ему разонравились. Он поочередно менял на одно слово: лблхак.

Он выбрал пароль для различных атрибутов. Если на машине работают четыре человека, то каждый из них имеет свои атрибуты и пароль. Здесь же за один сеанс поменялись все четыре атрибута. Я должен был следить за одним человеком. Кто-то упорно лез ко мне в компьютер, прятал отравленные файлы в компьютер аннистонской военной базы, вспоминал про них через три месяца и планомерно атаковал военные объекты.

Он сам выбирал себе пароли. «Лблхак» – (хакер Лоуренсовской Лаборатории в Беркли) говорит сам за себя. Я искал в телефонной книге Беркли фамилии Джегер и Бенсон, может быть, следовало искать в стэнфордской книге. Я заглянул в библиотеку. Мэгги Морли, наша библиотекарь, была большой любительницей игры в скрэббл. К двери был прикреплен список всех допустимых трехбуквенных слов. При входе надо было предложить ей новенькое словечко.

– Мох, – сказал я.

– Заходи.

– Мне нужна телефонная книга Стэнфорда, – попросил я, – ищу всех живущих в Силикон Вэлли Джегеров и Бенсонов.

– Тебе нужны справочники Пало Альто и Сен Джоус. К сожалению, у нас их нет. Я могу заказать, но получение займет примерно неделю. Джегер. Это слово греет мне душу, оценивается в шестнадцать очков, оно однажды помогло мне выиграть гейм, когда счет на букву «Д» утраивался. В результате семьдесят пять очков.

– Понятно. Для меня-то это хакерский пароль. С каких пор в скрэббл можно использовать имена собственные?

– Джегер – это не имя. Ну, может быть, и имя: например, Элсворт Джегер, известный орнитолог, – но на самом деле разновидность птиц. Ведет свое происхождение от немецкого слова, означающего «охотник». Джегеры – хищные птицы. Они преследуют более слабых птиц, пока те не бросят добычу.

– Черт! Вы ответили на мой вопрос. Мне больше не нужна телефонная книга. Может, объясните еще взаимосвязь слов «хеджес», «джегер», «хантер» и «бенсон».

– Джегер и хантер (охотник) – очевидно для всех, кто знает немецкий. Курильщикам же хорошо известны Бенсон и Хеджес.

Боже мой – мой хакер курит Бенсон и Хеджес! Мэгги опять выиграла тройной счет.

Глава 20

Я всецело настроился на празднование Дня Всех Святых. Костюм папы был полностью закончен, готова была даже митра. Сегодня состоится вечеринка, на которую мы пригласили десяток таких же весельчаков, как и мы. Гвоздем программы будет тыквенный пирог, испеченный Мартой, и вылазка в Сан-Франциско, в Кастро-дистрикт.

Однако, прежде всего мне нужно было пустить пыль в глаза лабораторному начальству. Физики все время старались разорить вычислительный центр, отказываясь платить. Содержание компьютеров стоило недешево. До ученых мужей дошло, что они могут покупать малые машины в собственное владение, что избавит их от дополнительных расходов на содержание программистской команды. Сэнди Нерола пыталась убедить их: «Плуг может тянуть и тысяча цыплят, но одна лошадь сделает это лучше. Дороговизна централизации объясняется тем, что мы выдаем нечто призрачное – научные результаты, которые ни съесть, ни надеть».

Сэнди велела мне написать несколько программ построения графиков, чтобы успокоить физиков.

В результате я провел утро на семинаре по физике. Профессор нудил о функции кварка протона видите ли, каждый протон имеет три кварка. Я недостаточно устал, чтобы заснуть, поэтому погрузился в размышления о хакере.

Когда я вернулся, Сэнди спросила, узнал ли я что-нибудь.

– Конечно. Функция распределения кварков не квантуется по протону. Довольна?

– Перестань дурачиться, Клифф. Что физики говорили о вычислительной технике?

– Понимают, что мы им нужны, но платить не хотят.

– Совсем как в ВВС, – улыбнулась Сэнди. – Я только что говорила с Джимом Кристи из отдела специальных расследований.

– А, легавый.

– Не паясничай, просто детектив из ВВС.

– Стопроцентный Американец. Что он сказал?

– То же, что и физики. Поддержать они нас не могут, но не хотят, чтобы мы сворачивали дело.

– А как у него дела с телефонной компанией Вирджинии?

– А никак. Ему сказали, что никто и пальцем не пошевельнет без ордера, действительного в Вирджинии. По законам данного штата хакер никакого преступления не совершал.

– А взлом нашего компьютера не преступление?

Я не мог в это поверить.

– Взлом калифорнийского компьютера не является преступлением в Вирджинии.

– Не думаю, что ВВС могут рассчитывать на ФБР по части ордера.

– Конечно, нет. Но они хотят, чтобы мы продолжили наблюдения по крайней мере до тех пор, пока ВВС не решат, что мы зашли в тупик.

– А из них можно вытянуть хоть несколько центов?

– Ни бакса, ничего кроме официального запроса. Когда я обратилась за поддержкой, Джим снова занудил про юрисдикцию. Прошло два месяца, но никто не хочет нас слушать. Потерпим еще недельку – и квиты.

К пяти часам я был полностью готов к вечеринке. Перед выходом я проверил дискеты в мониторах. Вдруг начал стучать принтер. Хакер. Я посмотрел на время – 5-11.

Нет. Не сейчас. Мне пора на маскарад…

Хакер подключился со старыми атрибутами Свентека и выяснил, кто работает. Добрался до наших учетных файлов, собрал в одном длинном файле все файлы прошлого месяца и произвел поиск, используя в качестве ключевого слова «Пинк Флойд».

Интересно. Он искал не слово «Пфлойд», использовавшееся им в качестве псевдонима в Стэнфорде, а псевдоним из газетной статьи.

Мой хакер и парень из Стэнфорда – совершенно разные люди. Мой хакер даже незнаком со стэнфордским. Если бы они хотя бы писали друг другу, то наш приятель искал бы «Пфлойд», а не «Пинк Флойд».

В шесть часов вечера хакер перестал возиться с нашими учетными записями и связался с Милнетом через наш компьютер. Отсюда он прямиком вышел на аннистонскую военную базу в Алабаме. Я спросил себя: «Через какую дыру полезет он на этот раз?»

LBL>Telnet ANAD.Arpa

Добро пожаловать в Аннистонский Вычислительный Центр

Учетное имя: Хантер

Пароль: Джегер

Неверные атрибуты, попытайтесь еще раз

Учетное имя: Вин

Пароль: Джеббер

Неверные атрибуты, попытайтесь еще раз

Учетное имя: Бин

Пароль: Анадхак

Неверные атрибуты, отключение от системы после трех неудачных попыток

Наконец-то. Чак МакНатт вышвырнул его. Сменив все пароли, он накрепко заколотил двери. Но парень не сдавался. Он полез в группу конструирования зданий. Ряд научных работников Лоуренсовской лаборатории в Беркли занимались проблемой разработки домов с эффективным использованием всех видов энергии. Коллеги поглядывали на них свысока – «прикладники». Протоны и кварки волнуют кровь, а экономия десяти долларов на отопление не волнует. В группе занимались поиском новых видов стекла, пропускавшего свет и не пропускавшего инфракрасные лучи. Они создали новые типы изоляционных материалов, способствующие прекращению утечки тепла через стены. Они даже начали исследование фундаментов и домовых труб с целью увеличения эффективности использования тепловой энергии.

Так как хакер распечатал их файлы, он про все это узнал. Бесконечная череда страниц с параметрами теплоотдачи. Заметки об абсорбции краски в ультрафиолетовом излучении. И маленькое примечание: «На следующей неделе можешь перейти на Elxsi компьютер». Он прервал просмотр файлов и ввел ЮНИКС-команду на подключение к Elxsi. О таком компьютере я никогда не слышал, но моя машина, очевидно, была знакома с ним. За десять секунд она произвела подключение к Elxsi, выдала приглашение на ввод учетного имени и пароля.

LBL>Telnet Elxsi

Elxsi в Лоуренсовской Лаборатории в Беркли

Учетное имя: root

Пароль: root

Неверные атрибуты, попытайтесь еще раз

Учетное имя: guest

Пароль: guest

Неверные атрибуты, попытайтесь еще раз

Учетное имя: uucp

Пароль: uucp

ДОБРО ПОЖАЛОВАТЬ В EDCSI-КОМПЬЮТЕР ЛОУРЕНСОВСКОЙ ЛАБОРАТОРИИ В БЕРКЛИ

Он вошел с атрибутами uucp. Двери распахнуты настежь.

uucp – это атрибуты для копирования с ЮНИКСа на ЮНИКС. Когда одна ЮНИКСовая машина копирует файл на другую в автоматическом режиме, используются атрибуты uucp. Применение этих атрибутов людьми, а не машинами, не допускается. И, что хуже всего, для атрибутов uucp в Elxsi установлены системные привилегии.

Хакер отредактировал файл паролей и добавил новую учетную запись с привилегиями менеджера системы. Учетное имя – Марк. «Полегче, парень», – подумал я.

Однако об этом компьютере ему немного было известно. Он потратил час на вывод файла, узнал кое-что о разработке зданий с повышенной энергетической эффективностью – и ничего о самом компьютере. Поэтому хакер написал программу, измеряющую временные характеристики: коротенькую программу на языке Си, определяющую быстродействие и длину слова данной машины. Чтобы отладить программу, ему потребовалось три попытки. Он выяснил, что длина слова в Elxsi составляет тридцать два бита, а быстродействие – примерно десять миллионов операций в секунду. Восьмибитные и шестнадцатибитные компьютеры – это болонки, а тридцатидвухбитные системы – это бультерьеры. Тридцать два бита указывают на большую вычислительную машину, а десять миллионов операций в секунду – что машина работает очень быстро. Он ворвался в суперкомпьютер, причем в один из самых быстродействующих в Беркли и один из наиболее плохо обслуживаемых.

Наблюдая его копание в Elxsi, я связался с Тимнетом. Пока хакер работал, Рон Вивьер искал ключ к разгадке его местопребывания.

– Пока ничего. Он опять подключился из Окленда.

Рон понимал толк в телефонной слежке.

– В телефонную компанию звонить бесполезно. Они опять попросят ордер, действительный в Вирджинии.

Удрученный, я повесил трубку. Такое междугороднее соединение предоставляет прекрасную возможность выследить его. Я не могу вышвырнуть его из системы, пока он болтается в компьютерах, о которых я понятия не имел.

Когда в 7-30 он наконец закончил, полагаю, у него уже было много информации о главных компьютерах в лаборатории. Он, наверное, не мог залезть в каждый, однако знал, где они.

7-30. Проклятье, я забыл про праздник. Я бросился к велосипеду и помчался домой. Хакер не причиняет вреда моему компьютеру – он разрушает мою личную жизнь. Опоздать на празднование Дня Всех Святых – худшего преступления в глазах Марты быть не могло. Я не только опоздал, но и явился без костюма. Я виновато прошмыгнул через кухонную дверь. Ну и зрелище! Принцесса Диана в экзотической шляпе и белых перчатках вынимала из тыквы полные пригоршни семечек. Алиса и Мэд Хеттер наполняли бокалы. Чарли Чаплин окунал яблоки в жженый сахар. Командовал маленький, но свирепый самурай в полном боевом облачении. «Ты опоздал, – заорал самурай, – где твой костюм?!»

Порывшись в гардеробе, я нашел мою белую мантию. Надев ее поверх ночной рубашки Марты, водрузив на голову высокую, украшенную бижутерией и блестками, митру из плотной бумаги, я внезапно превратился… в папу Клиффа I и пошел по кругу, благословляя присутствующих. Подружка Марты Лори, обычно коротко стриженая, в джинсах и туристских ботинках, сегодня щеголяла в коротком черном платье для коктейлей. На шее у нее блестело и переливалось длинное жемчужное ожерелье.

– Давай, Ваше святейшество, благословим Кастро.

Мы забрались в машину Мэда Хеттера (Лори – на свой мотоцикл) и поехали через мост в Вавилон. День Всех Святых – любимый праздник Сан-Франциско. Все пять кварталов вдоль Кастро-стрит были запружены людьми, тысячи весельчаков в маскарадных костюмах шлялись туда-сюда, толкались, разглядывали простых смертных и величественных королев в усыпанных блестками вечерних платьях, пляшущих на пожарных лестницах и кокетливо поглядывающих на публику. Костюмы поражали воображение: один чудак нарядился громадной сумкой для продуктов и напихал в себя здоровенные бумажные овощи и консервные банки, рядом бродили пришельцы из космоса, один страшнее другого, и несколько злобных самураев, с которыми Марта справилась одной левой. Бледные Дракулы хихикали с ведьмами, кенгуру и бабочками. Кучка вурдалаков мирно беседовала с трехногим маринованным огурцом.

Я раздавал благословения направо и налево, демонам и ангелам, гориллам и леопардам. Средневековые рыцари преклоняли передо мной колени, а монахини (некоторые с усами) так и рвались поприветствовать. Трио крепких веселых парней в пачках и пуантах сорок третьего размера грациозно поклонились, принимая мое благословение. Невзирая на безработицу, долги, разгул наркомании и СПИДа, в Сан-Франциско кипел праздник жизни!

В следующий понедельник я пришел поздно, ожидая найти послание от менеджера Elxsi-компьютера, но удача мне не улыбнулась. Я позвонил в группу конструирования зданий и переговорил с физиком, отвечающим за Elxsi.

– Ничего странного не заметил?

– Нет. Что-нибудь не так?

– Кто устанавливал атрибуты?

– Я. Я просто расписался за системного менеджера и добавил пользователей.

– Некто ворвался к вам в компьютер с атрибутами uucp. Он захватил привилегии менеджера системы и добавил новую учетную запись.

– Позор на мою голову. А что это за атрибуты uucp?

Вот незадача. Этот парень простой физик и компьютеры ему до лампочки. Он вообще не знает, как обращаться с машиной. Но проблема не в физике, а в Elxsi. Эта фирма продает компьютеры с заблокированной системой защиты. Вы покупаете у них компьютер, а обеспечение безопасности – ваша головная боль. Нужно продраться через десяток инструкций, чтобы найти абзац, в котором говорится, как изменить права доступа, присвоенные атрибутом uucp. Если вы, конечно, знаете, что такие атрибуты существуют.

Такие вещи случаются сплошь и рядом. Хакер не мог преодолеть все сложности. Тогда он просто решил сделать очевидное и войти через незапертые двери. Упорство, а не волшебство – вот что ему помогло.

Ну, ладно. Зная противника, я мог защититься способом, который не вызовет у него подозрений. Я могу создать дверь-ловушку. Всякий раз, когда хакер использует для подключения к Elxsi украденные атрибуты, ловушка оповестит меня. При этом у хакера создастся впечатление, что у машины нет ресурсов для еще одного пользователя. То есть, Elxsi не скажет ему прямо «вали отсюда», а перейдет на черепашью скорость. Этот парень даже не поймет, что на него охотятся, a Elxsi будет надежно прикрыта.

Мы вступаем на зыбкую почву. Без ордера телефонная слежка бесполезна. Конечно, мы видим каждое слово, поступающее с его клавиатуры в наш компьютер, но для проникновения в Милнет он может воспользоваться десятком других компьютеров.

Ясно. Теперь мои помыслы должны быть направлены на поимку хакера. Я должен быть готов и днем и ночью. Но есть проблема. Я, конечно, могу спать под столом, надеясь, что писк терминала разбудит меня вовремя. Однако расплачиваться за это придется домашним спокойствием. Если бы только компьютер смог звонить мне при каждом появлении хакера – как при вызове врача!

Карманный биппер! У меня несколько персональных компьютеров, контролирующих появление хакера. Мне нужно только запрограммировать их на номер моего биппера. Биппер можно взять напрокат за двадцать долларов в месяц.

Написание программы заняло вечер. Теперь, где бы я ни был, я узнаю о появлении хакера через несколько секунд.

Теперь мы с хакером один на один.

Глава 21

Лоуренсовская лаборатория в Беркли финансировалась Министерством Энергетики – наследником Комиссии по атомной энергии. Неизвестно, по какой причине, но Министерство Энергетики уже не было той сплоченной командой, которая начала строительство атомных энергетических установок два десятилетия назад. До меня дошли слухи, что за многие годы эта организация обмелела, наподобие Миссиссипи. Однако они оплачивают наши счета. Больше месяца мы не заикались о нашей проблеме, боясь, что хакер почувствует слежку. Теперь, когда след увел нас далеко от Беркли, лучше всего было рассказать им о хакере. Двенадцатого ноября я позвонил в Министерство Энергетики, пытаясь узнать, с кем можно поговорить о компьютерных взломщиках. Сделав десяток звонков, я понял, что никто ничего слушать не хочет. Наконец, я попал на чиновника, отвечающего за безопасность несекретных компьютеров. Рикк Корр терпеливо выслушал мой рассказ.

– Он все еще захаживает в ваш компьютер?

– Да, мы засекаем каждое его появление.

– Когда вы его поймаете, дайте нам знать.

– Послать вам копию журнала? – спросил я.

– Не надо. Поменьше шума, пока с этим не будет покончено.

Я сказал ему, что нам нужен ордер, а ФБР не проявляет к этому никакого интереса.

– Не можете ли вы заставить ФБР размотать дельце?

– Вряд ли. ФБР нас не слушает, – сказал Рикк. – Рад бы помочь, но это не входит в мою компетенцию.

Опять компетенция. Я пробормотал слова благодарности и уже вознамерился повесить трубку, как вдруг Рикк сказал: «Если хотите, можете позвонить в Национальный Центр Компьютерной Безопасности».

– А что это такое?

Рикк объяснил: «НЦКБ является ответвлением Агентства Национальной Безопасности. Считается, что они разрабатывают стандарты на системы защиты компьютеров». Он сделал особое ударение на слове «считается», подразумевая, что на самом деле ничего подобного они не делают.

– А с какой стати АНБ станет разговаривать с посторонними?

– Отделение, занимающееся системой защиты компьютеров – единственное несекретное подразделение АНБ, – сказал Рикк, – его считают гадким утенком. Люди из засекреченных отделов разговаривать с ними не будут.

– А поскольку они все-таки из АНБ, то нормальные люди не будут им доверять.

– Правильно. Шишки на них сыплются с обеих сторон. Но все-таки тебе стоит поговорить с ними. Они заинтересуются и, может быть, смогут достучаться до наших бюрократов.

Следующий звонок: в Национальный Центр Компьютерной Безопасности. Трубку снял Зик Хэнсон – чиновник по особым поручениям. Он, казалось, был очарован идеей незаметно следить за хакером. Он хотел знать все технические подробности устройства наших мониторов и устройств подачи сигналов тревоги.

– Теперь вы оператор-перехватчик, – сообщил мне Зик.

– А что это?

Он замялся. Что он имел в виду, я выяснил сам. В АНБ тысячи людей следят за телетайпами по всему миру.

Зик расспросил меня о компьютерах. Я объяснил: «Парочка ВАКСов с ЮНИКС, масса сетей». Двадцать минут я рассказывал ему о дырах, через которые пролезал хакер: Гну-Эмакс, пароли, троянские кони. Это произвело на Зика сильное впечатление. Однако, когда я спросил, есть ли способ как-нибудь раздобыть ордер, то он словно воды в рот набрал.

– Нужно переговорить об этом с ребятами.

Чего же можно было ожидать? Остается только позвонить шпиону, объяснить, что мне нужен ордер, и он начнет теребить ФБР. Хорошо, а как бы я среагировал, если бы кто-то позвонил в обсерваторию и сообщил о нападении инопланетян?

– Если нам не помогут, мы прекратим слежку. Мне не светит быть добровольцем-перехватчиком.

– Клифф, я все понимаю, но наши правила этого не позволяют. АНБ не может участвовать в самодеятельной слежке. Это попахивает тюрьмой.

Значит, ни НЦКБ, ни АНБ, ни кто-либо другой моим хакером заниматься не будут. Что касается ордера, то Зик обещал подумать.

– Если ФБР этим не заинтересовалось, то я сильно сомневаюсь, что они нас послушают. Наша обязанность обеспечивать защиту, а не гоняться за преступниками.

Повергнутый в уныние, я повесил трубку. Возможно, Марта права. Она сказала, что я скатываюсь в омут. Сначала ФБР, затем ЦРУ, теперь АНБ. Но меня беспокоили не сами «привидения», а их бездействие. Все меня выслушивали, но ни один не пошевелил и пальцем. Полная прострация. Каждая контора имела дюжину причин, чтобы ничего не делать. Я шагал по коридорам, испытывая отвращение. Коридоры нашей лаборатории – это кошмар слесаря. Конечно, никто не подумал скрыть трубы и кабели, идущие по потолку. Поднимая глаза, я видел паропроводы и оранжевые этернетовские кабели. Давление пара составляло примерно сотню фунтов на квадратный дюйм, а темп передачи данных по Этернету – десять миллионов битов в секунду. Мои сети были так же необходимы лаборатории, как пар, вода и электричество. Я сказал «мои сети»? Они были настолько же моими, насколько паропроводы принадлежали слесарям. Однако с ними надо было обращаться как с родными и устранять протечки.

Со мной происходило что-то странное. В изумлении я сел на пол. Работа всегда поглощала меня целиком: я писал предложения, таращился в телескоп, публиковал статьи и с изрядной долей цинизма относился к борьбе и триумфам окружающих. Мне было плевать, если мои исследования завершатся ничем. Теперь выбор за мной: то ли пустить все на самотек, то ли вооружиться и вступить в схватку. Глядя на трубы и кабели, я понял, что больше не могу оставаться за кулисами. От меня зависела судьба сетей, хотя об этом никто не знал. Становился ли я (о, нет!) ответственнее?

Внимание! Это не конец книги.

Если начало книги вам понравилось, то полную версию можно приобрести у нашего партнёра - распространителя легального контента. Поддержите автора!Правообладателям!

Данное произведение размещено по согласованию с ООО "ЛитРес" (20% исходного текста). Если размещение книги нарушает чьи-либо права, то сообщите об этом.Читателям!

Оплатили, но не знаете что делать дальше?