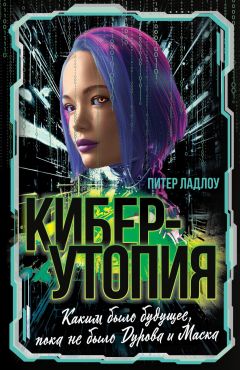

Автор книги: Питер Ладлоу

Жанр: Публицистика: прочее, Публицистика

Возрастные ограничения: +16

сообщить о неприемлемом содержимом

Текущая страница: 6 (всего у книги 21 страниц) [доступный отрывок для чтения: 7 страниц]

Я уже несколько раз затрагивал вопрос о последствиях. Многие сознательные люди обеспокоены возможностями, открываемыми сильной криптографией и анонимными системами коммуникаций. Некоторые предлагает ограничить доступ к инструментам криптографии. Недавний спор в США о Clipper и других системах депонирования ключей (key escrow) демонстрирует накал страстей вокруг этой темы. Могут возникнуть отвратительные рынки. К примеру, анонимные системы и неотслеживаемые электронные деньги имеют некоторые очевидные последствия для подготовки заказных убийств и подобных вещей. (Наибольший риск при подготовке таких операций состоит в том, что непосредственная встреча раскрывает покупателей и продавцов этих услуг. Криптоанархия уменьшает или даже устраняет этот риск, тем самым снижая стоимость транзакции. Риск для непосредственного исполнителя не уменьшается, но покупателю и не нужно беспокоиться об этом риске. Представьте себе анонимные сервисы депонирования, которые хранят деньги, пока работа не сделана. В связи с этим возникает много вопросов. Жаль, что эта область так мало обсуждается… Кажется, люди с антипатией относятся к тому, чтобы упражняться в логике в таких областях). О последствиях для корпоративного и государственного шпионажа я уже говорил. В сочетании с подвижным рынком информации они создадут трудности для хранения секретов. (Представьте «цифровую Джейн» за руководствами по военному оружию, анонимно составленными и проданными за электронные деньги, вне досягаемости различных правительств, которые не хотят, чтобы их секреты были раскрыты.)

Новые пути отмывания денег – еще одна область для исследования.

Неизбежно возрастет роль личности, что приведет к созданию нового вида элиты. Те, кто чувствует себя комфортно с описанными здесь инструментами, могут избегать ограничений и налогов, чего не могут остальные. Если местные законы можно обходить технологическими средствами, последствия очевидны.

Безусловно, последствия для свободы личности будут очень значительными. Государство больше не будет диктовать своим гражданам, что им может быть доступно, если граждане имеют возможность получить доступ к киберпространству через анонимные системы.

Насколько все это вероятно?

Я не делаю смелых прогнозов о том, что эти изменения могут в любой момент обрушиться на мир. Большая часть людей не имеют представления об этих методах, да и сами методы находятся на стадии разработки. Массовый переход к «жизни в киберпространстве» еще невозможен, по крайней мере не в ближайшие несколько десятилетий. Но для обширной и растущей группы людей Сеть – это реальность. Там заводят друзей, ведут бизнес и находят вдохновение. И многие из этих людей используют инструменты криптоанархии. Анонимные ремэйлеры, пулы сообщений, рынки информации. Люди начали добывать информацию под псевдонимом, и количество таких людей еще возрастет. (Как обычно, отсутствие сильной системы электронной наличности замедляет процессы.)

Можно ли остановить криптоанархию? Несмотря на то, что развитие событий пока неясно, так как будущее почти всегда неясно, маловероятно, что настоящие тенденции переменятся, а именно:

• поразительное увеличение пропускной способности и вычислительной мощности компьютеров, которыми владеют частные лица;

• экспоненциальный рост числа пользователей Сети;

• быстрое увеличение степени свободы в личных предпочтениях, вкусах, желаниях и целях;

• неспособность властей контролировать экономику, культурную моду и т. д.

Сеть неразрывно связана с экономическими транзакциями, и ни одна страна не может себе позволить «отсоединиться» от нее. (СССР попытался это сделать и отстал от США, европейских и азиатских стран на световые годы). И уже через несколько лет не будет никакой надежды ограничить использование этих инструментов, ФБР это признало[10]10

Во время дебатов по поводу законопроекта о цифровой телефонии сотрудник ФБР заявил, что невозможность получить разрешение на прослушивание телефонных разговоров в течение восемнадцати месяцев сделает законопроект спорным, так как стоимость поднимется выше любого разумного бюджета (на настоящий момент 500 миллионов долларов на расходы по модификации).

[Закрыть].

Технологическая неизбежность: эти инструменты уже широко распространены, и только драконовские меры по ограничению доступа к компьютерам и каналам коммуникации могли бы существенно повлиять на их дальнейшее использование. (Сценарии ограничения частного использования крипто.)

Как заметил Джон Гилмор, «Сеть склонна воспринимать цензуру как повреждение и обходить ее». Это также применимо к попыткам издать законы о поведении в Сети. (Абсолютная невозможность контролировать Всемирную сеть с точками выхода в более чем ста странах и миллионом компьютеров до сих пор не до конца осознана правительствами большинства стран, которые до сих пор рассуждают о контроле Сети, в то время как в действительности законы одного государства по преимуществу не действуют в других странах.)

Электронные деньги в их различных видах, пожалуй, самое слабое звено. Большинство остального мира работает по меньшей мере в начальном виде, но цифровую наличность по понятным причинам сложнее ввести в оборот. Любительские или «игрушечные» эксперименты вышли неуклюжими, и их «игрушечная» сущность слишком заметна. Сейчас еще сложно пользоваться электронной наличностью («чтобы использовать Magic Money, сначала создайте клиент…»), особенно по сравнению с их простой для понимания альтернативой[11]11

Magic Money – экспериментальная реализация системы электронных денег Чома. Она была написана PrOduct Cypher, анонимным членом шифропанк-рассылки. Никто из нас не знает его подлинной личности, так как он использовал для связи ремэйлеры и ставил на свои сообщения цифровую подпись. Многие из нас сочли, что этой системой слишком сложно пользоваться, а это является свидетельством наличия серьезных проблем, связанных с использованием цифровых аналогов (это непреднамеренный каламбур) настоящим, физическим деньгам.

[Закрыть]. Ясно, что люди не расположены доверять настоящие деньги таким системам. И до сих пор не совсем понятно, что можно купить за цифровую наличность (дилемма «курица или яйцо», которая должна разрешиться в последующие несколько лет). Электронные деньги, электронные банки и т. д. – вероятные мишени для законодательных попыток ограничения развертывания криптоанархии и электронной экономики. Через банковское регулирование или налоговые законы, похоже, электронные деньги будет нелегко ввести в обращение («Дети, не пробуйте повторить это дома!»).

Некоторые из существующих схем также могут включать в себя методы оповещающих власти транзакций, занимающихся сбором налогов, и могут содержать функции «депонирования криптоключей», которые сделают транзакции полностью или частично видимыми для властей.

ЗаключениеСильная криптография помогает достичь нового уровня приватности, становящейся все более важной в эру усилившегося надзора, наблюдения и искушения потребовать удостоверение личности и бланк допуска. Часть работы «удостоверения без личности» Чома и других может приостановить движение в сторону общества, находящего под наблюдением.

Последствиями, как мне представляется, будут ослабление силы государства, реорганизация налоговой полиции, экономическое взаимодействие будет основано на личном учете ценностей, а не на общественном заказе.

Хорошо ли это? В целом да. У криптоанархии есть некоторые аморальные аспекты, в этом нет никаких сомнений. От относительно незначительных аспектов, таких как ценообразование и внутренняя торговля, к более серьезным, таким как экономический шпионаж, разглашение информации, принадлежащей корпорациям, и даже до чрезвычайно аморальных вещей, таких как анонимный рынок заказных убийств.

Но давайте не будем забывать, что государство, прикрываясь тем, что защищает нас, только в этом веке убило больше 100 миллионов человек. Мао, Сталин, Гитлер и Пол Пот – это лишь наиболее яркие примеры. Трудно себе представить, что уровень убийств по цифровому контракту когда-нибудь приблизится к варварству государства. (Однако я согласен, что мы можем, говоря об этом, допускать ошибку; я не думаю, что у нас есть выбор, принимать крипто-анархию или нет, поэтому я предпочитаю сосредоточиться на ее светлой стороне). Сложно спорить с тем, что опасность анонимных рынков и уклонение от налогов оправдывает всемирное подавление использования инструментов шифрования и коммуникаций. Люди всегда убивали друг друга, и государство не могло это остановить (возможно, оно даже усугубило ситуацию, как показали мировые войны двадцатого столетия).

Кроме того, существуют различные способы уменьшения риска влияния криптоанархии на личную безопасность.

Сильная криптография предоставляет технологические средства, обеспечивающие подлинную свободу читать и писать то, что хочется человеку. Хотя, возможно, не под подлинным именем, так как государство, вероятно, все-таки будет пытаться контролировать наши действия (посредством голосов большинства), то, что можно говорить, а что нельзя, что читать, а что не читать, и т. д. И конечно, если есть свобода слова, свобода и множество видов экономического взаимодействия, неразрывно связанных со свободой слова.

Наступает новая эпоха. Набравшие силу виртуальные сообщества меняют традиционные взгляды на статус государства. Географическая близость уже не так важна, как раньше.

Предстоит еще много работы. Техническая криптография пока не решила всех проблем, роль репутации – хорошей или плохой – нуждается в дальнейшем изучении, и многие практические вопросы еще мало изучены. Мы будем колонизаторами киберпространства.

Манифест шифропанка

Эрик Хьюз, один из родоначальников Cypherpunks

Этот текст с 1993 г. широко распространялся по Интернету

Перевод О. Турухиной

Приватность необходима открытому обществу цифрового века. Приватность и секретность не одно и то же. Частное дело – это то, о чем, по мнению человека, всему миру знать не нужно, о секретном же деле не должен знать вообще никто. Приватность – это возможность выбирать, какую информацию о себе открыть миру.

Если две стороны заключают сделку, у каждой из них остаются воспоминания, о которых она впоследствии может рассказать. Разве кто-то способен этому помешать? Можно было бы принять запрещающий это закон, однако свобода слова еще более важна для открытого общества, чем приватность. Мы не пытаемся добиться ограничения свободы слова. Если на одном форуме в дискуссии участвует множество людей, каждый из них может обращаться к остальным и обобщать сведения о некоторых лицах или других участниках. Электронные коммуникации сделали такие дискуссии возможными, и они никуда не исчезнут только потому, что нам этого хочется.

Если нам необходима приватность, мы должны позаботиться о том, чтобы все участники транзакции располагали только той информацией, которая требуется для совершения сделки. Поскольку любая информация может быть передана, мы должны постараться рассказать о себе настолько мало, насколько это возможно. В большинстве случаев личность человека не очевидна. Когда я, покупая в магазине журнал, отдаю деньги продавцу, ему нет необходимости знать, кто я. Когда я договариваюсь с провайдером об отсылке и получении электронной почты, ему не нужно знать, кому я посылаю сообщения, что я пишу и что мне отвечают; ему нужно знать только, как их доставить и сколько я должен за это платить. Если механизмы транзакции таковы, что моя личность непременно раскрывается, значит, приватности у меня нет. У меня нет возможности выбирать, раскрывать свою личность или нет; я всегда должен это делать.

Приватность в открытом обществе, таким образом, подразумевает наличие системы анонимных транзакций. До настоящего времени наличные деньги оставались основой такой системой. Система анонимных транзакций – это не система секретных транзакций, но система, дающая человеку возможность раскрывать свою личность только тогда, когда он сам этого захочет. Вот в чем суть приватности.

Приватность в открытом обществе требует использования криптографии. Если я что-то говорю, то хочу, чтобы это слышали только те люди, к которым я обращаюсь. Если мои слова доступны всему миру, приватности у меня нет. Использование шифрования указывает на стремление к приватности, использование для шифрования слабой криптографии говорит о том, что это стремление не слишком велико. Кроме того, если сообщение послано анонимно и вы хотите иметь гарантию, что ваша личность будет раскрыта только получателю, необходимо использовать криптографическую подпись.

Не приходится рассчитывать на то, что государство, корпорации или другие крупные безликие организации добровольно предоставят нам приватность. Им выгодно разглашать информацию о нас, и мы должны быть к этому готовы. Пытаться заставить их молчать – значит бороться с существующей информационной реальностью. Информация не просто хочет быть свободной – ей это необходимо. Информация занимает весь предоставленный ей объем. Информация – это младшая, но более сильная сестра Молвы: она быстрее, у нее больше глаз, она больше знает, но понимает меньше, чем Молва.

Если мы рассчитываем на приватность, то должны сами ее защищать. Мы должны объединиться и создать системы, которые позволят осуществление анонимных транзакций. Люди веками пытались добиться приватности, используя шепот, темноту, конверты, закрытые двери и курьеров. Однако эти методы не могли обеспечить полной приватности, а вот электронные технологии могут.

Мы, шифропанки, призваны создать анонимные системы. Мы защищаем свою приватность с помощью криптографии, анонимных систем переадресации электронной почты, цифровых подписей и электронных денег.

Шифропанки пишут программы. Мы знаем, что кто-то должен писать программы для защиты приватности, а поскольку мы не сможем добиться приватности, пока ее не получат все, мы напишем такие программы. Мы публикуем код программ, чтобы наши единомышленники могли попрактиковаться и поработать над ним. Он доступен любому в любой точке планеты. И нам нет дела, что кто-то не одобряет наши программы. Мы уверены, что их невозможно уничтожить и что работу над распространившейся по всему миру системой нельзя остановить.

Шифропанки протестуют против ограничения использования криптографии, поскольку шифрование – основной способ защиты приватности. Шифрование, в сущности, делает информацию недоступной широкой общественности. Законы, запрещающие использование криптографии, бессильны за пределами границ конкретного государства. Криптография неизбежно распространится по всему миру, а вместе с ней и системы анонимных транзакций, существование которых она делает возможным.

Широкое распространение приватности требует, чтобы она стала частью общественного договора. Люди должны объединиться и использовать эти системы ради общего блага. Приватность будет поддерживаться только в том случае, если все члены общества объединятся для этого. Мы, шифропанки, готовы выслушать ваши вопросы и предложения и надеемся, что вы присоединитесь к нам и поможете осуществить наши планы. Однако мы не отклонимся от нашего курса только потому, что кому-то не по душе цели, которые мы преследуем.

Мы, шифропанки, активно работаем, чтобы достичь приватности в сетях. Давайте же продолжим наше дело вместе.

Как скрыть преступление в киберпространстве

Дороти Деннинг, профессор факультета информатики в Джорджтаунском университете, автор книги «Информационная война и безопасность».

Уильям Бо-мл., вице-президент, руководитель сектора информационных и прикладных систем в Science Applications International Corporation. Бывший помощник директора ФБР.

Information, Communication and Society, № 3/1999

Перевод О. Турухиной

ВведениеРазвитие телекоммуникаций и электронной коммерции привело к росту рынка цифровых технологий шифрования. Шифрование необходимо бизнесу для защиты интеллектуальной собственности и установления безопасной связи с партнерами, поставщиками и клиентами. Банкам оно нужно для обеспечения конфиденциальности и подтверждения подлинности финансовых транзакций. Правоохранительные органы нуждаются в нем для того, чтобы подозреваемые не могли перехватить сообщения полиции и помешать тем самым ведению расследования. Частным лицам шифрование требуется для защиты частных коммуникаций и конфиденциальной информации. Шифрование чрезвычайно важно для построения безопасной и надежной всемирной информационной инфраструктуры для коммуникаций и электронной коммерции.

С другой стороны, для преступников и террористов шифрование – мощный инструмент, позволяющий скрыть свою деятельность. Оно может лишить правоохранительные органы возможности получать доказательства, необходимые для вынесения обвинительного приговора или проведения опасного для преступников расследования. Шифрование может препятствовать перехвату сообщений, играющему значительную роль в предотвращении террористических атак и в сборе информации о таких международных угрозах, как терроризм, торговля наркотиками и организованная преступность (White House, 1995). Шифрование также может затягивать ведение расследований, увеличивая их стоимость.

Использование шифрования для сокрытия преступной деятельности не ново. В апрельском выпуске FBI Law Enforcement Bulletin 1970 года сообщалось о нескольких случаях, когда органам правопорядка пришлось взламывать коды для получения доказательств или предотвращения нарушения закона. Однако ни в одном из этих дел не фигурировала хранящаяся в электронном виде информация или компьютеры. Для сокрытия текста использовались простые подстановочные шифры.

Цифровые компьютеры заметно изменили картину. Шифрование и другие передовые технологии используются все шире, что непосредственно влияет на обеспечение правопорядка. Если бы все коммуникации и информация были зашифрованы, это было бы настоящим кошмаром для следователей. Было бы невозможно дешифровать все, даже если с технической точки зрения дешифрование было бы возможным. Откуда органам правопорядка знать, на что потратить ограниченные ресурсы?

Здесь мы проанализируем использование криптографии и других информационных технологий для сокрытия преступной деятельности. В качестве примеров приведено большое количество расследований. Сначала мы рассмотрим шифрование и возможности органов правопорядка по работе с ним. Затем мы обсудим ряд других средств сокрытия информации: пароли, цифровую компрессию, стеганографию, удаленное хранение и отключение аудита. В завершении мы поговорим об инструментах, позволяющих скрывать преступления путем анонимности: анонимных ремэйлерах, анонимных цифровых наличных, преодолении защиты и лупинге (looping), клонировании номеров мобильных телефонов и карт мобильных телефонов.

Шифрование, используемое преступниками и террористамиВ данном разделе описывается криминальное использование шифрования в четырех областях: передача голосовых и факсимильных сообщений и данных; электронная почта; файлы, хранящиеся в компьютерах преступников и преступных компаний; информация, хранящаяся в общедоступных участках компьютерных сетей.

Передача голосовых и факсимильных сообщений и данных в реальном времениПреступники могут использовать шифрование для того, чтобы сделать коммуникацию в реальном времени недоступной для правоохранительных органов. В результате становится невозможным применение одного из самых ценных средств борьбы с организованной преступностью – санкционированного судом прослушивания. В марте 1997 года директор ФБР Луис Фри заявил, что в 1995 году ФБР не смогло удовлетворить пять запросов на дешифрование перехваченных коммуникаций, а в 1996 году – двенадцать (US Congress, 1997a). Прослушивание чрезвычайно важно, так как оно фиксирует слова субъекта, что имеет большую ценность в суде, чем данные, полученные от информаторов, которые сами часто являются преступниками и крайне ненадежны. Прослушивание также служит источником ценной информации о замыслах, планах и членах преступного сговора и помогает определить направление ведения расследования. Наркосиндикаты весьма полагаются на сетевые коммуникации, поэтому мониторинг сетей может дать сведения о конкретных исполнителях и нелегальных доходах. Кроме того, перехват коммуникаций крайне полезен в делах о терроризме, иногда даже позволяя избежать смертельных атак. Он, например, помог предотвратить взрыв в иностранном консульстве в США и ракетный удар по одному из союзников США (US Congress, 1997а).

В открытом доступе известно очень мало об использовании специальных устройств-шифраторов преступными сообществами. Предполагается, что картель Кали использует сложное шифрование для защиты своих телефонных коммуникаций. Среди устройств, конфискованных у этого картеля в 1995 году, были радиостанции, искажающие голос, видеофоны, обеспечивающие визуальную аутентификацию личности собеседника, и средства для скремблирования передаваемых модемами сигналов (Grabosky and Smith, 1998).

Мы предполагаем, что некоторые террористические группы используют высокочастотную зашифрованную передачу голоса/данных для связи с крупными спонсорами терроризма. Сообщают, что ХАМАС использует шифрование Интернет-коммуникаций для передачи карт, снимков и другой информации, необходимой для террористических атак. Служба безопасности Израиля утверждает, что большая часть данных передается во всемирный центр ХАМАС, находящийся в Великобритании (IINS, 1997).

Проблемы с совместимостью и цена в несколько сотен долларов за одно устройство для шифрования телефонных разговоров, обеспечивающее надежную защиту, наверное, немного снизили распространение таких устройств среди преступных группировок. Однако падение цен и распространение Интернет-телефонии могут добавить проблем правоохранительным органам. Преступники могут обмениваться голосовыми сообщениями через Интернет, платя за это мало или вообще бесплатно. Этот удар по обеспечению правопорядка, однако, может быть компенсирован появлением цифровых мобильных коммуникаций. Радиосигнал шифруется при прохождении между мобильным устройством и главной станцией, где коммуникации становятся доступными для перехвата. Далее сообщения передаются в исходном виде (или частично зашифрованными при прохождении радиорелейных или спутниковых каналов), что делает возможным их санкционированный судом перехват на коммутаторах. Цифровые мобильные коммуникации дают пользователям возможность защищать локальные коммуникации даже в том случае, если вторая сторона, принимающая участие в разговоре, использует телефон без шифрования или с несовместимым методом шифрования. Преимущество такого метода передачи сообщений для правоохранительных органов заключается в том, что незашифрованный текст можно перехватить на главной станции или коммутаторе. Несмотря на существование мобильных устройств, обеспечивающих шифрование на всем пути сообщения, эти устройства более дорогостоящие и должны использоваться обеими сторонами.

Хакеры используют шифрование для защиты от перехвата коммуникаций в IRC-каналах. Они также устанавливают свое программное обеспечение для шифрования на компьютеры, в которые им удается проникнуть. Эти программы впоследствии используются для установления безопасной связи между компьютером хакера и взломанной машиной. Это усложняет, но не останавливает ведение расследований.

Правообладателям!

Данное произведение размещено по согласованию с ООО "ЛитРес" (20% исходного текста). Если размещение книги нарушает чьи-либо права, то сообщите об этом.Читателям!

Оплатили, но не знаете что делать дальше?