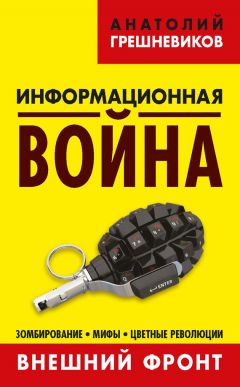

Автор книги: Анатолий Грешневиков

Жанр: Политика и политология, Наука и Образование

Возрастные ограничения: 16+

сообщить о неприемлемом содержимом

Роль компьютера в информационной войне

Время танковых сражений проходит так же быстро, как прошло время меча и копья.

Появление в арсенале информационного оружия компьютера позволяет противнику начать войну внезапно, без переброски многочисленных дивизий и тяжелой техники. И если война начинается, то она начинается задолго до ее объявления, даже до развертывания такого мощного информационного оружия, как электронные средства массовой информации.

Телевидение, радио и газеты призваны обеспечить выигрыш в информационном противоборстве, добиться полной информационной блокады и психологически деморализовать личный состав противника. Компьютерное оружие в нынешний век информации используется в трех направлениях:

1) Компьютерный информационный шпионаж;

2) Компьютерное подавление и выведение из строя информационных сетей, систем и объектов противника;

3) Компьютерное информационное влияние на психику людей.

Появление компьютеров обеспечило быстрое управление войсками и техникой, сбор информации, качественное использование информационных ресурсов. Но компьютерные достоинства человек быстро научился превращать в недостатки. Чем шире становилась компьютерная сеть, тем чаще стали случаться компьютерные преступления. Вначале они носили чисто уголовный характер… У компьютерных преступников появились даже официальные имена: «хакеры», «информационные брокеры», «кибер-панки», «электронные взломщики», «бандиты на информационных супермагистралях». Первые компьютерные преступления зафиксированы были в начале 1980 года: в Италии в 1983 году из банков было украдено 20 миллиардов лир, а в США в 1998 году сумма украденного увеличилась уже до 500 миллионов долларов.

Самым громким судебным делом хакеров было дело Арманда Мура и его сообщников, которым удалось в 1989 году ограбить чикагский банк «Ферст нэшнл бэнк». Преступники проникли в электронную систему банка, подобрав нужный код, и перевели более 69 миллионов долларов из Чикаго в два банка Вены. Когда они переводили деньги на свои американские счета, их арестовали и осудили на 10 лет тюремного заключения.

Растет число компьютерных преступлений и в других странах. Так, в Германии ежегодно хакеры крадут из банков около 4 миллиардов марок. А всего хакеры взяли под свое влияние 25 стран.

В России подобные преступления зафиксированы в первые годы становления прозападно настроенной рыночной власти. Как только наши рынки были завалены зарубежными компьютерами, так уже в 1991 году из Внешэкономбанка было похищено 125 тысяч американских долларов. Особый натиск хакеров испытал Центральный банк России. В 1993 году здесь была пресечена попытка воровства 68 миллиардов рублей. А вообще с 1993 по 1995 годы этот крупнейший банк более 300 раз подвергался нападению и проникновению в компьютерную сеть.

В российских газетах все чаще стали публиковаться статьи о новом виде шпионажа и воровства. 25 декабря 1996 года «Московский комсомолец» опубликовал материал под заголовком «За ограбление банка впервые в России осужден хакер», в котором рассказывается о том, как сотрудник банка «Российский кредит» пытался через компьютер перечислить на собственный счет банковские средства. Газета «Сегодня» в том же 1996 году рассказала в материале «Скажи мне, какой у тебя банк…» о другой попытке внедриться в банковскую компьютерную систему Москвы. Из банка чуть не исчезли 375 миллиардов рублей и 80 миллионов долларов.

Первыми, как и положено, встревожились американцы… Здесь больше всего случается компьютерных преступлений. В 1994 году Объединенная комиссия США по вопросам национальной безопасности однозначно высказалась по поводу незаконных вторжений в компьютеры, – это «важнейшая угроза безопасности в этом десятилетии». Если учесть тот факт, что все крупные державы мира рассматривают Америку, как главного компьютерного шпиона, то становится понятным, откуда идет угроза не только внутренней, а и внешней безопасности.

Не меньшую угрозу представляет и компьютерное оружие, способное парализовать компьютерные центры, вывести из строя информационные сети и пульты управления. В 1996 году Борис Николин в журнале «Российская Федерация» подробно описал некоторые виды компьютерного информационного оружия, действующие в этом направлении:

«Их краткая характеристика сводится к следующему:

а) Компьютерный вирус (КВ) – специальная программа, внедряемая в «чужую электронную среду». В заданное время или по сигналам КВ стирает хранящуюся в памяти ЭВМ информацию либо изменяет ее произвольно или целенаправленно.

б) Логическая бомба (ЛБ) – программная «закладка», заблаговременно внедряемая в информационные системы и сети. ЛБ по сигналу или в установленное время приводится в действие, стирая или искажая информацию в поражаемом компьютере. В итоге она выводит его из строя.

в) «Троянский конь» (разновидность ЛБ) – программа, обеспечивающая скрытый доступ к информационным ресурсам противника для добывания разведывательных данных.

г) Средства, позволяющие внедрял, КВ и ЛБ в государственные (гражданские и военные) информационные системы и сети и управлять ими на расстоянии. Для этих средств наиболее уязвимы постоянно действующие автоматизированные системы обнаружения и управления. По оценкам западных специалистов, вероятность восстановления нарушенных функций таких систем, в частности, систем раннего предупреждения, системы предупреждения о ракетном нападении (СПРН), систем управления противоракетной обороны, довольно низкая, поэтому вторжение в их работу может иметь особо тяжелые последствия».

При помощи компьютерных вирусов возможно не только ограбление банков, но в условиях современной войны они по специальному спутниковому сигналу могут парализовать все сети ЭВМ противника, имеющие оборонное значение. Конечно, для военных целей используются специальные компьютерные вирусы. Та страна, которая продает компьютеры, в принципе и «закладывает» с перспективными целями эти вирусы, которые в нужный момент срабатывают. На неограниченную мировую компьютерную власть, безусловно, претендует Америка. Она, благодаря подчинению и срастанию с крупными банковскими структурами, на глазах всех других стран стала могучей наднациональной информационной империей.

Технологии компьютерного подавления и выведения из строя информационных сетей, систем и объектов противника строго засекречены. Но известно, что в университете национальной обороны США (в Форт-Лэсли-Мак-Нир, округ Колумбия) уже не первый год обучаются специалисты в области информационной войны. Более того, они составили единый электронный каталог, зафиксировавший компьютерные средства воздействия. По сообщению полковника, кандидата военных наук С. А. Модестова: «Их набирается не так уж мало. Если в документации на известную в России антивирусную программу (версии 3.08 от 26 декабря 1995 г.) перечислено 1450 вирусов, то англичане Ален Соломон и его жена Сьюзен, владевшие до последнего времени семейной фирмой «Эс-энд-Эс Интернэшнл», числят в своих списках 8000 (в том числе 3000 наиболее опасных). Ежемесячно к этому длинному перечню прибавляются сотни новых вирусов».

Безусловен и тот факт, что стремление к монополизации информационных систем и коммуникаций увеличивает и количество, и качество воздействия вирусов. Стремление известного президента одной американской компьютерной компании Билла Гейтса к мировому господству вызвало справедливое возмущение его деятельностью всех компьютерщиков мира. Гейтса на Западе называют «компьютерным гуру» (даже наша печать отмечает, что слава известного Д. Сороса – «резидента всех разведок» меркнет перед его славой). Интерес Гейтса к исследованиям в области физиологии человеческого мозга и структуры ДНК добавил к имени компьютерщика прозвище «Четвертый антихрист».

Какую бы иронию не вызывали обвинения компьютерщиков в том, что их деяния бывают сродни деяниям антихриста, – эта проблема имеет место. И дело не только в том, что компьютер может завладеть виртуальной жизнью человека, но и может покушаться в буквальном смысле на нее. С появлением в компьютерном мире вируса под апокалипсическим номером «666» у компьютерного оружия появилось третье направление – информационное влияние на психику людей. Новый вирус-убийца смертельно воздействует на «психофизиологическое состояние» человека, он зомбирует, гипнотизирует и способен даже, убить… Действие вируса «666» описал в 1995 году в «Российской газете» Альберт Валентинов: «На экране компьютера, так же, как на ТВ-экране, кадры меняются с частотой 24 кадра в секунду. Компьютерный вирус «666» выдает на экран 25-м кадром специально подобранную цветовую комбинацию, погружающую человека в своего рода, гипнотический транс. Через 25-30 кадров картинка меняется. Все рассчитано так, чтобы подсознательное восприятие нового узора вызывало изменение сердечной деятельности – ритма и силы сокращений. В результате артериальное давление в малом круге кровообращения то резко возрастает, то резко падает. И так до тех пор, пока не выдерживают сосуды головного мозга».

Изобретение компьютерного информационного оружия подтолкнуло специалистов к поиску более изощренных методов психологического давления на людей. Так, в 1993 году российский ученый И. Смирнов продемонстрировал в Вашингтоне прибор, способный на уровне подсознания внедрять команды противника в мозг людей. Такого контроля над человеком, над его действиями и поступками давно добивались американцы. Еще несколько десятилетий назад они изобрели способ кодирования кино и телевидения в первую очередь. Делалось это путем включения в пленку отдельных кадров с посторонней информацией: глаза эту информацию не улавливают, а вот на уровне подсознания она улавливается. Конечно, такая информация воспринимается, как в зеркальном изображении. Вот почему молодых ребят так зомбирует и притягивает компьютер с его развлекательными играми. Человек тупеет и на духовном уровне ничего не приобретает, более того, разрушается психика… Особенно опасно воздействует на функции мозга и на психику человека так называемый эффект резонанса. По мнению профессора Виктора Вейника, суть резонансного метода разрушения при помощи телевидения, видиков и компьютерных игр заключается в том, что «в ходе восприятия органами чувств различных внешних воздействий в мозге происходит передача электрических импульсов от одних нервных клеток (нейронов) к другим через участки, именуемые синапсами. На этих участках импульсы сопровождаются переносом различных молекул, ионов натрия и калия, химическими реакциями и другими явлениями. Эти сложнейшие процессы связаны с мышлением, памятью, обучением, работой всех внутренних и внешних органов тела и т. д. Поскольку они имеют импульсную (ритмичную) природу, постольку подбором подходящих частот внешних воздействий можно добиться состояния резонанса, это вызывает необратимые изменения функций мозга. Обсуждаемые воздействия особенно опасны для детей с их не полностью сформировавшимся мозгом и неокрепшей психикой».

Недавно Пентагон изобрел такие средства, которые позволяют добиться создания в небе топографических изображений исламских мучеников. Исследования в голографии американцы усилили сразу после войны против Ирака, и положительный результат необходим им для того, чтобы эти мученики призывали «своих единоверцев прекращать сопротивление». Между тем, в 1993 году специалисты психологических операций США «показали» для своих солдат во время песчаной бури в Сомали в течение пяти минут голографическое изображение Иисуса Христа, которое потрясло пехотинцев, потому что походило на живое изображение.

Сегодня информационные технологии позволяют создать не только компьютерные копии человека, но и могут заменить гипнотизеров типа Кашпировского и религиозно-мафиозных фанатиков типа секты «Аум Сенрике». Если компьютерное оружие способно управлять и манипулировать сознанием человека, парализовывать компьютерные системы управления, связи, каналов телевидения, финансовых расчетов, то мир на грани катастрофы и ему нужна информационная защита, ибо в случае войны информационное оружие, вызовет необратимые последствия.

Информационная безопасность

Американская доктрина войны за мировое господство подкрепляется новейшими американскими достижениями в вычислительной технике и информатике. Не Россия, а уж тем более не такие страны как Ирак, поставляют компьютеры США, наоборот, США поставляет нам и большинству других стран этот стратегический товар. Сколько в этих компьютерах логических бомб и вирусов можно узнать только в экстремальных военных условиях.

Однако, чтобы не попасть в информационный плен и не проиграть в первые нее минуты противостояния информационное противоборство, Россия должна быть готовой защитить свои информационные ресурсы. Паши специалисты обязаны внимательно изучить директиву Министерства обороны США от 21 декабря 1992 года под названием «Информационная война». Ни для кого не секрет, что Америка готовится к войне и будет вести ее, как показала война в Ираке, по нескольким направлениям: выведение из строя информационных систем и сетей, радиоэлектронное подавление электронных средств противника, оживление информационных закладок и вирусов, информационное психологическое устрашение живой силы противника, компьютерное хакерство прошв чужих информационных систем. Необходимо срочно разработать доктрину информационной безопасности России, пресечь уже на нынешнем этапе все попытки несанкционированного доступа к закрытой информации и проникновения вирусов в телекоммуникационные системы. Разведки стран НАТО еще в советское время делали попытки проникнуть в наши сети, а сегодня, когда паши информационные ресурсы защищены слабо, они просто «штурмуют» их. Но в Советском Союзе срабатывала программа по защите любой информации, а в современной России пока нет. Мы теряем из-за этого десятки миллиардов долларов. Еще больше потеряем, если срочно не внедрим самые надежные программы и технологии защиты информационных полей и систем.

Если в США полным ходом идет подготовка к информационной войне и соответствующие подразделения финансируются как приоритетные, то и Россия должна увеличивать военный бюджет на создание подобного мощного оружия XXI века. Необходимо заняться не только изучением теории и практики информационного противоборства, но и апробированием своих электронных технологий, налаживанием индустрии информатизации и компьютерной промышленности, созданием собственных защищенных информационных сфер, выявлением хакеров и сохранением информационной независимости.

Россия должна имел, свое высшее учебное заведение по подготовке «информационных кадров», свой «Информационный кодекс» и свои виды информационного оружия.

В США, например, всегда поддерживается контроль за информационной безопасностью страны. Борис Николин описал, как это происходит, и какое значение имеют эти проверки: «В период 1994-1995 годов в ВВС США была проведена оригинальная проверка безопасности 757 информационных систем и сетей, в которые преднамеренно в учебном порядке, но скрытно от персонала, были допущены хакеры. Результаты проверки оказались не только ошеломляющими, но даже скандальными. Хакеры внедрились в 362 системы, в 266 из которых они добились полного контроля над компьютерами. Из 362 проникновений только 117 были обнаружены. И что самое существенное (в чем и заключается скандальный, а точнее сказать, весьма тревожный характер итогов проверки), так это то, что всего лишь о нескольких из 117 выявленных проникновений хакеров обслуживающий персонал доложил своим начальникам. Если бы это вторжение хакеров, отмечают западные эксперты, не было бы учебным, то последствия для безопасности американских ВВС, да, пожалуй, не только для них, оказались бы непредсказуемыми».

История знает уже и конкретные примеры пренебрежения законами информационной безопасности. Они, как правило, приводили к трагическим последствиям. Борис Николин приводит некоторые случаи таких последствий за 20 последних лет:

«Американская ракета отклонилась от заданного курса только потому, что в программе ее ЭВМ вместо семерки оказалась единица. Ракету взорвали по команде с наземного пункта управления.

Советский космический аппарат «Фобос», долетевший до района Марса, не выполнил свою последующую задачу: в посланном ему сигнале была пропущена всего одна буква – в результате отключилась система ориентации.

Американский космический корабль, направленный на Венеру, прекратил свой полет только потому, что в модуле системы управления оператор вместо запятой поставил точку.

В сентябре 1988 года многие компьютерные центры в США в течение нескольких часов были «заражены» так называемой вирусной инфекцией. «Эпидемия» охватила 6 тысяч компьютеров и 70 компьютерных систем. «Вирусы» быстро размножались, забивая каналы информации. Более того, «вирусная программа» позволяла узнавать секретные пароли и подключаться к компьютерным системам на военных объектах. Злоумышленником оказался 23-летний студент Калифорнийского университета, который ради развлечения ввел составленную им «вирусную программу» в компьютерную систему университета. Проделка студента переполошила научно-технический персонал, занятый обеспечением безопасности ЭВМ, особенно в системах, связанных с пуском ядерных ракет США».

Есть случаи, когда вирус «666» убивал человека. И первый такой факт со смертельным исходом зафиксирован в Москве 6 марта 1994 года.

Если хакеров можно задержать, компьютерные системы управления сохранить, банки и телевидение защитить, то спасти человека от скрытого кодирования и зомбирования не так-то просто. И причин тут много. С одной стороны, информационная наука так умело и топко научилась владеть информационными каналами человека – зрением и слухом, что «выскабливание» памяти человека происходит незаметно и, главное, безболезненно. При помощи телевидения и компьютерных систем происходит длительное и потому незримое разрушение системы сохранения культурных ценностей, российские исторические традиции подменяются западными. С другой стороны, внедренная в общество нужная и привлекательная информация быстро завладевает массами, и люди требуют этот наркотик – компьютерные игры, рок-панк-хард-поп и прочую диско-музыку, видеофильмы с сексом и насилием. Индивидуальное сознание граждан, чувство самосохранения моментально отходят на задний план. Человек растлевается. В 60-х годах в США испугались проблем «потерянного поколения» и стали запрещать через законы подсознательную технику кодировки и зомбирования в области кино, телевидения, компьютеров, музыки, печати. Однако до сих пор информационные соблазны владеют людьми и не всякий человек стремиться отказаться от них. Хотя законодательные запреты в США в сфере обезличивания духовных и нравственных ценностей дали некоторый положительный результат. Остается сожалеть, что Россия повторяет ошибки Америки.

Сегодня в России и политики, и специалисты, и простые граждане должны задуматься над созданием системы ограничений в свободном информационном обществе. Вместе с ростом количества телерадиокомпаний, вложений зарубежных средств в становление и упрочение компьютерных систем растет и угроза духовной жизни страны. На всех каналах телевидения должна существовать нравственная цензура, законность и кодекс информационной безопасности. На телевидении должны приступить к работе общественные советы.

В мире давно сформирован стратегический баланс ядерных сил. Однако подобного баланса нет в сфере информационных войн. Информационное оружие и иные информационные ресурсы давно стали ареной борьбы между крупными державами за мировое лидерство. А Россию в этом случае отпихнули в сторону… США заманивают Россию в глобальное информационное сообщество, но не дают построить систему защиты от таких глобальных компьютерных сетей, как «ИНТЕРНЕТ», которые по силе воздействия на людей превосходят далее телевидение. Первыми поняли это европейцы и стали активно защищать как свои духовные исторические ценности, так и информационные технологии и системы.

Америка пытается сохранить, благодаря компьютерному и информационному оружию, свое экономическое и военное превосходство. В XXI веке победит тот, кто овладеет секретами информационных войн. Россия защитит себя, если создаст свою развитую информационную инфраструктуру, систему информационной безопасности, новые виды информационного оружия.