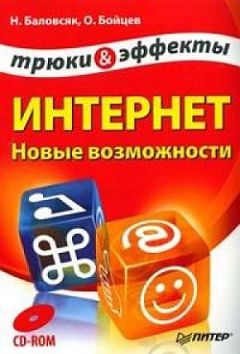

Текст книги "Интернет. Новые возможности. Трюки и эффекты"

Автор книги: Надежда Баловсяк

Жанр: Интернет, Компьютеры

сообщить о неприемлемом содержимом

Текущая страница: 16 (всего у книги 23 страниц)

Анатомия spyware

В данном разделе поговорим о троянских конях. Сразу следует сказать, что троянский конь – это не вирус. По сравнению с вирусами, которые уничтожают Windows и форматируют диски, они приносят меньший ущерб. Область их компетенции – воровство конфиденциальной информации, паролей с последующей передачей их хозяину. В классическом варианте троянский конь состоит из клиента и сервера. Серверная часть обычно находится на компьютере у жертвы, клиентская – у хозяина, то есть у того, кто создал троянского коня или просто модифицировал его, заставив работать на себя. Связь клиента и сервера осуществляется через какой-либо открытый порт. Протоколом передачи данных обычно является TCP/IP (Transmission Control Protocol/Internet Protocol), но известны троянские кони, которые используют и другие протоколы связи, в частности ICMP (протокол межсетевых управляющих сообщений – Internet Control Message Protocol) и даже UDP (User Dategram Protocol – протокол стека TCP/IP). Тот, кто создает троянских коней, умело маскирует их, например, под полезные программы. При их запуске вначале происходит выполнение кода, который затем передает управление основной программе. Троянский конь также может быть просто, но эффективно замаскирован под файл с любым расширением, например GIF.

Классификация троянских конейСовременная классификация троянских коней выглядит следующим образом.

– Mail Sender – наиболее распространенная разновидность, так как подавляющее большинство троянов, если не все, отсылают хозяину пароли доступа в Интернет, от электронной почты, ICQ, чатов и т. д. в зависимости от изобретательности их создателя. Например: Trojan-PSW. Win32. QQPass. du (ворует пароли Windows), Bandra. BOK (пытается украсть пароли от банковских сайтов), Bancos. LU (сохраняет пароли во временных файлах, а затем пытается отослать их хозяину), Banker. XP (собирает конфиденциальные данные, пароли, счета и т. д. и отправляет их хозяину).

– Backdoor – утилиты удаленного администрирования, обычно обладают возможностями Mail Sender и функциями удаленного управления компьютером. Такой троян ждет соединения со стороны клиента (через какой-либо порт), с помощью которого посылает команды на сервер. Например: Backdoor. Win32. Whisper. a (имеет встроенную функцию удаленного управления компьютером), Back Orifice (позволяет полностью контролировать компьютер).

– Программы-дозвонщики – отличаются тем, что могут нанести значительный финансовый урон, устанавливая соединение с зарубежным провайдером. С телефонного номера абонента происходит установка международного соединения, например, с островами Кука, Сьерра-Леоне, Диего-Гарсиа и т. д. Например: Trojan – PSW. Win32. DUT или trojan. dialuppasswordmailer. a, Trojan-PSW. Win32. Delf. gj, Not-a-virus: PSWTool. Win32. DialUpPaper, Not-a-virus: PornWare. Dialer. RTSMini и др.

– Трояны-кейлоггеры – удачно сочетают в себе функции кейлоггера и Send-Mailer. Они способны отслеживать нажатия клавиш клавиатуры и отсылать эту информацию своему создателю по почте или прямо на сервер, расположенный в Интернете. Например: Backdoor. Win32. Assasin.20, Backdoor. Win32. Assasin.20. n, Backdoor. Win32. BadBoy, Backdoor. Win32. Bancodor. d (keylogger. trojan) и др.

– Эмуляторы DDos (Distributed Denial of Service) – довольно интересная группа троянов. Серверная часть отслеживает определенный порт и, как только получает команды извне, начинает функционировать как нюкер (приложение, отсылающее на заданный IP шквал некорректно сформированных пакетов, что приводит к отказу в обслуживании).

– Downloader (загрузчики) – загружают из Интернета файлы без ведома пользователя. Это могут быть как интернет-страницы нецензурного содержания, так и просто вредоносные программы. Например: Trojan-Downloader. Win32. Agent. fk (после запуска создает папку под названием %Program Files%Archive, после чего копирует себя в нее, размер загружаемых файлов может варьироваться), Trojan-Downloader. Win32. Small. bxp и др.

– Dropper (дропперы) – программы, созданные для скрытной установки в систему других троянских программ. Например, Trojan-Dropper. Win32. Agent. vw.

– Прокси-серверы – этот троянский конь устанавливает в вашу систему один из нескольких прокси-серверов (socks, HTTP и т. п.), а затем кто угодно, заплатив хозяину, или сам хозяин совершает интернет-серфинг через этот прокси, не боясь, что его IP вычислят.

Деструктивные троянские программы, помимо своих непосредственных функций сбора и отсылки конфиденциальной информации, могут форматировать диски, удалять системные файлы и т. д.

Найти и обезвредить!Если ваш антивирус не выдает никаких сообщений, а возможность присутствия троянского коня высока, то попробуйте обнаружить шпиона, воспользовавшись специальными утилитами типа Trojan Remover. Как показывает практика, этот способ доступен даже самому неопытному пользователю, тем более что соответствующего программного обеспечения в Интернете более чем достаточно. Удалить троянского коня можно и вручную. Для своего запуска эти программы обычно прописываются в автозапуск в следующих ветвях реестра:

– HKEY LOCAL MACHINESOFTWAREMicrosoftWindowsCurrentVersion Run (чаще всего);

– HKEY CURENT USERSoftwareMicrosoftWindowsCurrentVersion Run;

– HKEY CURENT USERSoftwareMicrosoftWindowsCurrentVersion Runonce;

– HKEY USERS. DefaultSoftwareMicrosoftWindowsCurrentVersion Run;

– HKEY LOCAL MACHINESoftwareMicrosoftWindowsCurrentVersion Runonce.

При обнаружении неизвестной записи, то есть той, которая не принадлежит обычным приложениям, смело удаляйте ее. Стоит напомнить, что при работе с реестром следует придерживаться особой аккуратности. Нужно также просмотреть все, что прописано в автозагрузке. Для этого следует выполнить команду Пуск ► Выполнить, ввести в открывшемся окне msconfig и перейти на закладку Автозагрузка. Разрешают/запрещают автозагрузку конкретной программы установкой соответствующего флажка. Необходимо внимательно следить за своими драйверами и программами, прописанными в автозагрузку, – тогда будет намного больше шансов сразу определить троянского коня. Если троянский конь все же запустился, для начала следует распознать его и завершить процесс, ему принадлежащий, воспользовавшись сочетанием клавиш Ctrl+Alt+Delete. Однако, даже если вы не обнаружили его в процессах диспетчера задач, огорчаться не стоит. Полную информацию о запущенных в Windows программах можно увидеть, запустив утилиту XRun или ей подобную – CTask. Если вышеизложенные способы ничего не дали, а признаки наличия троянских коней очевидны (слишком большой трафик, непонятные процессы в оперативной памяти, частые зависания и неустойчивая работа приложений), то необходимо просканировать компьютер извне на наличие открытых портов. Все, что понадобится для такой операции, – это хороший сканер портов и ваш IP. Данная процедура высокоэффективна, с ее помощью выявляются даже самые скрытые троянские кони. Из сканеров наиболее популярен X-Spider.

Признаком наличия троянских коней являются открытые нестандартные порты:

23 – Tiny Telnet Server (= TTS);

25 – Ajan, Antigen, Email Password Sender, Haebi Coceda, Happy 99, Kuang2, ProMail trojan, Shtrilitz, Stealth, Tapiras, Terminator, WinPC, WinSpy;

31 – Master Paradise;

121 – BO jammerkillahV;

456 – HackersParadise;

555 – Phase Zero;

666 – Attack FTP;

1001 – Silencer;

1001 – WebEx;

1010 – Doly Trojan 1.30 (SubmCronco);

1011 – Doly Trojan 1.1+1.2;

1015 – Doly Trojan 1.5 (Subm. Cronco);

1033 – Netspy;

1042 – Bla1.1;

1170 – Streaming Audio Trojan;

1207 – SoftWar;

1243 – SubSeven;

1245 – Vodoo;

1269 – Maverick’s Matrix;

1492 – FTP99CMP;

1509 – PsyberStreamingServer Nikhil G;

1600 – Shiva Burka;

1807 – SpySender;

6669 – Vampire 1.0;

6670 – Deep Throat;

6883 – DeltaSource (DarkStar);

6912 – Shitheep;

6939 – Indoctrination;

7306 – NetMonitor;

7789 – iCkiller;

9872 – PortalOfDoom;

9875 – Portal of Doom;

9989 – iNi-Killer;

9989 – InIkiller;

10607 – Coma Danny;

11000 – SennaSpyTrojans;

11223 – ProgenicTrojan;

12076 – Gjamer;

12223 – Hackx99 KeyLogge;

12346 – NetBus 1. x (avoiding Netbuster);

12701 – Eclipse 2000;

16969 – Priotrity;

20000 – Millenium;

20034 – NetBus Pro;

20203 – Logged!;

20203 – Chupacabra;

20331 – Bla;

21544 – GirlFriend;

21554 – GirlFriend;

22222 – Prosiak 0.47;

23456 – EvilFtp;

27374 – Sub-7 2.1;

29891 – The Unexplained;

30029 – AOLTrojan 1.1;

30100 – NetSphere;

30303 – Socket25;

30999 – Kuang;

31787 – Hack’a’tack;

33911 – Trojan Spirit 2001 a;

34324 – Tiny Telnet Server;

34324 – BigGluck TN;

40412 – TheSpy;

40423 – Master Paradise;

50766 – Fore;

53001 – RemoteWindowsShutdown;

54320 – Back Orifice 2000 (default port);

54321 – Schoolbus 1.6+2.0;

61466 – Telecommando;

65000 – Devil 1.03.

Программное обеспечение против троянских конейДля обнаружения и удаления троянских коней существует целый арсенал соответствующих программ. Вот лишь та малая часть, которая поможет защитить ваш компьютер от всевозможного рода шпионов.

– Advanced Spyware Remover – утилита, предназначенная для защиты персонального компьютера от вредоносных программ и шпионских модулей. Позволяет избавиться от рекламных программ, дозвонщиков, программ-шпионов, кейлоггеров и т. д. Программа проверяет системный реестр на наличие в нем ключей, принадлежащих вышеперечисленным типам вредоносных программ. Ее главной отличительной особенностью перед аналогами является высокая скорость работы сканера и обновляемая база сегментов вредоносного кода F-Secure BlackLight.

– SpyDefense – программа для обнаружения шпионских модулей. Позволяет найти и обезвредить большое количество компьютерных шпионов.

– WinPatrol – программа, предназначенная для повышения безопасности Windows. Отслеживает и уничтожает различные шпионские модули и вредоносные программы типа Adware и Spyware.

– Arovax Shield – утилита, предназначенная для защиты от программ-шпионов. Позволяет в режиме реального времени следить за безопасностью системы, предупреждая пользователя о проникновении в нее троянских коней через Интернет.

– Arovax AntiSpyware – утилита для удаления программ-шпионов. На сегодняшний день в ее базе содержится свыше 33 000 сегментов вредоносного кода Microsoft.

– AntiSpyware – система для борьбы с вредоносными программами и шпионскими модулями разработки Microsoft. Как утверждает разработчик, утилита держит под контролем более 50 так называемых spyware-путей, по которым в компьютер могут попасть шпионские модули.

– Trend Micro CWShredder – утилита для нахождения и удаления шпионских программ. Позволяет обнаружить следы присутствия так называемых Cool Web Search-программ (их относят к троянским коням).

– SpyRemover – неплохая программа для поиска шпионских модулей. Распознает более 27 500 типов вредоносных программ. Имеется возможность автоматического обновления.

– XSpy Shield Gold – это мощная программа, которая поможет защититься от spyware-модулей, которые присутствуют в некоторых программных продуктах и других шпионских модулях и могут представлять угрозу безопасности вашей операционной системы.

– Anti-keylogger – утилита для операционных систем семейства Windows 2k/XP, защищающая от кейлоггеров.

– CounterSpy – аналог программы Ad-aware. Позволяет удалить шпионские модули с вашего компьютера.

– Spy Sweeper – неплохая программа для защиты от шпионских модулей, а также от троянов и кейлоггеров.

– HookMonitor – предназначена для администрирования процесса установки глобальных ловушек на клавиатуру. Выявляет и блокирует модули spyware, ведущие наблюдение за набором паролей и т. п.

– Browser Sentinel – постоянно наблюдает за уязвимыми зонами системы на предмет обнаружения вредоносных компонентов. Она уведомит вас и поможет удалить программы-шпионы, рекламу, клавиатурных шпионов, программы автодозвона и прочих непрошеных гостей.

В заключение хотелось бы отметить, что широкое распространение троянских коней было, есть и будет, так как они являются мощным инструментом получения конфиденциальной информации, кражи личных данных и др. Чтобы остановить вирус, в одних случаях бывает достаточно использовать SpyRemover и ей подобные программы, в других необходим антивирус. Однако только комплексное применение методов защиты обеспечит полную безопасность вашей системы.

Самое главное о безопасности

По итогам исследования, проведенного германской компанией Honey Net, которая объединяет группу исследователей, занимающихся проблемой безопасности Интернета, было установлено, что в настоящее время более миллиона компьютеров заражены пиратскими программами, рассылающими спам и вредоносные программы. Самое интересное, что обычный пользователь может даже и не подозревать, что его компьютер стал средством распространения вирусов.

В данном разделе рассмотрены основные уязвимые места Windows и выстроена модель многоуровневой защиты.

Это не дыра – это целая нораОшибки в Windows как обнаруживались, так и обнаруживаются, и ничего тут не поделать. Эпидемии Nimda, Red Code и MS Blast лишний раз показали, насколько уязвимы могут быть операционные системы. Windows без обновлений – основной фактор уязвимости компьютера. Ни для кого не секрет, что большинство «червей» заражают систему именно благодаря наличию брешей, или дыр. Как яркое подтверждение сказанному, хотелось бы упомянуть наиболее нашумевших представителей. MS Blast заражает систему, эксплуатируя уязвимость в службе DCOM RPC (служба удаленного вызова процедур). Модификации «червя» SdBot распространяются, используя пять дыр, в том числе и вышеназванную. «Черви» семейства Sober и Sasser известны своими «пристрастиями» к службе LSASS (Local Security Authority Subsystem – один из сервисов, обеспечивающих безопасность системы), которую успешно эксплуатируют без ведома пользователя. Учитывая, что большинство «червей» используют уязвимость на переполнение буфера, а служб и портов в Windows более чем достаточно, то появление новых «червей» или модификаций старых, применяющих новые дыры, не заставит себя ждать.

Поэтому необходимо следить за появлением новых уязвимостей и регулярно обновлять систему.

Многие пользователи активно используют Internet Explorer. Не секрет, что он без должных пакетов обновлений является хорошим объектом для атак извне. JavaScript, ActiveX, Dhtml и др. могут быть успешно использованы для атаки, кражи файлов, удаления данных и т. п. В подтверждение вышесказанному приведен HTML-код, возможности которого при соответствующей доработке можно использовать для запуска любого произвольного кода на машине жертвы:

‹HTML›

‹OBJECT CLASSID='CLSID:10000000

CODEBASE='C:Windowssystem32logoff.exe'›

‹/OBJECT›‹HTML›

Удачной альтернативой являются такие продукты, как Opera и Avant Browser.

Выбираем антивирусВ настоящее время среди бесплатных программ можно выделить много достойных продуктов. Учитывая результаты официальных и неофициальных тестирований, а также собственный опыт, можно с уверенностью сказать, что абсолютной защиты нет. При определенных условиях даже самый авторитетный, с хорошей эвристикой и модулем анализа подозрительного поведения программного кода антивирус может дать сбой. Не надо забывать, что параллельно с развитием антивирусного программного обеспечения совершенствуются и вирусы. Существует семейство вирусов, так называемые stealth-вирусы, отличительной особенностью которых является наличие системы скрытия от антивирусной программы – благодаря особенностям работы программного кода такие вирусы отслеживают обращения антивируса к инфицированному файлу и представляют последний незараженным. В результате – вируса как будто бы и нет. На самом деле он распространяется от файла к файлу, скрывая свой присутствие. Подтверждением данному служит яркий пример – Optix Killer, который просто отключает антивирусную программу.

Крайне желательно, чтобы на вашем компьютере были установлены по крайней мере две операционные системы. Зачем? Во-первых, удобно «препарировать» Windows. Во-вторых, наличие чистой среды при проверке зараженной более чем желательно, особенно если дело касается stealth-вирусов и быстро распространяющихся «червей». Можно посоветовать два антивируса (на разных системах, естественно): Kaspersky Antivirus и Panda Internet Security. Первый имеет обширные базы, хотя они зачастую могут содержать вирусы и записи на эксплоиты (программы, написанные для практического использования какой-либо уязвимости в злонамеренных целях), нюкеры, кейлоггеры, а также программы, идентифицируемые KAV как «хакерский инструментарий». Panda прельщает анализом подозрительного поведения программного кода, защитой от неизвестных угроз, модулем самодиагностики – в общем, своей многофункциональностью. Ансамблю этих двух наиболее уважаемых антивирусных продуктов вполне можно доверить безопасность вашего компьютера. Только вот от самых новых вирусов они все равно вашу систему не спасут.

Существуют также программы-ревизоры. В качестве примера можно привести Adinf. Принцип ее работы основан на сохранении в специальной базе основных данных о каждом логическом диске в системе. При первом запуске в таблицах запоминаются объем оперативной памяти, образы главного загрузочного сектора, других загрузочных секторов, список сбойных кластеров, структура дерева каталогов, длины и контрольные суммы файлов. Когда вирус заражает компьютер, он изменяет объект, в который внедряется исполняемый файл, главный загрузочный сектор, FAT-таблица. Если ревизор обнаруживает на диске изменения, характерные для действия вируса, он предупреждает об этом пользователя. Важным отличием Adinf от других существующих программ-ревизоров является доступ к дискам без использования функций операционной системы. Такой метод позволяет успешно обнаруживать stealth-вирусы. Кроме борьбы с вирусами, Adinf следит за целостностью и сохранностью информации на жестком диске, выявляя все происходящие изменения.

Следует также отметить, что максимум, на что способен встроенный в SP2 брандмауэр, – это отражать примитивнейшие атаки на компьютер. Грамотной DOS-атаке с использованием хотя бы ICMP (Internet Control Message Protocol – протокол межсетевых управляющих сообщений, используемый для диагностики состояния сетей) он противостоять не сможет. Для этого существует более серьезное программное обеспечение, например брандмауэр ZoneAlarm (http://www.zonelabs.com). ZoneAlarm можно посоветовать всем, кому нужен авторитетный «наблюдатель» сетевой активности вашего компьютера. Любая попытка вырваться в Сеть или установить соединение из Сети, сканирование ваших портов регистрируется ZoneAlarm с указанием порта и IP.

Анонимность в сети

Для начала необходимо четко себе уяснить, что при кажущейся безопасности и приватности нахождение в Интернете все же остается не более конфиденциальным, чем посещение местного гастронома. Говоря об анонимности интернет-серфинга, следует упомянуть о локальной и сетевой безопасности.

Как посетить сайт, чтобы об этом никто не знал (чистка кэша, журнала, Cookies)Локально следы ваших посещений фиксируются интернет-обозревателем и записываются в журнал. Помимо журнальных записей, историю можно воспроизвести, просмотрев содержание папки Temporary Internet Files и Cookies. Чтобы избавиться от компрометирующих записей, необходимо сделать следующее.

1. На панели настроек обозревателя нажать кнопку Журнал, в появившемся окне (рис 5.1) выделить правой кнопкой мыши посещенные страницы и выбрать в контекстном меню пункт Удалить.

Рис. 5.1. Журнал

2. Далее следует выполнить команду Сервис ► Свойство обозревателя и в открывшемся окне на вкладке Временные файлы Интернета нажать кнопку Удалить «Cookie», а затем – Удалить файлы (рис. 5.2).

ПРИМЕЧАНИЕ

Если вы пользуетесь браузерами вроде Opera или Mozilla, то необходимо дополнительно очистить следы в журналах этих обозревателей.

Доверить очистку можно специализированным утилитам. Чтобы очистить кэш (временные файлы Интернета, которые сохраняются на диске для последующего ускоренного просмотра веб-страниц), можно воспользоваться программой ClearIECache и т. п. Если необходима более тщательная чистка, то вам следует воспользоваться утилитой CCleaner, описанной в разделе «Лучшие надстройки для Internet Explorer» гл. 2.

Рис. 5.2. Удаляем временные файлы и Cookies

Прокси-серверДля начала необходимо представить, каким же образом информация о ваших действиях в Интернете может стать доступной другим лицам. Как известно, каждому пользователю присваивается уникальный IP-адрес. Предположим, вы взломали сайт. Первым действием администратора взломанного сайта станет просматривать файлы журнала, куда вносится история сетевой активности сервера. Выяснив ваш IP, не составит особого труда узнать номер телефона, с которого было произведено соединение.

Таким образом, чтобы ваш IP нигде не сохранялся, необходим своего рода посредник. Таким посредником является прокси-сервер. Когда вы соединяетесь таким образом, то на какой бы вы сайт ни попали, будет сохранен IP, принадлежащий прокси-серверу. Для идеальной анонимности необходимо использовать цепочку из прокси. При этом сначала соединяются с одним прокси-сервером, потом с него заходят на второй, со второго – на третий и затем уже соединяются с нужным узлом. Скорость связи при этом довольно сильно снижается, но зато безопасность повышается многократно. Длина такой цепочки зависит от того, насколько хорошо нужно «спрятаться». Обычно хватает трех звеньев. Для удобной работы с прокси-серверами понадобится программа SocksChain, которую можно скачать по адресу http://www.ufasoft.com/socks/.

ПРИМЕЧАНИЕ

Использование прокси-сервера не может гарантировать стопроцентную уверенность в анонимности действий в Сети, так как, просмотрев файлы журнала прокси-серверов, можно легко установить, чей же это IP-адрес.

Список ныне существующих прокси-серверов непостоянен. Данное обстоятельство обусловлено тем, что некоторые из них исчезают, другие появляются. Наиболее популярными являются http://www.proxys4all.com, http://www.freeproxy.ru и http://www.ruproxy.ru.

Установить соединение через прокси-сервер можно, выполнив в Internet Explorer команду Сервис ► Свойства обозревателя ► Подключение ► Настройка. Затем в соответствующие поля области значений Прокси-сервер следует ввести адрес сервера и порт (рис. 5.3).

Рис. 5.3. Настраиваем прокси-сервер

Настроив таким образом соединение, не забудьте проверить, действительно ли он предоставляет сайту не ваш IP, а свой. Для этого прокси-сервер необходимо протестировать утилитами вроде Proxy Checker (http://www.proxychecker.net/) или с помощью таких сайтов, как http://www.all-nettools.com и http://www.leader.ru/secure/who.html.

Правообладателям!

Это произведение, предположительно, находится в статусе 'public domain'. Если это не так и размещение материала нарушает чьи-либо права, то сообщите нам об этом.