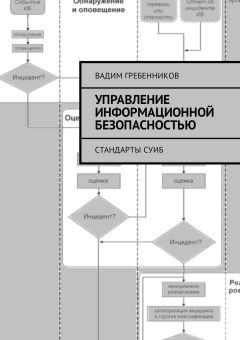

Читать книгу "Управление информационной безопасностью. Стандарты СУИБ"

Автор книги: Вадим Гребенников

Жанр: Зарубежная компьютерная литература, Зарубежная литература

Возрастные ограничения: 12+

сообщить о неприемлемом содержимом

1. Установление контекста (сферы применения)

Входные данные: Вся информация об организации, уместная для установления сферы применения управления рисками ИБ.

Действие: Для установления контекста организации необходимо определить:

– основные критерии управления рисками;

– сферы действия и границы;

– организационную структуру управления рисками.

Руководство по реализации: Необходимо определить цель управления рисками ИБ, так как она влияет на общий процесс и на сферу применения, в частности. Этой целью может быть:

– поддержка СУИБ;

– правовое соответствие и свидетельство должного внимания;

– подготовка плана обеспечения непрерывности бизнеса;

– подготовка плана реагирования на инциденты;

– описание требований ИБ для продукта, услуги или механизма.

Выходные данные: Спецификация основных критериев, сфера действия и границы, структура для процесса управления рисками ИБ.

1.1. Основные критерии

Должны быть разработаны следующие критерии управления рисками ИБ:

– оценки риска;

– воздействия риска;

– принятия риска.

Дополнительно организация должна оценить, доступны ли необходимые ресурсы для:

– выполнения оценки риска и установления плана обработки риска;

– определения и осуществления политики и процедуры, включая реализацию управления рисками;

– контроля мониторинга;

– мониторинга процесса управления рисками.

Критерии оценки риска

При разработке критериев оценки рисков необходимо учитывать следующее:

– стратегическая ценность обработки бизнес-информации;

– критичность затрагиваемых информационных активов;

– нормативно-правовые требования и договорные обязательства;

– важность для бизнеса доступности, конфиденциальности и целостности информации.

Кроме того, критерии оценки рисков могут использоваться для определения приоритетов для обработки рисков.

Критерии воздействия

Критерии воздействия должны разрабатываться и определяться, исходя из степени ущерба от события ИБ, учитывая следующее:

– уровень классификации информационного актива, на который оказывается влияние;

– нарушения ИБ (например, потеря конфиденциальности, целостности или доступности);

– ухудшение бизнес-операции;

– потеря ценности бизнеса и финансовой ценности;

– нарушение планов и конечных сроков;

– ущерб для репутации;

– нарушение нормативно-правовых или договорных требований.

Критерии принятия риска

Организация должна определять собственную шкалу уровней принятия риска.

При разработке критериев принятия риска следует учитывать, что они могут:

– включать многие пороговые значения с желаемым уровнем риска, но при условии, что при определённых обстоятельствах руководство будет принимать риски, находящиеся выше указанного уровня;

– выражаться как количественное соотношение оценённой выгоды к оценённому риску для бизнеса;

– включать требования для будущей дополнительной обработки, например, риск может быть принят, если имеется согласие на действия по его снижению до приемлемого уровня в рамках определённого периода времени.

Критерии принятия риска должны устанавливаться с учётом:

– критериев бизнеса;

– правовых и регулирующих аспектов;

– операций;

– технологий;

– финансов;

– социальных и гуманитарных факторов.

1.2. Область применения и границы

Область применения процесса УИБ необходимо определять для обеспечения того, чтобы все значимые активы принимались в расчёт при оценке риска. Кроме того, необходимо определять границы для рассмотрения тех рисков, источники которых могут находиться за данными границами.

При определении области применения и границ должна учитываться следующая информация, касающаяся организации:

– стратегические цели бизнеса организации, стратегии и политики;

– процессы бизнеса;

– функции и структура организации;

– нормативно-правовые и договорные требования;

– политика ИБ;

– общий подход к управлению рисками;

– информационные активы;

– местоположение организации и географические характеристики;

– ограничения, влияющие на организацию;

– социальная и культурная среда.

Примерами области применения управления рисками ИБ могут быть ИТ-приложение, ИТ– инфраструктура, бизнес-процесс или определённая часть организации.

1.3. Организационная структура

Необходимо устанавить организационную структуру организации и обязанности ответственных лиц для процесса управления рисками ИБ.

Главными ролями и обязанностями в такой структуре являются:

– разработка процесса управления рисками ИБ в организации;

– идентификация и анализ заинтересованных сторон;

– определение ролей и обязанностей всех сторон, как внутренних, так и внешних;

– установление требуемых взаимосвязей между заинтересованными сторонами;

– определение путей принятия решений;

– определение документов, которые необходимо вести.

2. Оценка рисков ИБ

Входные данные: Установленные критерии, сфера действия и границы, организационная структура для процесса управления рисками ИБ.

Действие: Оценку риска обеспечивают следующие меры:

– идентификация рисков;

– измерение рисков;

– оценивание рисков.

Руководство по реализации: Риски должны быть идентифицированы, количественно определены или качественно описаны и расставлены в соответствии с приоритетами, исходя из критериев оценки риска и целей организации.

Риск представляет собой комбинацию последствий, вытекающих из нежелательного события, и вероятности возникновения события. Оценка риска количественно определяет или качественно описывает риски и даёт возможность руководителям расставлять риски в соответствии с приоритетами согласно установленным критериям.

Оценка риска определяет ценность информационных активов, идентифицирует применимые угрозы и уязвимости, которые существуют (или могут существовать), идентифицирует существующие средства контроля и их влияние на идентифицированные риски, определяет потенциальные последствия и, наконец, расставляет выведенные риски в соответствии с приоритетами и ранжирует их по критериям оценки рисков.

Выходные данные: Перечень оценённых рисков, расставленных в соответствии с приоритетами согласно критериям оценки риска.

2.1. Идентификация рисков

Целью идентификации рисков является определение того, что могло бы произойти, чтобы нанести потенциальный, и чтобы получить представление о том, как, где и почему мог иметь место этот вред.

Для идентификация рисков необходимо идентифицировать следующие объекты:

– активы;

– угрозы;

– средства защиты;

– уязвимости;

– последствия.

2.1.1. Идентификация активов

Входные данные: Область применения и границы для оценки риска, перечень составных частей, включающий владельцев, местоположение, функцию и т. д.

Действие: Должны быть идентифицированы активы, входящие в установленную область применения, и определены их владельцы.

Руководство по реализации: Ответственность за каждый актив должен нести его владелец, который должен быть в организации определён или назначен. Чаще всего владелец актива является наиболее подходящим лицом, способным определить реальную ценность актива для организации.

Можно выделить два вида активов:

– первичные активы: бизнес-процессы и информация;

– активы поддержки всех типов: аппаратные средства и ПО, сети и сайты, организационная структура и персонал.

Все определения ценности активов должны быть сведены к общей основе. Это можно сделать с помощью критериев, которые могут использоваться для оценки возможных последствий, вытекающих из потери конфиденциальности, целостности, доступности, неотказуемости, учётности, подлинности или надёжности активов.

Они включают в себя:

– нарушение законодательства и/или предписаний;

– ухудшение функционирования бизнеса;

– потеря «неосязаемого капитала»/негативное влияние на репутацию;

– нарушения, связанные с личной информацией;

– создание угрозы личной безопасности;

– неблагоприятное влияние на обеспечение правопорядка;

– нарушение конфиденциальности;

– нарушение общественного порядка;

– финансовые потери;

– нарушение бизнес-деятельности;

– создание угрозы для безопасности окружающей среды.

Другим подходом к оценке последствий может быть:

– прерывание сервиса;

– потеря репутации и доверия клиента;

– нарушение внутреннего функционирования;

– нарушение функционирования третьей стороны;

– нарушение законов/предписаний;

– нарушение договора;

– опасность для персонала / безопасность пользователей;

– вторжение в частную жизнь пользователей;

– финансовые потери;

– финансовые потери, связанные с непредвиденными случаями или ремонтом:

– потеря товаров / денежных средств / активов;

– потеря клиентов, поставщиков;

– судебные дела и штрафы;

– потеря конкурентного преимущества;

– потеря технологического/технического лидерства;

– потеря эффективности/надёжности;

– потеря технической репутации;

– снижение способности к заключению соглашений;

– промышленный кризис (забастовки);

– правительственный кризис;

– материальный ущерб.

После установления критериев ценности активов организация должна согласовать шкалу, которая будет использоваться в масштабах организации. Первым шагом является принятие решения о числе используемых уровней. Обычно может использоваться любое число уровней от 3 (например, низкий, средний и высокий) до 10 в соответствии с подходом, используемым организацией для всего процесса оценки риска.

Организация может определить собственные границы для ценности активов, такие как «низкая», «средняя» или «высокая». Эти границы должны оцениваться в соответствии с выбранными критериями (например, для возможных финансовых потерь они должны быть даны в денежном выражении, но при рассмотрении угрозы личной безопасности, определить денежную ценность может быть затруднительно).

Выходные данные: Перечень активов, подлежащий управлению рисками, и перечень бизнес-процессов, связанных с активами, и их ценность.

2.1.2. Идентификация угроз

Входные данные: Информация об угрозах, полученная от владельцев активов, пользователей, в результате анализа инцидента, а также из других источников, включая реестры известных угроз.

Действие: Угрозы и их источники должны быть идентифицированы.

Руководство по реализации: Угроза обладает потенциалом причинения вреда активам. Должны быть идентифицированы и случайные, и умышленные источники угроз. Угроза может проистекать как из самой организации, так и вне её пределов. Угрозы должны идентифицироваться в общем и по виду (например, неавторизованные действия, физический ущерб, технические сбои).

Некоторые угрозы могут влиять более, чем на один актив. В таких случаях они могут являться причиной различных влияний, в зависимости от того, на какие активы оказывается воздействие

Используя реестры угроз или результаты прежних оценок угроз, не следует забывать о том, что происходит постоянная смена значимых угроз, особенно, если изменяются бизнес-среда или информационные системы.

Выходные данные: Перечень угроз с идентификацией вида и источника. Например, угрозы могут быть преднамеренными, случайными и экологическими. Особое внимание должно быть обращено на человеческие источники угроз.

2.1.3. Идентификация средств защиты

Входные данные: Документация средств защиты, планы обработки рисков и инцидентов.

Действие: Идентификацию средств защиты необходимо провести, чтобы проверить их эффективность и достаточность и избежать ненужных расходов, например, на их дублирование.

Если средства защиты не работают, как ожидалось, это может стать причиной уязвимости. Одним из способов количественно оценить действия средств защиты – посмотреть, как оно уменьшает вероятность угрозы и использования уязвимости или влияние инцидента.

Существующее или планируемое средство защиты может идентифицироваться как неэффективное или недостаточное, или необоснованное. Если его посчитали необоснованным или недостаточным, средство защиты необходимо проверить, чтобы определить стоит ли его удалить, заменить его другим, более подходящим, или стоит оставить его на месте, например, по стоимостным причинам.

Для идентификации существующих или планируемых средств защиты могут быть полезны следующие мероприятия:

– просмотр документов, содержащих информацию о средствах защиты (например, планы обработки рисков и инцидентов);

– проверка вместе с людьми, отвечающими за ИБ, и пользователями, какие средства защиты действительно реализованы для рассматриваемого информационного процесса или системы;

– обход здания с проведением осмотра физических средств защиты, проверка наличия существующих и реализованных средств защиты на предмет правильной и эффективной работы;

– рассмотрение результатов внутренних аудитов.

Выходные данные: Перечень всех существующих и планируемых средств защиты, их нахождение и состояние использования.

2.1.4. Идентификация уязвимостей

Входные данные: Перечни известных угроз, активов и существующих средств защиты.

Действие: Необходимо идентифицировать уязвимости, которые могут быть использованы угрозами, чтобы нанести ущерб активам или организации.

Руководство по реализации:

Уязвимости могут быть идентифицированы в следующих областях:

• организация работ;

• процессы и процедуры;

• установившиеся нормы управления;

• персонал;

• физическая среда;

• конфигурация ИС;

• аппаратные средства, ПО и оборудование связи;

• зависимость от внешних организаций.

Наличие уязвимости не причиняет вреда само по себе, так как необходимо наличие угрозы, которая воспользуется ею. Уязвимость, не имеющая соответствующей угрозы, может не требовать внедрения средства контроля, но должна осознаваться и подвергаться мониторингу на предмет изменений.

Уязвимости могут быть связаны со свойствами актива, которые могут использоваться способом и с целью, отличающимися от тех, которые планировались при приобретении или создании актива. Уязвимости, возникающие из различных источников, подлежат рассмотрению, например, те которые являются внешними или внутренними по отношению к активу.

Выходные данные:

– перечень уязвимостей, связанных с активами, угрозами и средствами защиты;

– перечень уязвимостей, не связанных с подлежащей рассмотрению угрозой.

2.1.5. Идентификация последствий

Входные данные: Перечни активов, бизнес-процессов, угроз и уязвимостей, связанных с активами, и их ценность.

Действие: Должны быть идентифицированы последствия для активов, которые могут быть результатом потери конфиденциальности, целостности или доступности. Последствием может быть потеря эффективности, неблагоприятные операционные условия, потеря бизнеса, ущерб, нанесённый репутации и т. д.

Эта деятельность идентифицирует ущерб для организации или последствия для организации, которые могут быть обусловлены сценарием инцидента, оказываемой угрозой, использующей определённую уязвимость в инциденте ИБ. Последствия могут быть временными или постоянными, как в случае разрушения активов.

Необходимо определять последствия сценариев инцидентов на основе таких факторов:

– времени на расследование и восстановление;

– потерь (рабочего) времени;

– упущенной возможности;

– нарушений охраны труда и безопасности;

– финансовых затрат на устранение последствий;

– ущерба для репутации и т. д.

Выходные данные: Перечень сценариев инцидентов с их последствиями, связанными с активами и бизнес-процессами.

2.2. Измерение риска

Измерение риска обеспечивают следующие меры:

– разработка методологии измерения риска;

– оценка последствий инцидента;

– оценка вероятности инцидента;

– измерение уровня риска.

2.2.1. Разработка методологии измерения риска

Методология измерения риска может быть качественной или количественной, или смешанной, в зависимости от обстоятельств. На практике качественная оценка часто используется первой для получения общих сведений об уровне риска и выявления основных значений рисков. Позднее может возникнуть необходимость в осуществлении количественного анализа основных значений рисков, поскольку качественный анализ является более бытрым и менее затратным.

Дополнительная информация (отсутствует в стандарте)

Предлагаемое на рынке ПО ориентировано в основном на уровень ИБ, несколько превышающий базовый уровень защищенности. Для решения данной задачи были разработаны программные комплексы анализа и контроля рисков, основанные на:

– качественной методике – COBRA, FRAP, RA2 art of risk;

– количественной методике – SecureWatch;

– смешанной методике – CRAMM, MSAT, vsRisk, РискМенеджер, ГРИФ.

Качественные методики

FRAP (Facilitated Risk Analysis Process)

Методика разработана Томасом Пелтиером в 2000 году. Оценка рисков производится для вероятности возникновения угрозы и ущерба от нее по 3-уровневой шкале (низкая, средняя, высокая). Определяется 4-уровневая оценка риска (A, B, C, D) в соответствии с правилом, задаваемым построенной матрицей рисков 3х3.

COBRA (Consultative Objective and Bi-Functional Risk Analysis – www.riskworld.net)

ПО разработано компанией «C&A Systems Security» в 1997 году. Методика представляет требования стандарта ISO/IEC 17799 в виде тематических вопросников (check list’s), на которые следует ответить в ходе оценки рисков. Далее введенные ответы автоматически обрабатываются, и формируется итоговый отчет c текущими оценками информационных рисков компании и рекомендациями по их управлению.

RA2 art of risk (ранее RA Software Tool) – ПО уже не поддерживается

В методике реализован простой для понимания процессный подход, общие требования к которому изложены в ISO/IEC 27001. Процесс управления рисками может настраиваться под потребности конкретной организации. Для успешной оценки и управления рисками необходимо собирать информацию из различных источников в организации.

Количественные методики используют шкалу с числовыми значениями и последствий, и вероятности, применяя данные из различных источников. Качество анализа зависит от точности и полноты числовых значений и от обоснованности используемых моделей. В большинстве случаев количественная оценка использует фактические данные за прошлый период, обеспечивая преимущество в том, что она может быть напрямую связана с целями ИБ и проблемами организации.

SecureWatch (ранее RiskWatch: http://riskwatch.com)

ПО разработано в 1988 году компанией «RiskWatch International» при участии Национального института стандартов и технологий США, Министерства обороны США и Канады и является по сути стандартом государственных организаций США.

Смешанные методики

CRAMM (UK Government Risk Analysis and Management Method) – ПО уже не поддерживается

Методика разработана компанией «BIS Applied Systems Ltd» пo заказу британского правительства и является государственным стандартом Великобритании. Получивший широкое распространение в мире, данный стандарт используется как в коммерческих, так и государственными организациями Великобритании с 1985 года.

vsRisk (www.vigilantsoftware.co.uk – www.itgovernance.co.uk)

Новая методика, разработанная компаниями «IT Governance» и «Vigilant Software» для оценки рисков ИБ в соответствии с требованиями стандарта ISO/IEC 27001. Также методика соответствует стандартам ISO/IEC 27005 и NIST SP 800—30.

Microsoft Security Assessment Tool (http://technet.microsoft.com/ru-ru/security/cc185712)

Методика состоит из более чем 200 вопросов, охватывающих инфраструктуру, приложения, операции и персонал. Вопросы, связанные с ними ответы и рекомендации выводятся из общепринятых практических рекомендаций, стандартов, таких как ISO 17799 и NIST-800.

ГРИФ (www.dsec.ru)

Комплексная система анализа и управления рисками информационной системы в составе пакета «Digital Security Office 2006», разработанная российской компанией «Digital Security». Использует два алгоритма: модель информационных потоков и модель анализа угроз и уязвимостей.

Риск Менеджер (www.srisks.ru)

Система автоматизации управления рисками, аудита, контроля, мониторинга безопасности банковских и других критических систем, инфраструктур и бизнес-процессов, разработанная Институтом системного анализа Российской Академии Наук.

2.2.2. Оценка последствий инцидента

Входные данные: Перечень идентифицированных сценариев инцидентов, включая идентификацию угроз, уязвимостей и затронутых активов, последствий для активов и бизнес-процессов.

Действие: Влияние бизнеса на организацию, которое может быть результатом возможных или фактических инцидентов ИБ должно быть оценено с учётом последствий нарушений ИБ (потеря конфиденциальности, целостности или доступности активов).

Руководство по реализации: Это значение влияния бизнеса может быть выражено в качественной или количественной формах, однако, любой метод присвоения денежного эквивалента может дать больше информации для принятия решений и, следовательно, сделает возможным более эффективный процесс принятия решений.

Определение ценности активов начинается с классификации активов в соответствии с их критичностью с точки зрения их важности для осуществления бизнес-целей организации.

Затем определяется восстановительная стоимость актива с учетом стоимости:

– восстановления и замены информации;

– последствий для бизнеса от потери или компрометации актива.

Определение ценности активов является ключевым фактором оценки влияния сценария инцидента, поскольку инцидент может затрагивать более, чем один актив. Различные угрозы и уязвимости могут иметь различное влияние на активы. Оценка последствий является, поэтому, связанной с определением ценности активов или делается исходя из анализа влияния на бизнес.

Выходные данные: Перечень оценённых последствий сценария инцидентов, выраженных по отношению к активам и критериям влияния на активы.

2.2.3. Оценка вероятности инцидента

Входные данные: Перечни идентифицированных сценариев инцидентов, включая идентификацию угроз, затрагиваемые активы, используемые уязвимости и последствия для активов и бизнес-процессов. Кроме того, список всех существующих и планируемых средств контроля и состояния их реализации и использования.

Действие: Должна быть оценена вероятность действия сценариев инцидентов.

Руководство по реализации: После идентификации сценариев инцидентов необходимо оценить вероятность каждого сценария и возникающее влияние, используя качественные или количественные методы оценки.

Здесь нужно учитывать тот факт, как часто возникают угрозы и насколько легко могут быть использованы уязвимости, рассматривая:

– опыт и применимую статистику вероятности угроз;

– для источников умышленных угроз: мотивацию и возможности, которые будут меняться с течением времени, и доступные для возможных нарушителей ресурсы, а также восприятие привлекательности и уязвимости активов возможным нарушителем;

– для источников случайных угроз: географические факторы, например, близость к химическому или нефтеперерабатывающему заводу, возможность экстремальных погодных условий и факторы, которые могут оказывать влияние на ошибки персонала и сбои оборудования;

– уязвимости в индивидуальном плане и в совокупности;

– существующие средства контроля и то, насколько эффективно они снижают уязвимости.

Выходные данные: Перечень сценариев инцидентов с количественной или качественной оценкой вероятности их реализации.

2.2.4. Измерение уровня риска

Входные данные: Перечень сценариев инцидентов с их последствиями, касающимися активов, и бизнес-процессов и их вероятности (количественных или качественных).

Действие: Должно быть осуществлено измерение уровня рисков для всех значимых сценариев инцидентов.

При измерении риска присваиваются значения вероятности и последствий риска. Эти значения могут быть качественными или количественными. Измерение риска основывается на оценённых последствиях и вероятности. Измеренный риск является комбинацией вероятности нежелательного сценария и его последствий.

Для примера идентифицируем значения ценности активов, используя числовую шкалу от 0 до 4. Следующим шагом идентифицируем каждый вид угрозы, каждую группу активов, с которой связан данный вид угрозы, чтобы сделать возможной оценку уровней угроз и уровней уязвимостей.

Ценность активов, уровни угроз и уязвимостей приводим к табличной форме (матрице), чтобы для каждой комбинации идентифицировать соответствующую меру риска на основе шкалы от 0 до 8. Значения заносятся в матрицу структурированным образом.

Для каждого актива рассматриваются уязвимости и соответствующие им угрозы. Теперь соответствующая строка в таблице устанавливает значение ценности актива, а соответствующая колонка – вероятность возникновения угрозы и уязвимости. Например, если актив имеет ценность 3, угроза является «высокой», а уязвимость «низкой», то мера риска будет равна 5.

Аналогичная матрица является результатом рассмотрения вероятности сценария инцидента с учетом влияния на бизнес. Получаемый в результате риск измеряется по шкале от 0 до 8 и может быть оценён по отношению к критериям принятия риска.

Таблица может быть использована также, чтобы связать факторы последствий для активов с вероятностью возникновения угрозы (принимая в расчёт аспекты уязвимости). Первый шаг состоит в оценивании последствий для активов по заранее определённой шкале, например, от 1 до 5, для каждого находящегося под угрозой актива (колонка 2). Второй шаг состоит в оценивании вероятности возникновения угрозы по заранее определённой шкале, например, от 1 до 5, для каждой угрозы (колонка 3).

Третий шаг состоит в вычислении меры риска путём умножения значений колонок 2 и 3. Наконец, угрозы могут быть ранжированы в порядке соответствующей меры риска. Отметим, что значение «1» в колонках 2 и 3 соответствует наименьшим последствиям и вероятности угрозы, а в колонке 5 – наибольшей опасности.

Выходные данные: Перечень рисков с присвоенными уровнями значений.

2.3. Оценивание риска

Входные данные: Перечень рисков с присвоенными уровнями значений и критерии оценки риска.

Действие: Уровень риска должен сравниваться с критериями оценивания и принятия риска.

Руководство по реализации: Характер решений, относящихся к оцениванию риска, и критерии оценивания риска, которые будут использованы для принятия этих решений, должны были быть определены при установлении сферы применения СУИБ. Для оценивания рисков должны сравниваться измеренные риски с критериями оценивания риска, выбранными на 1-м этапе управления рисками ИБ.

Критерии оценивания риска, используемые для принятия решений, должны согласовываться с определённой сферой применения СУИБ и принимать в расчёт цели организации, мнения заинтересованных сторон и т. д. Решения, связанные с оценкой риска, обычно основываются на его приемлемом уровне. Совокупность множества рисков низкого и среднего уровня может дать в итоге общий риск более высокого уровня.

При этом следует учесть следующее:

– свойства ИБ – если один критерий не актуален для организации (например, потеря конфиденциальности), то все риски, влияющие на этот критерий, могут быть также не актуальными;

– значимость бизнес-процесса, поддерживаемого конкретным активом или их совокупностью – если процесс определён как имеющий низкую значимость, связанные с ним риски должны рассматриваться в меньшей степени, чем риски, влияющие на более важные процессы.

Оценивание риска основывается на понимании сути риска, полученном на этапе его анализа, для принятия решений о будущих действиях. Решения должны включать в себя следующее:

– должны ли быть предприняты какие-то действия;

– приоритеты при обработке риска, учитывающие измеренные уровни рисков.

Выходные данные: Перечень рисков с назначенными приоритетами в соответствии с критериями оценки риска в отношении сценариев инцидентов, которые приводят к этим рискам.