Читать книгу "Управление информационной безопасностью. Стандарты СУИБ"

Автор книги: Вадим Гребенников

Жанр: Зарубежная компьютерная литература, Зарубежная литература

Возрастные ограничения: 12+

сообщить о неприемлемом содержимом

3. Обработка рисков ИБ

Входные данные: Перечень рисков с назначенными приоритетами в соответствии с критериями оценки риска в отношении сценариев инцидентов, которые приводят к этим рискам.

Действие: Должен быть осуществлен выбор варианта обработки рисков, соответствующих мер и средства защиты, и разработан план обработки рисков.

Руководство по реализации:

Обработку риска обеспечивают следующие меры:

– поиск решений;

– выбор варианта обработки;

– реализация обработки;

– оценка остаточного риска.

Предусмотрены следующие варианты обработки риска:

– снижение;

– сохранение;

– избежание (предотвращение);

– перенос.

Вариант обработки риска должен выбираться на основе результатов оценки риска, ожидаемой стоимости реализации и выгоды от этого варианта. Выбирается тот вариант, когда значительное снижение риска может быть достигнуто при относительно небольших затратах. Неблагоприятные последствия риска необходимо снижать до разумных пределов и независимо от каких-либо абсолютных критериев.

Некоторые виды обработки рисков могут быть эффективными для более, чем одного риска (например, обучение и осведомлённость персонала). План обработки риска должен чётко определять порядок приоритетов, в котором должна реализовываться обработка отдельных рисков. Порядок приоритетов может устанавливаться с использованием различных методов, включая ранжирование рисков и анализ соотношения «затраты – выгода».

Идентификация существующих средств защиты может определять те средства, которые превышают текущую потребность также и с точки зрения сравнения затрат, включая поддержку. Если рассматривается удаление избыточных или ненужных средств защиты (особенно, если расходы на поддержку этих средств контроля велики), должны приниматься во внимание факторы ИБ и стоимости. Поскольку средства защиты оказывают влияние друг на друга, исключение избыточных средств может в итоге снизить эффективность использования всех оставшихся средств защиты.

Варианты обработки риска должны учитывать:

– как риск осознается сторонами, которых он касается;

– наиболее соответствующие пути взаимоотношений с этими сторонами.

После того как определён план обработки риска, необходимо определить остаточные риски. Это включает обновление или повторную операцию оценки риска, принимая во внимание ожидаемый эффект от предполагаемой обработки риска. Если остаточные риски по-прежнему не будут удовлетворять критериям принятия риска организации, может возникнуть необходимость дальнейшего процесса обработки риска, прежде чем перейти к принятию риска.

Выходные данные: План обработки риска и остаточные риски – предмет обсуждения для принятия решения руководством организации.

3.1. Снижение риска

Действие: Уровень риска должен быть снижен выбором таких средств защиты, чтобы остаточный риск был оценён как приемлемый.

Руководство по реализации: Средства управления рисками могут обеспечивать одну или несколько следующих функций: контроль, предупреждение, сдерживание, снижение, исправление, предотвращение.

Во время выбора средств важно «взвешивать» стоимость их приобретения, реализации, функционирования, администрирования, мониторинга и поддержки по отношению к ценности защищаемых активов. Кроме того, рентабельность инвестиций с точки зрения снижения риска, и потенциал для использования новых возможностей бизнеса, предоставляемых определёнными средствами защиты.

Существует много ограничений, которые могут влиять на выбор средств. Технические ограничения, такие как требования к функционированию, вопросы управляемости (требования операционной поддержки) и совместимости могут препятствовать использованию определённых средств защиты или могут вводить ошибку персонала, или аннулирующую средство защиты, вселяя ложное чувство безопасности, или даже увеличивающую риск, по отношению к тому как если бы не имелось никакого средства защиты (например, требования использования сложных паролей без соответствующего обучения, что может привести к записи паролей пользователями).

Более того, может произойти так, что средства защиты будут влиять на производительность. Менеджеры должны работать над идентификацией решения, которое удовлетворяет требованиям производительности, в то же время гарантирует достаточную ИБ. Результатом этого первого шага является перечень возможных средств защиты с их стоимостью, выгодой и приоритетом реализации.

При формировании рекомендаций и реализации средств защиты должны приниматься в расчёт различные ограничения: операционные, эксплуатационные, технические, временные и кадровые, финансовые, юридические, культурные, этические и экологические.

Операционные ограничения

Операционные ограничения, такие как потребность круглосуточной работы, производя при этом резервное копирование, могут приводить к сложной и дорогостоящей реализации средств защиты, если они не встраиваются в проект с самого начала.

Эксплуатационные ограничения

Неудобный интерфейс «человек-машина» будет вызывать ошибки персонала и может приводить к инцидентам. Средства защиты должны выбираться с целью обеспечения оптимальной простоты использования наряду с достижением приемлемого уровня остаточного риска для бизнеса. Применение средств защиты, которые трудно использовать, будет влиять на их эффективность, так как пользователи могут пытаться обходить или игнорировать их, насколько это возможно.

Технические ограничения

Реализация средств защиты для существующих информационных процессов или систем может затрудняться несовместимостью аппаратного или ПО. Новые средства управления могут быть не реализованы при наличии несовместимости с существующими.

Например, план использования биометрии для физического контроля доступа может вступать в конфликт с существующей системой управления доступом, основанной на наборе ПИН-кода. Стоимость перехода на новые средств защиты должна включать элементы, которые будут добавляться к общим расходам на обработку риска.

Временные ограничения

Например, средства защиты должны быть реализованы в течение срока предоставления услуг или использования системы или информации. Может быть период времени, который руководители организации считают подходящим для подверженности определённому риску.

Кадровые ограничения

Следует учитывать затраты на оплату совокупности специальных навыков для реализации и управления средствами защиты, а также возможность перемещения персонала на разные площадки при неблагоприятных рабочих условиях. Другие аспекты, такие как дискриминация одними членами персонала других, не проходивших проверку мастерства и благонадёжности, могут иметь важные следствия для политик безопасности и практических приёмов обеспечения безопасности. Требование проведения такой проверки до оформления найма представляет собой нормальную и наиболее безопасную практику.

Финансовые ограничения

Должны прилагаться все усилия, чтобы не превысить установленный бюджет и достичь финансовой выгоды благодаря использованию средств защиты. Однако в некоторых случаях может не быть возможности достичь желаемой безопасности и уровня принятия риска из-за бюджетных ограничений.

Юридические ограничения

Обеспечение соответствия действующему законодательству может предписывать определённые виды средств защиты, включая обеспечение защиты персональных данных и финансовый аудит, но может также не допускать использования других средств, например, шифрования.

Культурные ограничения

Не все средства защиты могут применяться во всех странах. Например, возможно реализовать досмотр сумок в странах Европы, но не в странах Ближнего Востока. Культурные ограничения нельзя игнорировать, потому что многие средства контроля зависят от активной поддержки персонала.

Этические ограничения

Этические ограничения могут препятствовать реализации таких средств защиты, как сканирование сообщений электронной почты персонала или видеонаблюдение за ним. Секретность информации может также меняться в зависимости от этических принципов региона или правления. Они могут больше касаться одних секторов индустрии, но не касаться других, например, правительства и здравоохранения.

Экологические ограничения

Факторы окружающей среды, такие как климатические условия, окружающая природная и городская география, могут влиять на выбор средств защиты. Например, обеспечение сейсмостойкости может быть необходимым в некоторых странах, но ненужным в других.

3.2. Сохранение риска

Если уровень риска соответствует критериям принятия риска, то нет необходимости реализовывать дополнительные средства контроля и риск может быть сохранен.

3.3. Предотвращение риска

Когда идентифицированные риски считаются слишком высокими или расходы на реализацию других вариантов обработки риска превышают выгоду, может быть принято решение об отказе от деятельности или изменении условий, при которых проводится эта деятельность.

Например, в отношении рисков, вызываемых стихийными бедствиями, наиболее выгодной альтернативой может быть физическое перемещение средств обработки информации туда, где этот риск не существует.

3.4. Перенос риска

Перенос риска – это передача риска сторонней организации, которая может наиболее эффективно управлять им. Перенос риска может создавать новые риски или модифицировать существующие, поэтому может быть необходима дополнительная обработка риска.

Перенос может быть осуществлён с помощью страхования, которое будет поддерживать последствия, или заключения договора с внешней организацией для проведения мониторинга системы и предотвращения угрозы, прежде чем она приведёт к ущербу.

4. Принятие риска ИБ

Входные данные: План обработки риска и оценка остаточного риска являются объектами решения руководства организации о принятии риска.

Действие: Должно быть принято и формально зарегистрировано решение о принятии рисков и ответственности за это решение.

Руководство по реализации: После обработки риска необходимо определить остаточные риски и осуществить принятие риска. Если остаточные риски удовлетворяют критериям принятия риска организации, руководство принимает решение о принятии риска.

Если остаточные риски не удовлетворяют критериям принятия риска организации, возможны следующие варианты решения руководства:

– дальнейшая обработка риска до снижения его уровня до приемлемого;

– принятие риска с обязательным обоснованием такого решения.

Выходные данные: Перечень принятых рисков с обоснованием тех рисков, которые не соответствуют критериям принятия риска.

5. Обмен информацией о рисках

Входные данные: Вся информация о рисках, полученная в результате управления рисками.

Действие: Принимающие решение представители организации и внешних организаций должны обмениваться информацией о рисках и совместно ее использовать.

Руководство по реализации: Обмен информацией о рисках представляет собой деятельность, связанную с достижением соглашения всех участвующих сторон о том, как осуществлять совместное управление рисками путём использования всей известной информации о рисках.

Обмен информацией будет обеспечивать уверенность в том, что все участвующие стороны понимают, на основании чего принимаются решения и причины необходимости определённых действий. Необходимо обеспечить, чтобы осознание риска всеми сторонами, а также осознание ими выгод могло быть идентифицировано и задокументировано, а лежащие в основе причины были чётко поняты и учтены.

Обмен информацией должен осуществляться с целью достижения:

– обеспечения доверия к результатам управления рисками;

– сбора информации о рисках;

– совместного использования результатов оценки рисков и представления плана их обработки;

– предотвращения или снижения вероятности возникновения и последствий нарушений ИБ из-за отсутствия взаимопонимания между сторонами;

– поддержки принятия решений;

– получения новых знаний об ИБ;

– координации действий по реагированию для уменьшения последствий какого-либо инцидента;

– выработки чувства ответственности сторон по отношению к рискам;

– повышения осведомлённости.

Координация сторон может быть достигнута посредством формирования соответствующих коллегиальных органов (комитетов), на заседании которых могут проходить обсуждения вопросов о рисках и выработке решений по обработке и принятию рисков.

Выходные данные: Постоянное понимание и координация процесса управления рисками ИБ.

6. Мониторинг и улучшение

Цель мониторинга рисков состоит в наблюдении за прогрессом выполнения принятых планов (предотвращения рисков и смягчения их последствий), количественными параметрами, условиями, определяющими применение плана обработки рисков, и в информировании ответственных лиц в случае наступления риска.

Мониторинг рисков – процесс отслеживания идентифицированных рисков, мониторинга остаточных рисков, идентификации новых рисков, исполнения плана обработки рисков и оценки его эффективности. Непрерывный мониторинг может поддерживаться внешними сервисами, которые обеспечивают информацию о новых угрозах или уязвимостях.

Необходимо проводить непрерывный мониторинг следующих факторов:

– новые активы, которые были включены в сферу действия управления рисками;

– изменение ценности активов, например, вследствие изменившихся бизнес-требований;

– новых угроз, которые могут быть активными вне и внутри организации, и которые ещё не оценивались;

– вероятности того, что новые или увеличившиеся уязвимости могут позволить угрозам их использовать;

– идентифицированные уязвимости для определения тех уязвимостей, которые становятся подверженными новым или повторно возникающим угрозам;

– повышенное влияние последствий оценённых угроз, уязвимостей и рисков, объединение которых имеет результатом неприемлемый уровень риска;

– инциденты ИБ.

Мониторинг рисков важен для эффективной реализации действий, запланированных на предыдущих этапах. Он обеспечивает своевременное исполнение превентивных мер и планов по смягчению последствий и выполняется с помощью признаков, указывающих на возможность то, что события риска произошли или произойдут в ближайшее время.

Примеры параметров, к которым могут быть привязаны признаки рисков и за которыми может проводиться мониторинг:

– количество «открытых» (найденных и неисправленных) ошибок системы;

– среднее за неделю количество сверхурочных часов работы на одного сотрудника;

– еженедельное количество изменений в требованиях к разрабатываемой системе;

– изменения бизнес-процессов;

– своевременность выделения требуемых ресурсов;

– техническое обеспечение работ.

Мониторинг и улучшение рисков является последним этапом управления рисками и включет следующие мероприятия:

– мониторинг и пересмотр рисков;

– анализ и улучшение управления рисками.

6.1. Пересмотр рисков

Входные данные: Вся информация о рисках, полученная в результате управления рисками.

Действие: Риски и их факторы (ценность активов, угрозы, уязвимости, вероятность риска) должны подвергаться мониторингу и пересмотру с целью идентификации любых изменений на ранней стадии.

Руководство по реализации: Пересмотр рисков должен проводиться регулярно, согласно расписанию, составленному на этапе планирования. В процессе мониторинга рисков может возникать необходимость в проведении идентификации новых рисков, пересмотре состояния известных рисков и планировании дополнительных мероприятий по обработке рисков.

Выходные данные: Непрерывное согласование управления рисками с бизнес-целями и критериями принятия риска.

6.2. Анализ и улучшение

Входные данные: Вся информация о рисках, полученная в результате управления рисками.

Действие: Процесс управления рисками должен постоянно подвергаться анализу и улучшению.

Руководство по реализации: Постоянный анализ необходим для обеспечения уверенности в том, что результаты оценки и обработки рисков, а также план обработки рисками соответствуют реальным обстоятельствам. Необходимо регулярно проверять, что критерии измерения риска и его элементов по-прежнему остаются действительными и согласующимися с бизнес-целями, стратегиями и политиками ИБ.

Эта деятельность должна уделять внимание:

– правовой сфере и условиям окружающей среды;

– сфере конкуренции;

– подходу к оценке риска;

– ценности и категориям активов;

– критериям влияния на активы и процессы;

– критериям оценки риска;

– критериям принятия риска;

– полной стоимости эксплуатации активов;

– необходимым ресурсам.

Организация должна обеспечивать уверенность в том, что ресурсы оценки и обработки рисков постоянно доступны для пересмотра рисков, рассмотрения новых или изменившихся угроз и уязвимостей и соответствующего уведомления руководства.

Анализ должен обеспечить изменение или улучшение подхода, методологии или инструментальных средств, используемых в зависимости от:

– идентифицированных изменений;

– итерации оценки риска;

– цели процесса управления рисками (например, непрерывность бизнеса, устойчивость к инцидентам, совместимость);

– объекта процесса управления рисками (например, организация, бизнес-подразделение, информация, приложение, подключение к Интернет).

Выходные данные

Непрерывная значимость процесса управления рисками ИБ для бизнес-целей организации.

6. Управление инцидентами иб

(стандарт ISO/IEC 27035:2011)

В 2004 году Британским институтом стандартов был опубликован стандарт ISO/IEC TR 18044 «ИТ. Методы защиты. Управление инцидентами ИБ». В дальнейшем на его базе подкомитетом SC 27 «Методы защиты» совместного технического комитета ISO/IEC JTC 1 «Информационная технология» был разработан международный стандарт ISO/IEC 27035 «ИТ. Методы защиты. Управление инцидентами ИБ», который был опубликован в 2011 году.

Основные понятия

Событие ИБ – это определенное состояние ИС (услуги или сети), указывающее на возможное нарушение ИБ, отказ защитных мер, а также неизвестная ситуация, связанная с ИБ.

Инцидент ИБ – нежелательное событие, которое может нарушить бизнес-процесс и угрожать ИБ.

Возникновение события ИБ не обязательно означает, что попытка была успешна или что оказано какое-либо влияние на конфиденциальность, целостность и/или доступность, т.е. не все события ИБ классифицируются как инциденты ИБ.

Инциденты ИБ могут быть преднамеренными (например, вредоносное ПО или злоумышленные действия) или случайными (например, человеческие ошибки или стихийные бедствия), а также создаваться техническими или физическими средствами. Их последствиями могут быть несанкционированное разглашение, модификация, уничтожение или недоступность информации, или повреждение или воровство активов, содержащих информацию.

Угроза путем использования уязвимости ИС (сервисов или сетей) вызывает возникновение события ИБ и как результат инцидента по отношению к активу (подставленного под угрозу этой уязвимостью).

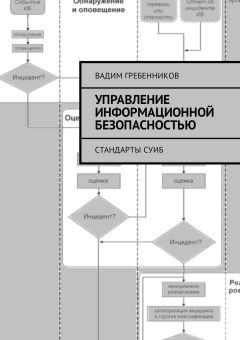

Рисунок показывает эти отношения объектов в цепи инцидента ИБ. Затемненные объекты существуют изначально и воздействуют на остальные объекты в цепи, которая приводит к инциденту ИБ.

Цели управления инцидентами

Ключевой частью стратегии ИБ организации должны стать процедуры, которые будут обеспечивать структурный плановый подход к управлению инцидентами ИБ. В принципе главная цель – это предотвращение или снижение воздействия инцидентов ИБ, чтобы сократить вызванные ими прямые и косвенные затраты.

Для минимизации воздействия инцидентов ИБ необходимо по отношению к ним сделать следующие первоначальные шаги:

– остановить и задержать,

– уничтожить,

– анализировать и оповестить, и

– последующие шаги.

Цели структурного планового подхода к управлению инцидентами ИБ должны гарантировать следующее:

– события ИБ обнаружены и эффективно анализируются, в частности, определяется, нужно ли их классифицировать как инциденты ИБ или нет;

– идентифицированные инциденты ИБ были оценены и подвергнуты реагированию в самой соответствующей и эффективной форме;

– негативные последствия инцидентов ИБ на организации и ее бизнес-процессах минимизируют соответствующие средства защиты как часть реагирования на инциденты, возможно в соединении с соответствующими элементами плана кризисного управления;

– известные уязвимости ИБ оценены и обработаны соответствующим образом;

– быстро извлечены уроки из инцидентов, уязвимостей ИБ и соответствующего управления. Это должно увеличить возможности предотвращения появления будущих инцидентов ИБ, улучшить внедрение и использование мер защиты и всю схему управления инцидентами ИБ.

Чтобы достичь этого, организация должна гарантировать, что инциденты документируются в соответствии со стандартами категоризации и классификации инцидентов ИБ и разделяются в соответствии с метриками, выведенными из совокупности данных на протяжении определенного времени. Это дает ценную информацию, чтобы помочь стратегическому процессу принятия решения, инвестируя в меры и средства ИБ.

Выгоды от структурного подхода

Первоначальные действия организации с учетом структурного подхода к управлению инцидентами ИБ, могут группироваться следующим образом:

– обеспечение осведомленности в вопросах ИБ;

– сокращение негативного влияния на бизнес;

– оправдание расхода бюджета и ресурсов;

– усиление внимания к предотвращению инцидентов ИБ;

В дальнейшем выполняются корректирующие действия, которые могут группироваться следующим образом:

– усиление приоритетности;

– усиление правовой экспертизы;

– улучшение состояния ИБ;

– улучшение управления рисками ИБ;

– обеспечение вклада в политику ИБ.

Обеспечение осведомленности в вопросах ИБ

Структурный подход к управлению инцидентами ИБ предоставляет узконаправленную информацию о программах обеспечения осведомленности в вопросах ИБ. Эта информация является источником реальных примеров, на которых можно показать, что инциденты ИБ действительно происходят именно в данной организации, а не где-либо еще. Таким образом, можно продемонстрировать выгоды быстрого получения информации о решениях. Более того, подобная осведомленность в вопросах ИБ позволяет снизить вероятность ошибки, возникновения паники и (или) растерянности у людей в случае появления инцидента ИБ.

Сокращение неблагоприятного воздействия на бизнес

Структурный подход к управлению инцидентами ИБ может способствовать снижению уровня негативных воздействий, связанных с инцидентами ИБ, на бизнес. Последствия этих воздействий могут включать в себя немедленные финансовые убытки, а также долговременные потери, возникающие от ущерба, нанесенного репутации и кредитоспособности организации.

Оправдание расхода бюджета и ресурсов

Хорошо продуманный структурный подход к управлению инцидентами ИБ способствует обоснованию и упрощению распределения бюджетов и ресурсов внутри подразделений организации. Кроме того, выгоды получает и сама система управлению инцидентами ИБ. Такие выгоды связаны со следующими условиями;

– использование менее квалифицированного персонала для идентификации и фильтрации ложных сигналов тревоги;

– обеспечение лучшего руководства действиями квалифицированного персонала;

– привлечение квалифицированного персонала только для тех процессов, где требуются его навыки, и только на той стадии процесса, где его содействие необходимо.

Кроме того, структурный подход к управлению инцидентами ИБ может включать в себя процедуру приостановки «отметки времени» с целью возможности выполнения «количественных» оценок обработки инцидентов ИБ в организации. Это делает возможным, например, предоставление информации о времени разрешения инцидентов с различными приоритетами на различных платформах.

Усиление внимания к предотвращению инцидентов ИБ

Использование структурного подхода к управлению инцидентами ИБ может способствовать усилению внимания к предотвращению инцидентов внутри организации, в том числе проведению идентификации методов против новых угроз и уязвимостей. Анализ данных, связанных с инцидентами, позволяет определить модели и тенденции появлении инцидентов, тем самым способствуя усилению внимания к предотвращению инцидентов и, следовательно, определению соответствующих действий по предотвращению возникновения инцидентов.

Усиление приоритетности

Структурный подход к управлению инцидентами ИБ создает прочную основу для системы установления приоритетов при проведении расследований инцидентов ИБ, в том числе использование эффективной шкалы категоризации и классификации. При отсутствии четких процедур существует риск того, что расследования проводятся в непостоянном режиме, когда реагирование не инциденты осуществляется по мере их появления или как реакция на указание руководства. Это может помешать проведению расследования в последовательности, соответствующей идеальному установлению приоритетов там, где оно действительно необходимо.

Усиление правовой экспертизы

Четкие процедуры расследования инцидентов могут обеспечить правильность и правовую допустимость сбора доказательств и их обработки. Это имеет большое значение в случаях инициирования дальнейшего дисциплинарного или судебного разбирательства.

Улучшение состояния ИБ

Структурный процесс обнаружения и оповещения, оценки и принятия решения, связанного с событиями и инцидентами ИБ, обеспечит быструю идентификацию и реагирование. Это улучшит общую безопасность, обеспечивая средство предотвращения подобных инцидентов ИБ в будущем. В дальнейшем осуществляется классификация инцидентов ИБ в соответствии с разработанными метриками и их накопление. Это способствует доверию к организации, которая может продемонстрировать применение лучших практик по управлению инцидентами ИБ.

Улучшение результатов оценки и управления рисками ИБ

Использование структурного подхода к управлению инцидентами ИБ способствует:

– сбору более качественных данных для идентификации и определения характеристик различных типов угроз и связанных с ними уязвимостей;

– предоставлению данных о частоте возникновения идентифицированных типов угроз.

Полученные данные о негативных последствиях инцидентов ИБ для бизнеса будут полезны для анализа этих последствий. Данные о частоте возникновения различных типов угроз намного повысят качество оценки угроз. Аналогично, данные об уязвимостях намного повысят качество будущих оценок уязвимостей.

Обеспечение вклада в политику ИБ

Информация, предоставляемая схемой управления инцидентами ИБ, может обеспечить ценные входные данные для анализа результативности и последующего улучшения политик ИБ (и другой документации, связанной с ИБ). Это относится к политикам и другой документации как на уровне организации, так и для отдельных систем, сервисов и сетей.