Читать книгу "Управление информационной безопасностью. Стандарты СУИБ"

Автор книги: Вадим Гребенников

Жанр: Зарубежная компьютерная литература, Зарубежная литература

Возрастные ограничения: 12+

сообщить о неприемлемом содержимом

Взаимодействие с заинтересованными сторонами

Процедуры общения со СМИ и ответственность за это общение также должны быть согласованы с высшим руководством и задокументированы. Эти процедуры должны определить представителя организации по работе со СМИ и его взаимодействие с ГРИИБ.

Организация должна установить взаимодействие ГРИИБ с внешними организациями (заинтересованными сторонами), в число которых входят следующие:

– контрактный персонал внешней поддержки,

– национальная ГРИИБ,

– сервис-провайдеры, в том числе поставщики телекоммуникационных и интернет-услуг,

– службы охраны правопорядка,

– аварийные службы,

– соответствующие правительственные органы,

– юридические службы,

– официальные лица по связям с общественностью и/или представители СМИ,

– бизнес-партнеры,

– потребители,

– общественность.

1.5. Техническая и другая поддержка

Быстрое и эффективное реагирование на инциденты ИБ осуществляется гораздо легче, когда все необходимые технические и другие средства поддержки получены, подготовлены и протестированы.

Мероприятия поддержки включают в себя:

– доступ к деталям активов, которые своевременно обновляются, и их связям с бизнес-функциями;

– доступ к задокументированным процедурам кризисного управления;

– документированные и опубликованные процессы коммуникаций;

– использование базы данных уязвимостей / событий / инцидентов ИБ и технических средств для быстрого пополнения и обновления базы данных, анализа ее информации и упрощения процессов реагирования (иногда сделанные вручную записи также оказываются востребованными и используются организацией);

– использование стандартного формата и протокола обмена для получения и обработки тревоги или информации об уязвимостях / событиях / инцидентах с целью оперативного обеспечения осведомленности персонала и возможности повторного использования;

– средства сбора и анализа правовых доказательств;

– адекватные соглашения кризисного управления для базы данных уязвимостей / событий / инцидентов ИБ.

Технические средства, используемые для быстрого пополнения, обновления баз данных, анализа информации и баз данных и облегчения процессов реагирования на инциденты ИБ, должны поддерживать:

– быстрое получение отчетов о уязвимости / инциденте / событии ИБ;

– уведомление предварительно отобранного внешнего персонала соответствующими средствами (например электронная почта, факс или телефон), то есть запрашивая поддержку надежной доступной базы данных (включая бумажные и другие резервные копии) и средство передачи информации безопасным способом (при необходимости);

– соблюдение мер предосторожности, соответствующих оцененным рискам, для гарантирования, что линия коммуникации или интернет не прослушиваеться и остается доступной во время атаки на систему, сервис и/или сеть (возможно, потребуется предварительное планирование механизмов альтернативной связи);

– соблюдение предосторожностей, соответствующих оцененным рискам, для сохранения доступности электронной связи, реализуемой через Интернет или иным образом, во время атаки на систему, сервис и/или сеть;

– процесс сбора всех данных об ИС, сервисе и/или сети и всех обрабатываемых и сохраненных данных;

– использование криптографического контроля целостности, если это соответствует оцененным рискам, для содействия в определении наличия изменений и того, какие части системы, сервиса и/или сети и данные подверглись изменениям;

– упрощение архивирования и защиты собранной информации (например, применяя ЭЦП к лог-файлам и другие свидетельства перед хранением в автономном режиме на носителях, предназначенных только для чтения на устройствах CD или DVD ROM);

– подготовка распечаток (например, лог-файлов), в том числе, демонстрирующих процессы развития и разрешения инцидента ИБ и системы охраны вещественных доказательств при их передаче;

– восстановление штатного режима работы системы, сервиса и/или сети с помощью процедур, связанных с кризисным управлением:

• тестирование резервных копий,

• защита от вредоносного ПО,

• хранение исходных носителей с системным и прикладным ПО,

• хранение загрузочного носителя системы,

• хранение безопасных патчей для системы и приложений.

Атакованная ИС, сервис и/или сеть могут функционировать неправильно. Поэтому работа технического средства (программного или аппаратного обеспечения), необходимого для реагирования на инцидент ИБ, не должна быть основана на системах, сервисах и/или сетях, используемых в организации.

Все технические средства должны быть тщательно отобраны, правильно внедрены и регулярно тестироваться (включая тестирование полученных резервных копий). По возможности, технические средства реагирования на инциденты должны быть полностью автономными.

Группа поддержки организации обеспечивает поддержку всех аспектов информационных технологий и связанной с ними обработки информации, поэтому играет ключевую роль в управлении инцидентами ИБ. Как только приходит сообщение о событиях ИБ, группа поддержки обрабатывает их в фазе обнаружении и оповещения.

Группа поддержки должна рассмотреть собранную информацию и сделать первичную оценку события ИБ, является ли оно инцидентом. Если событие не является инцидентом, группа поддержки им занимается. Если событие является инцидентом, группа поддержки может им заниматься, однако в большинстве случаев ответственность за работу с инцидентом необходимо передать ГРИИБ.

Группа поддержки на каждом предприятии может быть построена разнообразными способами (имеется в виду реализации процессов поддержки). Существует несколько моделей службы поддержки, например: централизованная, локальная, виртуальная – с единым телефонным центром и т. д. Группа поддержки может быть организована как в целях обслуживания внешних клиентов (аутсорсинг и т.п.), так и внутренних (подразделение ИТ-департамента на крупных предприятиях).

Правильно организованная техподдержка (Help Desk, Service Desk) всегда начинается с регистрации всех обращений конечных пользователей, служит единой точкой для общения пользователя с подразделением ИТ.

На больших предприятиях техподдержка часто организована по двухуровневому принципу:

– пользователь обращается с вопросом в службу поддержки по телефону или с помощью электронной заявки (электронная почта, или специальные сервисы подачи заявок);

– оператор (1-я линия поддержки, Call-center) регистрирует обращение, при возможности помогает пользователю самостоятельно, либо передаёт заявку на 2-ю линию поддержки и контролирует ее выполнение;

– 2-я линия поддержки получает заявки от 1-й линии, работает по ним, при необходимости привлекая к решению проблемы специалистов из других отделов предприятия (системные и сетевые администраторы, поддержка специального ПО и оборудования и т.д.).

Основные механизмы технической поддержки должны быть следующими:

– внутренний аудит ИБ (для оценки уровня безопасности и отслеживаемых уязвимых систем);

– системы обнаружения вторжения;

– устройства мониторинга и защиты сети;

– антивредоносное ПО.

Дополнительные механизмы технической поддержки могут быть следующими:

– технологическое отслеживание новых видов угроз и атак;

– управление уязвимостями (включая безопасное обновление и исправление уязвимых систем);

– логи аудита и ПО их мониторинга.

Эти механизмы должны содержать документированные ответственности и оперативные процедуры действий группы поддержки.

1.6. Осведомленность и обучение персонала

Весь персонал должен пройти обязательное обучение и все виды инструктажей, чтобы быть осведомленным о функционировании схемы управления инцидентами ИБ, ее выгодах и как обнаруживать, анализировать, оценивать события, инциденты и уязвимости ИБ и реагировать на них. Обучение и инструктаж должны повторяться после каждого изменения в составе персонала.

Осведомленность и обучение всего персонала организации очень важны для обеспечения успеха структурного подхода к управлению инцидентами ИБ. Оперативная эффективность и качество структурного подхода к управлению инцидентами ИБ основана на таких факторах, как обязательное сообщение об инциденте, качество сообщения, легкость использования, скорость передачи и тренинги. Организация должна гарантировать, что роль управления инцидентами ИБ должна активно поддерживаться как часть общей программы обучения и обеспечения осведомленности в вопросах ИБ.

Программа обеспечения осведомленности и соответствующий материал должны быть доступны для всего персонала, включая новых служащих, пользователей сторонних организаций и подрядчиков. Должна существовать специальная программа обучения для группы поддержки, членов ГРИИБ, а при необходимости – для персонала, ответственного за ИБ, и специальных администраторов. Каждой группе, непосредственно участвующей в управлении инцидентами, могут потребоваться различные уровни подготовки, зависящие от типа, частоты и значимости их взаимодействия со схемой управления инцидентами ИБ.

Инструктажи по обеспечению осведомленности должны содержать:

– преимущества, полученные в результате структурного подхода к управлению инцидентами ИБ, как организацией, так и ее персоналом;

– основы работы схемы управления инцидентами ИБ, включая сферу ее действия и технологию работ по управлению событиями, инцидентами и уязвимостями ИБ;

– способы оповещения о событиях, инцидентах и уязвимостях ИБ,

– внесение информации об инциденте в базу данных событий, инцидентов и уязвимостей ИБ,

– обеспечение конфиденциальности источников (при необходимости);

– соглашения об уровнях сервиса схемы;

– уведомление о результатах – на каких условиях будут информированы источники;

– любые ограничения, налагаемые соглашениями о неразглашении;

– полномочия организации по управлению инцидентами ИБ и ее линия оповещения;

– кто и как получает сообщения от схемы управления инцидентами ИБ.

В некоторых случаях желательно специально включать подробности обеспечения осведомленности об управлении инцидентами ИБ в другие программы обучения (например, в программы ориентирования персонала или в общие корпоративные программы обеспечения осведомленности в вопросах ИБ). Этот подход к обеспечению осведомленности может предоставить ценную информацию, связанную с определенными группами сотрудников, и может улучшить эффективность и результативность программы обучения.

До ввода в действие схемы управления инцидентами ИБ весь персонал должен быть ознакомлен с процедурами обнаружения и оповещения о событиях ИБ, а специальный персонал – с процедурами последующих процессов.

После ввода схемы в действие необходимо проводить регулярные инструктажи по ИБ для всего персонала и курсы специальной подготовки персонала, ответственного за ИБ. Подготовка должна включать специальные упражнения и тестирование членов группы поддержки и ГРИИБ, а также персонала, ответственного за ИБ.

Кроме того, осведомленность и учебные программы нужно дополнить созданием и поддержкой «горячей линии» персонала управления инцидентами ИБ для того, чтобы минимизировать задержки в сообщении и обработке событий, инцидентов и уязвимостей ИБ.

1.7. Тестирование схемы управления инцидентами ИБ

Организация должна планировать регулярные проверки и тестирование процессов и процедур управления инцидентами ИБ для выявления потенциальных недостатков и проблем, которые могут появиться в течение этого управления.

Испытания должны проводиться периодически, чтобы не только проверить схему в реальной ситуации, но и проверить, как ГРИИБ ведет себя под влиянием сложного инцидента, моделируя реалные атаки, отказы или дефекты. Специфическое внимание нужно уделить созданию сценариев, основаных на реальных угрозах ИБ. Испытания должны включить не только ГРИИБ, но и все подразделения организации и внешние организации, которые задействованы в управлении инцидентами ИБ.

Любые изменения, возникающие в результате анализа реагирований на инциденты ИБ, должны подвергаться строгой проверке и тестированию перед введением измененной схемы в действие.

После завершения этой фазы организация должна быть полностью готова к надлежащей обработке инцидентов ИБ.

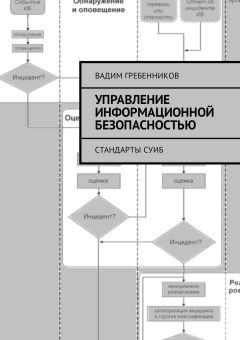

2 фаза – обнаружение и оповещение

Оперативный процесс схемы управления инцидентами ИБ состоит из 3-х фаз:

– обнаружение и оповещение;

– оценка и принятие решения;

– реагирования.

Первая фаза оперативного процесса включает обнаружение, сбор сведений и оповещение как о возникновении событий ИБ, так и о существовании уязвимости ИБ, которая еще не вызвала событие ИБ и потенциальный инцидент ИБ.

Любое сообщение персонала как об уязвимости ИБ, так и о нарушении неинформационной безопасности, должно быть оценено и обработано уполномоченным техническим персоналом. Информация об уязвимостях и их устранении должна быть внесена в базу данных событий / инцидентов / уязвимостей ИБ, управляемую ГРИИБ.

Для этой фазы организация должна выполнить следующие действия:

1) обнаружение и оповещение о событии или уязвимости ИБ, что включает в себя:

– предупреждение системы мониторинга безопасности, таких как системы обнаружения и предотвращения атак на приложения (Intrusion Detection System / Intrusion Prevention System, IDS/IPS), «приманки» для хакеров в виде виртуальных ресурсов, например, вэб-сервер (honeypot), имитации открытого порта в системе для введения хакеров в заблуждение (tarpits), антивирусная программа, СУИБ, системы мониторинга и корреляции логов событий и другие,

– предупреждение систем сетевого контроля, таких как брандмауэры, сканеры сетевого трафика, вэб-фильтры и другие,

– предупреждение партнеров, продавцов или групп совместного использования информации об известных и появляющихся векторах атаки,

– результат анализа информации логов устройств, сервисов, хостов и других систем,

– результат деятельности систем технической поддержки (help desk),

– сообщения пользователей,

– уведомления внешних организаций, таких как другие ГРИИБ, Интернет-провайдеры, поставщики телекоммуникационных услуг, аутсорсинговые компании или национальная ГРИИБ;

2) сбор сведений о событии ИБ или уязвимости;

3) регистрация всех действий, результатов и соответствующих решений для дальнейшего анализа группой поддержки;

4) регистрация в системе мониторинга инцидентов.

2.1. Обнаружение события

События ИБ могут быть обнаружены непосредственно лицом или лицами, заметившими что-либо, вызывающее беспокойство и имеющее технический, физический или процедурный характер. Обнаружение может осуществляться, например, датчиками охранно-пожарной сигнализации путем передачи сигналов тревоги в заранее определенные места для осуществления человеком определенных действий.

Технические события ИБ могут обнаруживаться автоматически, например, это могут быть сигналы тревоги, производимые устройствами анализа записей аудита, межсетевыми экранами, системами обнаружения вторжений, антивирусным ПО, в каждом случае стимулируемые заранее установленными параметрами этих устройств.

Возможными источниками обнаружения события ИБ могут быть:

– пользователи,

– линейные менеджеры и руководители службы безопасности,

– клиенты,

– ИС технической поддержки (help desk – поддержка 1-го уровня),

– подразделение ИТ, в том числе Центр сетевых операций и Центр безопасных операций (поддержка 2-го уровня),

– поставщики услуг (в том числе интернет-провайдеры),

– ГРИИБ,

– другие сотрудники и персонал, которые могут обнаружить аномалии в течение их ежедневной работы,

– СМИ (газеты, радио, телевидение и т.п.),

– веб-сайты (публичные веб-сайты ИБ, веб-сайты специалистов по ИБ, веб-сайты служб ИБ и т.п.).

2.2. Оповещение о событии

Вся собранная информация, касающаяся событий или инцидентов ИБ, должна храниться в базе данных событий / инцидентов ИБ, управляемой ГРИИБ. Информация, сообщаемая в течение каждого процесса, должна быть как можно более полной, чтобы обеспечить наиболее прочную базу для оценок и принятия решений, а также для предпринимаемых действий.

Независимо от причины обнаружения события ИБ, лицо, непосредственно обратившее внимание на нечто необычное или оповещенное автоматическими средствами, несет ответственность за инициирование процесса обнаружения и оповещения. Этим лицом может быть любой представитель персонала организации, работающий постоянно или по контракту.

Персонал должен следовать процедурам и использовать форму отчета о событии ИБ, определенную схемой управления инцидентами ИБ, с целью привлечения внимания группы поддержки. Следовательно, важно, чтобы весь персонал был ознакомлен с рекомендациями, относящимися к вопросу оповещения о возможных событиях ИБ, включая формы отчета, имел доступ к ним и знал сотрудников, которых необходимо оповещать о каждом случае появления события ИБ. Необходимо, чтобы весь персонал организации был осведомлен о форме отчета, что способствовало бы его пониманию системы управления инцидентами ИБ.

В форме отчета о событии регистрируется такая первоначальная информация:

– время / дата обнаружения,

– результаты наблюдения,

– контактная информация.

Заполненная форма (бумажная или электронная) должна быть использована персоналом ГРИИБ только при регистрации события (потенциального инцидента) ИБ в системе мониторинга инцидентов. После обработки события форма будет содержать более полную информацию после получения отчетов о расследованном событии ИБ.

Мониторинг событий ИБ (потенциальных инцидентов) должен обеспечиваться, как правило, автоматическими средствами. Использование информационной системы играет существенную роль для того, чтобы заставить персонал следовать установленным процедурам и процессам. Также очень полезно сохранить записи о том, кто сделал, что и когда, детали которых могут указать на ошибки в процессе обработки события ИБ (потенциального инцидента).

Обработка конкретного события ИБ зависит оттого, что оно собой представляет, а также от последствий и воздействий, к которым это событие может привести. Для многих людей принятие решения о способе обработки события выходит за пределы их компетентности. Поэтому сотрудник, информирующий о событии ИБ, должен заполнить форму отчета так, чтобы в ней было как можно больше информации, доступной ему на тот момент, при необходимости поддерживая связь со своим руководителем.

Форму отчета о событии ИБ нужно передать безопасным способом в группу поддержки, а копию – руководителю ГРИИБ. Группа поддержки должна работать, по возможности, круглосуточно (24ч/7д).

Руководитель ГРИИБ должен назначить одного члена группы или сотрудника, ответственного за все входящие сообщения (по электронной почте, телефону, факсу, другим автоматическим средствам коммуникаций), заполнение формы учета и ведение переговоров. Эта ответственность может еженедельно передаваться от одного члена ГРИИБ другому. Назначенный член ГРИИБ делает оценку и принимает надлежащие меры для оповещения заинтересованых сторон в обработке инцидента ИБ.

Следует подчеркнуть, что при заполнении формы отчета важна не только точность содержания, но и своевременность заполнения. Не следует задерживать предоставление формы учета события ИБ по причине уточнения ее содержания. Если сообщающий сотрудник не уверен в данных какого-либо поля в форме учета, то это поле должно быть помечено, а уточнение – предоставлено позже.

Также следует признать, что некоторые механизмы оповещения (например, электронная почта) сами являются вероятными целями атаки. При наличии или прогнозировании проблем оповещения должны использоваться альтернативные средства связи. Это необходимо, когда возможны атаки на систему и перехваты форм учета несанкционированными лицами. Альтернативными средствами связи могут быть нарочные, телефон, текстовые сообщения. Такие альтернативные средства должны использоваться на ранних стадиях расследования, когда становится очевидным, что событие ИБ будет переведено в категорию инцидента, особенно, если он может считаться значительным.

Следует заметить, что, хотя в большинстве случаев группа поддержки должна сообщать о событии ИБ с целью его дальнейшей обработки ГРИИБ, могут быть случаи, когда событие ИБ может быть обработано немедленно группой поддержки. Чтобы освободить ГРИИБ от двойной нагрузки, целесообразно обучить группу поддержки проводить такую же оценку, какую осуществляет ГРИИБ, и применять стандартные (заранее спланированные) контрмеры для решения инцидента на месте.

Событие ИБ можно быстро распознать как ложную тревогу или успешно решить. В этих случаях форму учета необходимо заполнить и отправить местному руководству, а также ГРИИБ с целью ее регистрации в базе данных уязвимостей / инцидентов / событий ИБ. В этом случае лицо, сообщающее о «закрытии» события ИБ, может предоставить информацию, требуемую для заполнения формы отчета ГРИИБ об инцидентах ИБ. В этом случае такая форма отчета об инциденте ИБ должна быть заполнена и отправлена по инстанции группой поддержки.