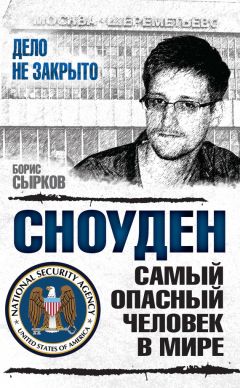

Читать книгу "Сноуден: самый опасный человек в мире"

Автор книги: Борис Сырков

Жанр: Военное дело; спецслужбы, Публицистика

Возрастные ограничения: 16+

сообщить о неприемлемом содержимом

Получила распространение и теория, согласно которой вся эта прослушка в Афинах была делом рук АНБ, обладавшего необходимыми подсобными шпионскими средствами и квалификацией. Географическое местоположение мобильных телефонов, на которые скидывались подслушанные телефонные разговоры, точно соответствовало расположению апартаментов и другой собственности, находившихся под контролем американских дипломатов в Афинах. А сама прослушка могла вестись из-за опасения террористических атак во время проведения Олимпийских игр в Афинах.

Сотрудничество

Сотрудничество американских разведывательных ведомств с телекоммуникационными корпорациями в США с целью получения доступа к их сетям связи стартовало еще в начале прошлого века. В 1970-е годы в ходе проведения операции АНБ «Трилистник» в это сотрудничество оказались вовлечены все без исключения крупные провайдеры магистральной связи, причем на совершенно безвозмездной основе. В 2000-е годы это сотрудничество получило успешное продолжение и дальнейшее развитие.

Правда, не обошлось без проблем. Одна из них возникла в 2003 году, после того как американская телекоммуникационная компания «Глобал кроссинг» обанкротилась и была продана одной сингапурской компании. Для переговоров с новыми владельцами «Глобал кроссинг» в США была срочно сформирована команда юристов из ФБР, министерств обороны, юстиции и внутренней безопасности. Они потребовали, чтобы в сингапурской компании, купившей «Глобал кроссинг», было сформировано секретное подразделение из американских граждан, имевших оформленный допуск к государственной тайне. В их задачу входило обеспечение бесперебойного перехвата в интересах АНБ трафика из магистральных каналов оператора, купленного сингапурцами.

Стремление правительства США сохранить для себя возможность подключаться к магистральным каналам связи по мере того, как все более значительные сегменты мировой телекоммуникационной инфраструктуры оказывались в распоряжении иностранных инвесторов, нашло выражение в так называемом «Соглашении о сетевой безопасности». Впервые оно было подписано в 2003 году с компанией «Глобал кроссинг». «Соглашение о сетевой безопасности» никоим образом не санкционировало прослушку со стороны спецслужб США. Однако его подписание гарантировало американскому правительству наличие специальных подсистем в коммуникационных сетях компании-подписанта, которые позволяли безо всякого риска и особых затрат быстро получать сетевой доступ в целях перехвата циркулировавшей информации.

С тех пор все зарубежные телекоммуникационные компании, желавшие работать в США, были вынуждены подписывать «Соглашение о сетевой безопасности». А иначе Федеральное агентство по связи США отказывало им в выдаче соответствующей лицензии. Более того, даже при наличии принципиального согласия со стороны иностранного телекома на подписание «Соглашения о сетевой безопасности» Федеральное агентство по связи месяцами специально задерживало визирование необходимых бумаг. Это было нужно для того, чтобы команда юристов из ФБР, министерств обороны, юстиции и внутренней безопасности США успевала доработать все документы для обеспечения максимального сотрудничества со стороны соискателя лицензии для осуществления перехвата из его сетей связи.

К примеру, от компании «Глобал кроссинг», чьи оптоволоконные магистральные каналы связи соединяли между собой территории 27 стран и 4 континентов, по «Соглашению о сетевой безопасности» требовалось иметь в США «центр сетевого управления», который американские правительственные чиновники могли посетить по истечении 30 минут после предварительного уведомления о своем визите. А организация собственно перехвата возлагалась исключительно на американских граждан с оформленным допуском к государственной тайне. В 2011 году сингапурцы продали большую часть своей доли в «Глобал кроссинг» американской компании «Левел 3», сохранив у себя небольшое количество акций, что привело к пересмотру текущего «Соглашения о сетевой безопасности», в которое были добавлены дополнительные условия.

Степень доступа к оптоволоконным магистральным каналам, которым обладало АНБ, всегда являлась строго охраняемым секретом. Однако были косвенные данные, которые позволяли судить о степени этого доступа.

В 2006 году на веб-сайте «Синет»[10]10

Основан в 1994 году. Публикует новости, статьи, блоги, обзоры и подкасты, посвященные различным компьютерным технологиям.

[Закрыть] были опубликованы результаты опроса 27 крупных американских телекоммуникационных и интернет-компаний, в ходе которого 17 из них заявили, что не участвовали в операциях АНБ по перехвату электронных сообщений и подслушиванию телефонных разговоров без санкции судебного органа. Остальные 12 отказались от комментариев, в некоторых случаях сославшись на соображения национальной безопасности. Среди последних большинство составили операторы магистральных сетей, а также кабелей связи, проложенных по морскому дну. Возможно, что информационные службы компаний, отказавшихся от комментариев, были слишком заняты другими, более важными проблемами. Или юристы этих компаний отсутствовали на своих рабочих местах, чтобы подготовить юридически выверенный ответ на заданный вопрос.

Марк Клейн

Однако вскоре подтверждение получила совсем другая гипотеза относительно причин, по которым были получены отказы. В том же 2006 году некий Марк Клейн, бывший технический специалист, двадцать два года проработавший в компании «АТТ», сделал заявление под присягой о том, что эта компания незаконно предоставила АНБ тайный доступ к своим сетям связи, и сказал, что готов подкрепить свое заявление документами. Примечательно, что «АТТ» как раз входила в список телекоммуникационных компаний, отказавшихся от комментариев в ходе опроса веб-сайта «Синет».

По словам Клейна, сотрудники АНБ часто приходили в здание компании «АТТ» в Сан-Франциско, где была установлена «разветвительная стойка», через которую весь интернет-трафик копировался на оборудование АНБ, установленное в специально отведенной комнате под номером 641. Клейн рассказал, что подобные комнаты имелись у «АТТ» и в других крупных американских городах.

В «АТТ» никогда не пытались опровергнуть утверждения Клейна. И на это у компании были законные основания: министерство юстиции США официально разрешило компании «АТТ» «ни опровергать, ни подтверждать тот факт, что она сотрудничала с АНБ».

Примеру «АТТ» последовала и американская телекоммуникационная компания «Веризон». В 2006 году американская газета «Ю-Эс-Эй тудей» сообщила, что эта компания ежедневно передавала в распоряжение АНБ метаданные о телефонных звонках своих клиентов. В ответ представитель «Веризон» заявил о том, что никаких комментариев по факту публикации не будет из соображений национальной безопасности.

Всякая надобность в публичных признаниях сотрудничества с АНБ со стороны компаний «АТТ» и «Веризон» окончательно отпала только в июне 2013 года, когда был рассекречен документ АНБ, восхвалявший чрезвычайно продуктивное и долгосрочное сотрудничество агентства с двумя оставшимися неназванными телекоммуникационными компаниями. О них было известно только, что незадолго до событий 11 сентября 2001 года первая обслуживала 39 % всех международных звонков в США, а вторая – 28 %. Эти данные хорошо коррелировались с количеством международных звонков, выполненных в конце 2001 года компаниями «АТТ» и «Веризон» – 38,2 % и 29,1 % соответственно. Что и требовалось доказать.

Согласно этому рассекреченному документу АНБ, в 2001 году (вскоре после террористической атаки на США) с АНБ по своей инициативе связались уполномоченные представители компаний «АТТ» и «Веризон» по вопросу о том, чем еще они могут помочь при сложившихся обстоятельствах. И та, и другая компания уже долгое время активно сотрудничали с АНБ в рамках президентского указа, который в 1981 году разрешил АНБ перехватывать все сообщения и подслушивать все телефонные разговоры, которые проходили транзитом через территорию США. В 2001 году дополнительно к этому АНБ с разрешения президента Буша захотело от «АТТ» и «Веризон» содействия в перехвате любых сообщений и подслушивании любых телефонных звонков, если один из абонентов, общавшихся по сети связи, находился в США, а другой за границей. А в 2009 году с санкции министерства юстиции США сюда добавился сбор метаданных, имевших отношение к сообщениям и телефонным звонкам, вне зависимости от того, где находились абоненты сети связи.

За сотрудничество АНБ ежегодно выплачивало «АТТ» и «Веризон» порядка 300 миллионов долларов в год. К примеру, компания «АТТ» взимала с АНБ 325 долларов за постановку абонента на прослушку и 10 долларов за каждый день прослушки. В «Веризон» первый месяц прослушки обходился в 775 долларов, а последующие – в 500 долларов.

Помимо этого, еще 10 миллионов долларов в год компания «АТТ» получала благодаря добровольному сотрудничеству с ЦРУ. Оно снабжало «АТТ» списками лиц, подозреваемых в терроризме. «АТТ» проверяла свои базы данных и предоставляла ЦРУ информацию о телефонных звонках (дату и время, продолжительность, номера абонентов), которая могла помочь идентифицировать зарубежных пособников террористов. Базы данных телефонных звонков, имевшиеся в распоряжении «АТТ», были поистине гигантскими. Самые ранние датировались аж 1987 годом. Они касались не только телефонных соединений клиентов самой компании, но и любых телефонных соединений, которые осуществлялись посредством ее сетевого оборудования.

Большая часть информации, получаемой ЦРУ из «АТТ», имела отношение исключительно к иностранным гражданам. Однако, в ней попадались и телефонные соединения, один из абонентов которых находился внутри США. В этом случае, поскольку ЦРУ было запрещено шпионить на американской территории, в «АТТ» скрывали от ЦРУ информацию о внутренних номерах, «маскируя» в них часть цифр. Тем не менее ЦРУ всегда имело возможность передать «замаскированные» номера в ФБР, которое могло выписать судебный ордер, предписывавший «АТТ» предоставить недостающую информацию.

На первый взгляд может показаться, что ЦРУ дублировало работу, которую выполняло АНБ. Однако оперативникам ЦРУ, перед которыми стояла задача своевременно обезвреживать террористов за рубежом, требовалось как можно быстрее получать данные по тактическим направлениям, которые, возможно, мало интересовали другие спецслужбы США. Для этого ЦРУ необходимо было обладать собственными возможностями ведения разведки средствами связи. Хотя надо признать, что эти возможности не шли ни в какое сравнение с возможностями, которые имелись в распоряжении АНБ.

Например, согласно документу АНБ, датированному 2012 годом, в ходе проведения операций под названием «Колдовская маслина» и «Раковина-труба» была значительно увеличена доля интернет-трафика, который АНБ удавалось идентифицировать, отфильтровать и разместить в своих хранилищах. В 2012 году эта доля достигла 75 %.

Таким образом, на протяжении многих лет благодаря сотрудничеству с телекоммуникационными компаниями АНБ имело возможность накапливать у себя интернет-трафик и телефонные переговоры американских граждан.

Дальнейшая обработка и использование накопленной информации определялись только внутренними правилами АНБ, которые могли быть в любое время изменены в сторону их ослабления.

Сноуден так прокомментировал сложившуюся ситуацию: «На практике сообщения американских граждан каждодневно накапливаются и анализируются в соответствии с правами доступа аналитика, а не судебными решениями. Оправданием этому служит «случайный» характер перехвата, но в конце трудового дня кто-то в АНБ все еще хранит у себя содержание ваших сообщений… Если я законно выбрал в качестве мишени, к примеру, некоторый зарубежный электронный адрес, и с него было отослано сообщение американскому гражданину, аналитик получит к нему доступ. В полном объеме. Компьютерный адрес, исходные данные, контент, заголовки, вложения, все. Информация будет храниться очень долго, и срок ее хранения может быть продлен с помощью временного служебного распоряжения, а не судебного решения».

В 2013 году, благодаря разоблачениям Сноудена, список компаний, сотрудничавших с АНБ, существенно пополнился. На одном из слайдов секретной презентации АНБ в хронологическом порядке перечислялись американские корпорации, которые сотрудничали с АНБ. Первой стояла корпорация «Майкрософт» (сентябрь 2007 года), следующими шли «Яху» (март 2008 года) и «Гугл» (январь 2009 года), за ними – «Фейсбук» (июнь 2009 года), «Ютьюб» (сентябрь 2009 года), «Скайп» (февраль 2011 года) и «Америка онлайн» (март 2011 года). «Эппл» присоединилась к ним в октябре 2012 года.

Кстати, у АНБ были основания испытывать к «Эппл» особо теплые чувства. Об этом свидетельствует секретная презентация, которую в 2011 году подготовил безымянный аналитик АНБ. Для ее первого слайда он использовал несколько стоп-кадров из рекламного ролика, посвященного началу продаж компьютера «Макинтош» в 1984 году в США. На этом слайде под заголовком «Определение местоположения с помощью «Айфона»» был размещен текст: «Кто мог знать в 1984 году…». На втором слайде под фотографией Стива Джобса, держащего в руках «Айфон», было написано продолжение фразы с первого слайда: «… что именно он станет Большим Братом[11]11

Большой Брат– персонаж романа «1984» английского писателя Джорджа Оруэлла. Его имя стало нарицательным для государств, стремившихся установить тотальную слежку за всеми своими гражданами.

[Закрыть]…». На третьем слайде присутствовала фотография радостных обладателей «Айфона» с подписью под ней: «…а зомби станут приносящими ему доход клиентами».

И действительно с появлением «Айфона» у АНБ возникли дополнительные возможности электронной слежки, о которых Большой Брат прежде не мог и помыслить. Из секретной презентации АНБ, которая попала в распоряжение Пойтрас и была опубликована в немецком издании «Шпигель», следовало, что АНБ разработало эффективные методы тайного проникновения в «Айфоны». Особый интерес для АНБ представляли геолокационные данные «Айфонов», которые позволяли узнавать о перемещениях объекта наблюдения. Не брезговало АНБ и хранимыми в «Айфонах» фотографиями, а также голосовой почтой. Ежедневно АНБ добавляло в свои компьютерные хранилища информации миллиарды записей с географическими координатами пользователей «Айфонов» по всему миру. Мощные аналитические системы, имевшиеся в распоряжении АНБ, просеивали эти записи в поисках полезной разведывательной информации – например, личностей так называемых «попутчиков», то есть дотоле неизвестных сообщников объекта электронной слежки.

В отличие от «АТТ» и «Веризон», упорно отмалчивавшихся по поводу своего сотрудничества с АНБ, американские корпорации, пополнившие в 2013 году список пособников АНБ, выступили с энергичными опровержениями сразу же после появления в прессе утверждения о том, что они предоставили АНБ прямой доступ к своим системам. Марк Цукерберг, к примеру, сказал, что в корпорации «Фейсбук» «никогда не получали запрос или судебный ордер общего характера ни от какого правительственного ведомства с требованием предоставить исчерпывающую информацию или метаданные». Ларри Пейдж заявил, что «американское правительство не располагает прямым доступом или «лазейкой», дающими возможность получать информацию, хранимую в центрах обработки данных «Гугл». Представители корпораций «Майкрософт», «Эппл» и «Яху» высказались примерно в том же духе.

Согласно американскому законодательству, АНБ имело право вручать интернет-компаниям судебные ордеры на электронную прослушку их коммуникационных сетей при проведении расследований террористической деятельности. Это право было закреплено в законе США «О надзоре за внешней разведкой». Он являлся мощным средством оказания давления со стороны АНБ на интернет-компании, поскольку требовал от них «предоставлять всю информацию, технические средства и техническое содействие, необходимые для осуществления электронного наблюдения», если это могло быть сделано с «минимальным созданием помех» работе других пользователей. Поэтому в качестве ответной реакции во многих интернет-компаниях были созданы специальные группы экспертов, которые должны были решать, как следовало реагировать на судебные ордеры, оформленные в соответствии с законом «О надзоре за внешней разведкой».

Но иногда интернет-компании добровольно соглашались сотрудничать с АНБ даже вне рамок закона, поскольку альтернатива этому в виде внезапного появления федеральных агентов с судебным ордером, санкционировавшим установку собственного подслушивающего устройства на сети связи, была еще хуже. В интернет-компаниях опасались, что эти устройства могли неблагоприятно сказаться на функционировании сетей, сделать их уязвимыми для проникновения извне или перехватывать куда больше данных, чем было разрешено законом.

Например, в корпорации «Майкрософт» втихую была разработана собственная система для того, чтобы удовлетворять запросы АНБ без установки каких-либо дополнительных приспособлений на свои внутренние коммуникационные сети. С помощью этой системы копии электронных писем клиентов, за которыми следило АНБ, перенаправлялись в скрытые хранилища где-то в недрах почтовой службы «Хотмейл». А оттуда каждые 15 минут накопленный перехват отсылался в штаб-квартиру АНБ.

Однако если в интернет-компании шифрование применялось таким образом, что даже ее собственные инженеры не могли осуществлять доступ к файлам или сообщениям клиентов, то по объективным причинам она оказывалась не в состоянии должным образом исполнить требования судебного ордера на электронную прослушку. Подобных интернет-компаний было относительно немного, так как большинство использовало шифрование только при передаче данных по коммуникационной сети. На серверах же эти данные хранились в незашифрованном виде.

Помимо сотрудничества американских компаний с АНБ в рамках законодательства США, было еще и неформальное добровольное взаимодействие, которое осуществлялось по следующим основным направлениям:

1. Корпорация «Майкрософт» и другие производители программного обеспечения в США заранее (до выпуска исправлений) негласно уведомляли АНБ об обнаруженных ошибках в своих продуктах, чтобы АНБ могло воспользоваться этой информацией для тайного проникновения в компьютеры.

2. Некоторые американские телекоммуникационные компании добровольно предоставляли АНБ полный доступ к своему сетевому оборудованию и коммуникационным каналам за пределами США из патриотических побуждений.

3. Американские разработчики сетевого оборудования делились с АНБ подробными техническими спецификациями и схемами, а также описаниями архитектуры и принципов функционирования.

4. Американские компании, специализировавшиеся в области защиты информации (типа «Макафи»), передавали в АНБ сведения о ставших известными хакерских методах взлома компьютеров и способах защиты от них.

5. В обмен на предоставление доступа к своим коммуникационным сетям и серверам американские компании получали из АНБ ценную разведывательную информацию. Например, Сергей Брин, основатель «Гугл», был поставлен в известность о том, что крупная хакерская атака на «Гугл» была предпринята кибершпионским подразделением китайских вооруженных сил.

6. Американские телекоммуникационные компании собирали и передавали в АНБ данные о версиях операционных систем, браузеров и ява-машин, установленных на миллионах устройств, подключенных к сетям связи этих компаний по всему миру.

7. Прежде чем установить на своих коммуникационных сетях оборудование АНБ для прослушки, компании «АТТ», «Веризон», «Спринт», «Левел 3» и «Сенчури линк» потребовали от АНБ гарантий иммунитета от судебного преследования по американскому законодательству. В ответ им было вручено письмо, подписанное генеральным прокурором США. В этом письме говорилось, что в случае разоблачения их деяния не будут квалифицированы как прослушка и поэтому не будут подпадать под действие соответствующего законодательства США.

Таким образом, в 2000-е годы стараниями АНБ национальные телекоммуникационные и интернет-компании в США превратились в тайных сообщников АНБ в добывании разведывательной информации. Они делали «отводы» и устанавливали фильтры на своих технических средствах, встраивали «лазейки» в свое коммуникационное оборудование и программное обеспечение, а также щедро делились с АНБ ключами к своим криптосистемам.

Надежным соратником АНБ в деле перехвата интернет-трафика являлся английский ЦПС. С ним сотрудничали ведущие мировые телекоммуникационные компании – «Бритиш телеком», «Водафон» и «Веризон», а также еще четыре других менее крупных телекома, которые предоставили ЦПС неограниченный доступ к своим трансатлантическим магистральным линиям связи. Операция ЦПС по перехвату интернет-трафика получила название «Времена».

Контактировавшим с ЦПС телекоммуникационным компаниям было запрещено публично подтверждать наличие у них судебных решений, принуждавших к сотрудничеству. За свое техническое содействие и материально-техническое обеспечение операции «Времена» телекомы получали денежную компенсацию от ЦПС. К ним были прикомандированы сотрудники ЦПС для оперативного решения возникавших вопросов.

Компьютерные хранилища данных, имевшиеся в распоряжении ЦПС, позволяли накапливать 30-дневный перехват. В 2012 году ЦПС успешно справлялся с шестьюстами миллионами телефонных вызовов в день, имел действующие подключения к более чем двумстам оптоволоконным линиям и успевал обрабатывать данные, одновременно получаемые из почти полусотни этих линий.

Как образно выразился один из сотрудников ЦПС, невозможно было «внимательно изучить каждую соломинку», но просеивать «большие стога» данных в поисках «иголок» полезной информации ЦПС оказался вполне в состоянии. В мае 2012 года этим занимались три сотни аналитиков из ЦПС и еще две с половиной сотни из АНБ. Но большую часть поступавшего перехвата приходилось оставлять без внимания: ее просто некому было изучать. Тем не менее в ЦПС регулярно составлялись планы на будущее по увеличению объемов перехвата.